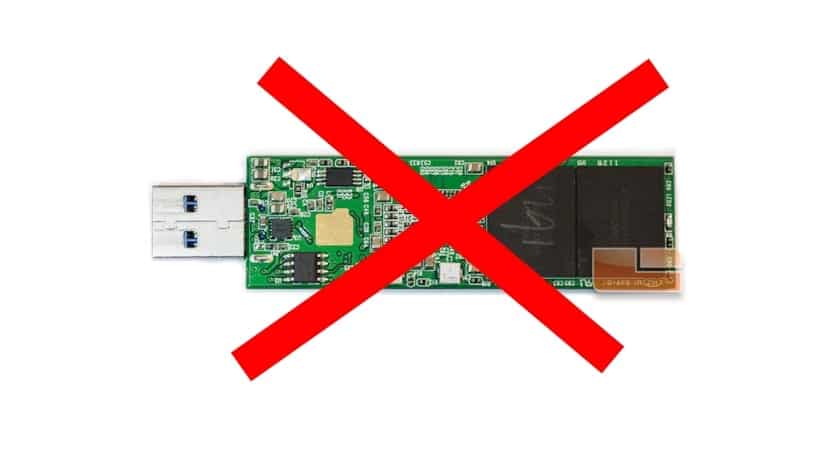

Es gibt verschiedene Möglichkeiten, den Speicher auf angeschlossenen Medien mithilfe von zu deaktivieren USB-Anschluss Dies kann eine gute Lösung für Ihren Computer sein, wenn wir verhindern möchten, dass bestimmte Arten von Angriffen unser System durch diese Art von Gerät infizieren. Sie kann jedoch auch als Methode dienen, um zu versuchen, die Funktionen eines bestimmten Computers einzuschränken, wenn wir dies tun Ich möchte nicht, dass andere diese Funktion aus einem bestimmten Grund verwenden. Nun, unter den Möglichkeiten gibt es extremere, wie das direkte Entfernen der USB-Treiber (Module) des Linux-Kernels. Mit anderen Worten, löschen Sie die Datei usb_storage.ko, das Modul, das als Controller für diese Geräte fungiert.

Aber wenn wir eine nicht so radikale Lösung wollen, können wir sie verwenden andere Möglichkeiten, um fortzufahren damit diese Geräte in unserer Distribution nicht funktionieren. Sie sind auch recht einfach zu implementieren und normalerweise effektiv, wenn auch nicht unfehlbar ... Zum Beispiel können wir das virtuelle Gerät / bin / true verwenden, um uns bei der sogenannten "gefälschten Installation" zu helfen, um einfach fortzufahren Sie müssen eine Datei mit dem Namen block_usb.conf im Verzeichnis /etc/modprobe.d/ erstellen und öffnen, in dem die Kernelmodule gespeichert sind.

Sobald dies erledigt ist, können wir den folgenden Inhalt mit dem Texteditor hinzufügen, den wir am meisten mögen:

install usb-storage /bin/true

Jetzt speichern wir die gerade erstellte Datei und voila, wir haben eine Einschränkung für USB-Speichergeräte. Auge! Weil der Rest der USB-Geräte weiterhin normal funktioniert. Testen Sie die Wirksamkeit, da ich einige Benutzer sagen gehört habe, dass es bei ihnen nicht funktioniert hat ...

Die andere Methode besteht darin, eine zu erstellen schwarze ListeDazu erstellen wir eine Datei mit dem Namen blacklist.conf in /etc/modprobe.d/ und fügen mit dem Texteditor erneut alle Gerätetreiber hinzu, die wir zu unserer Blacklist hinzufügen möchten und die nicht funktionieren. Zum Beispiel für unseren USB:

blacklist usb-storage

Speichern Sie die Änderungen und überprüfen Sie ihre Wirkung ...

Für mich ist es am besten, beim Mounten eines Geräts nach einer Administrator- oder Root-Authentifizierung zu fragen. Dies wird durch Ändern der Datei org.freedesktop.udisks2.policy oder org.freedesktop.UDisks2.policy erreicht. Diese Datei enthält die Richtlinien zum Mounten von Geräten Datei enthält verschiedene Richtlinien wie:

• Mounten Sie ein Dateisystem

• Mounten Sie ein Dateisystem auf einem Systemgerät

• Mounten Sie ein Dateisystem eines angeschlossenen Geräts an einem anderen Ort

• Mounten / Aufheben der Bereitstellung von Dateisystemen, die in der fstab-Datei definiert sind, mit der Option x-udisks-auth

• Zerlegen Sie ein von einem anderen Benutzer montiertes Gerät

• Werden Sie Eigentümer eines Dateisystems

Wir werden die Richtlinie ändern

Mounten Sie ein Dateisystem

Wir stehen in der Politik

ja

und wir modifizieren es

auth_admin

Dadurch wird das System gezwungen, beim Mounten eines Geräts über USB nach dem Benutzernamen und dem Kennwort des Administrators zu fragen.

Und wenn ich das Gegenteil tun möchte, erkenne eins und verwerfe alle anderen, wie können wir diese Methode anwenden?

sudo chmod 700 / media / ist radikal und das ist nicht die Idee