nylig udgivelsen af den nye stabile version af Qubes 4.1.1-operativsystemet blev annonceret, som er en udgivelse, der fortsætter med at konsolidere alle sikkerhedsrettelser, fejlrettelser og opstrøms skabelon OS-opdateringer, der er opstået siden den første Qubes 4.1.0-udgivelse i februar.

For dem af jer, der er nye til Qubes OS, bør du vide, at dette er et operativsystem, der implementerer ideen om at bruge en hypervisor til isolering strenge applikations- og operativsystemkomponenter (hver klasse af applikationer og systemtjenester kører på separate virtuelle maskiner).

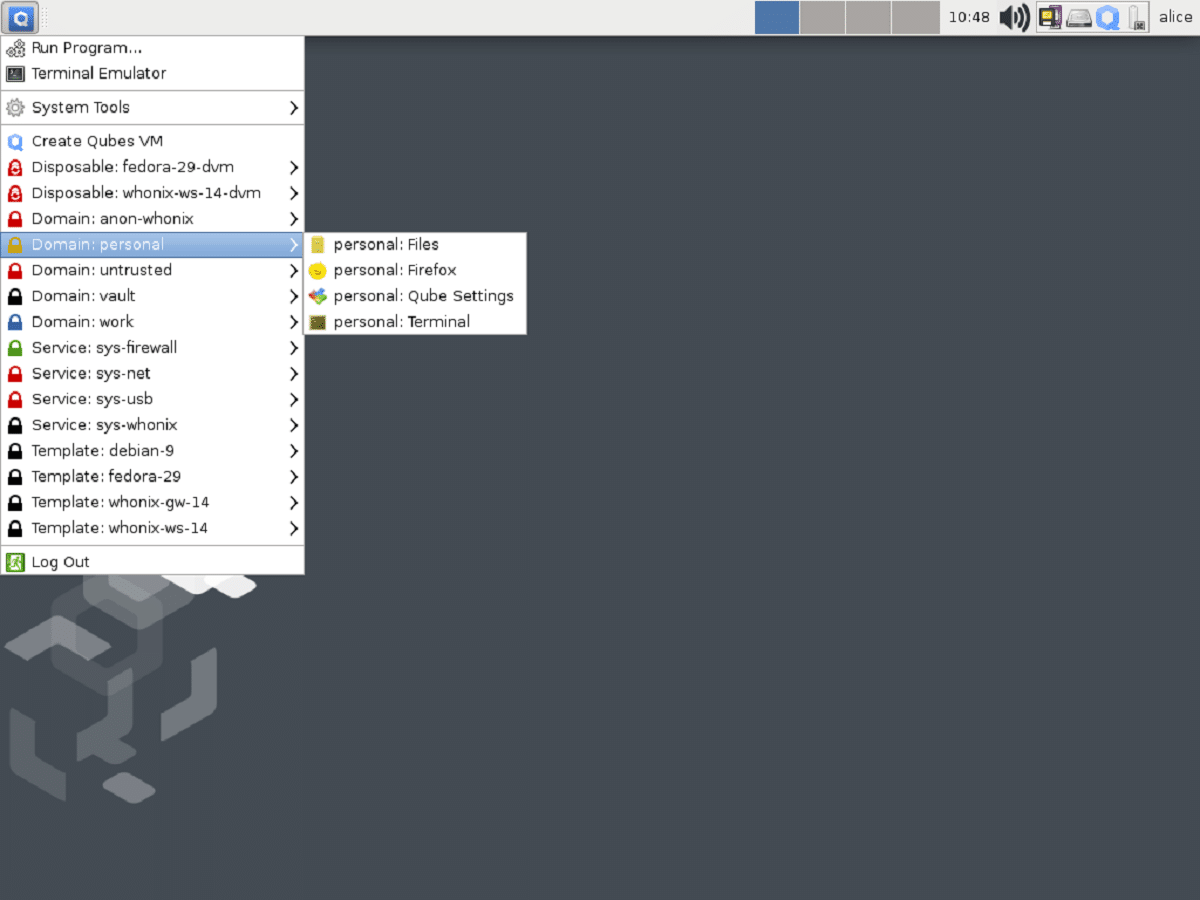

Ansøgninger i Qubes er opdelt i klasser efter vigtigheden af de data, der behandles, og de opgaver, der løses. Hver applikationsklasse (f.eks. arbejde, underholdning, bank) samt systemtjenester (netværksundersystem, firewall, lagring, USB-stak osv.) kører på separate virtuelle maskiner, der kører med Xen-hypervisoren.

Samtidig er disse applikationer tilgængelige på det samme skrivebord og er fremhævet for klarhed i forskellige farver af vinduesrammer. Hvert miljø har læseadgang til den underliggende rod FS og til lokal lagring, der ikke overlapper med lagring i andre miljøer; en særlig service bruges til at organisere interaktionen af applikationen.

Hvad er nyt i Qubes OS 4.1.1

Denne nye version udgivet som nævnt i begyndelsen det er en opdateringsversion og især fejlrettelser fra den tidligere version, selvom vi kan finde opdateringerne fra de ændringer, der er foretaget af de versioner af programmerne, der udgør systemets grundlæggende miljø (dom0).

Det fremhæves også, at Der er lavet en skabelon til skabelsen af virtuelle miljøer baseret på Fedora 36 og hvor Linux 5.15-kernen også er foreslået som standard.

Udover det Det meddeles også, at versionen af Qubes 4.0 ankommer til EOL (afslutning på livet) den 2022-08-04 (grundlæggende næste uge). Derfor opfordres brugere af denne version af Qubes 4.0 til at gøre det, så snart de har mulighed for at opdatere til Qubes 4.1 gennem den rene geninstallationsmetode, og jo før jo bedre, dette med det formål at undgå fremtidige problemer.

Ligeledes giver udviklerne også en anbefaling om opdatering af version 4.0, at du vælger direkte at springe denne nye version af Qubes 4.1.1 over.

Det er vigtigt at nævne følgende problemer og de planlægger at opdatere til denne nye version, fra V4.0:

- Scriptet konverterer ikke LUKS1 diskkrypteringsformatet til LUKS2 (den friske installation af Qubes 4.1 bruger LUKS2 til diskkryptering, mens tidligere versioner bruger LUKS1).

- Tidlige preview-builds af Qubes 4.0 (før R4.0-rc2) skabte en /boot/efi-partition på kun 200 MB, hvilket er for lille til R4.1. I tilfælde af et sådant partitionslayout er en ren installation nødvendig.

- Hvis brugeren har oprettet nogle tilpassede qrexec-politikposter, bliver de muligvis ikke håndteret korrekt i R4.1, hvilket resulterer i, at alle opkald bliver afvist.

- Det anbefales at kontrollere loggen for qrexec-politikfejl efter en systemgenstart ved at bruge kommandoen journalctl -b.

Endelig ja du vil vide lidt mere om det af denne nye version kan du læse detaljerne i Qubes OS 4.1.1 release note på næste link.

Download Qubes OS

Hvis du vil prøve dette Qubes OS, kan du gøre det ved at downloade systembilledet fra dets officielle hjemmeside og i dens download sektion får du det, du kan gøre det i følgende link.

Et system med 6 GB RAM og en Intel eller AMD 64-bit CPU med understøttelse af VT-x c EPT/AMD-v c RVI og VT-d / AMD IOMMU teknologier er påkrævet, en Intel GPU (NVIDIA GPU og AMD er ikke godt testet). Størrelsen på installationsbilledet er 5,5 GB.

Det er vigtigt at understrege, at Qubes OS ikke kun kan installeres som det primære operativsystem, men også giver mulighed for at kunne teste det i sin Live-version.