Vi er meget vant til at tale om softwarebaserede sikkerhedsløsninger, såsom antivirus, firewall, IDS, krypteringsprogrammer, 2FA osv. Men for nogle brugere er hardwarebaseret sikkerhed det er noget mere i skyggen, på trods af at de i nogle tilfælde kunne være mere kraftfulde og nemmere at implementere løsninger.

Derfor har jeg dedikeret denne artikel specielt til levere disse løsninger hardware til sikkerhed, som du kan bruge derhjemme eller i virksomheden:

U2F nøgler

den U2F nøgler de er billige, og det er en slags hardwarebaseret dobbeltgodkendelsessystem. For at bruge denne USB-enhed skal du blot tilslutte den til din pc, som du ville gøre med en pendrive, kun første gang vil den generere et tilfældigt tal for at generere forskellige hashes, der vil blive brugt til at logge ind på de linkede platforme eller tjenester.

Når du skal logge ind på den tjeneste, skal du blot sætte USB-nøglen i porten og vente på browseren genkender det og kontrollerer. På denne måde vil andre mennesker uden at have denne enhed ikke kunne få adgang til din konto, selvom de kender adgangskoden.

Disse nøgler er normalt kompatibel med de vigtigste webbrowsere, såsom Mozilla Firefox, Google Chrome, Opera osv., samt nogle velkendte tjenester, såsom Google (GMAIL, Docs, Adsense,...), Dropbox, GitHub, Facebook osv.

Hvis du tør købe nogen af disse USB-nøgler, er her nogle anbefalinger (det er vigtigt, at de har et FIDO2-certifikat):

hardware firewall

Un firewall eller firewalls, er et forsvarssystem, der blokerer uautoriseret netværksadgang eller tillader kommunikation godkendt af brugeren eller systemadministratoren. Nå, ud over dem, der er baseret på software, er der også dem, der er baseret på hardware.

Disse enheder kan være interessante for virksomheder og servere, at være i stand til at konfigurere dem på samme måde som en router fra en webgrænseflade ved hjælp af browseren. Når de er placeret mellem internettet og routeren, vil alle de enheder, der er tilsluttet routeren, blive beskyttet uden at skulle konfigurere hver enkelt.

Disse enheder kan findes i en mere kompakt form, svarende til en router, til hjemmet eller til serverracks. Nogle anbefalinger lyd:

- Til hjemmet:

- For virksomheden:

- Til server (rack):

VPN-router og VPN-boks

Som du ved, en VPN (Virtual Private Network) giver dig mulighed for at oprette en krypteret kanal for at surfe på internettet mere sikkert. Derudover vil det forhindre dine browserdata i at være tilgængelige for internetudbyderen, du vil være i stand til at få adgang til blokeret indhold i dit område ved at ændre IP'en til et andet lands IP, det vil forbedre din anonymitet osv. Mange af disse tjenester kan bruges gennem klient-apps, men disse apps bør installeres på hver af de enheder, du forbinder til et netværk, så de alle er under beskyttelse af VPN.

- Bedste VPN-tjenester

En løsning er at bruge en vpn router/boks der giver dig mulighed for at konfigurere disse tjenester (ExpressVPN, NordVPN, VyperVPN, CyberGhost, Surfshark, IPVanish...), og dermed vil alle de enheder, du forbinder til den, være beskyttet (mobilenheder, smart-tv'er, konsoller, pc'er, IoT osv. ). Også selvom der ikke var nogen klientapp til den platform.

Nogle router anbefalinger god at bruge med VPN:

Shellfire har også vpn boks, som er automatiske og automatisk konfigurerede for at gøre tingene lettere for ikke-tekniske brugere:

krypteringshardware

El kryptering det er normalt en noget "tung" opgave for hardwaren. Der er dog hardwarekrypteringskort eller -enheder, der hjælper softwaren. Disse systemer implementerer en dedikeret processor til dette, hvilket kan være en fordel. Der er nogle baseret på ARM-chips, på x86, også i PCI-kortformat, USB-nøgler til at kryptere data osv.

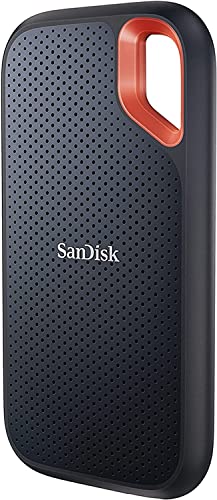

Nogle af de mest praktiske løsninger til at have din krypterede data er USB-nøgler og eksterne harddiske de har indbygget krypteringssystem. her kan du finde nogle anbefalinger som:

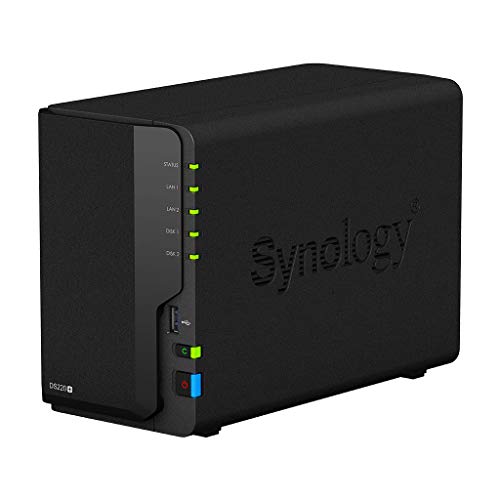

Du har også Hardware krypteret NAS inkluderet, for at have din "sky" privat og sikker, såsom:

PKI token hardware

masse PKI-tokens de er hardwareenheder, der opbevarer private nøgler og digitale certifikater sikkert. Når du har brug for at kryptere, dekryptere eller signere for en form for tjeneste, procedure osv., kan du bruge disse enheder sikkert.

På markedet kan du finde flere af disse løsninger, som Thales Group, makro sikkerhed, dem af mikrokosmosOsv

Du har også nogle til din rådighed SmartCard eller smart card-læsere, samt til den elektroniske DNI at udføre online transaktioner. Nogle af disse anbefalede enheder er:

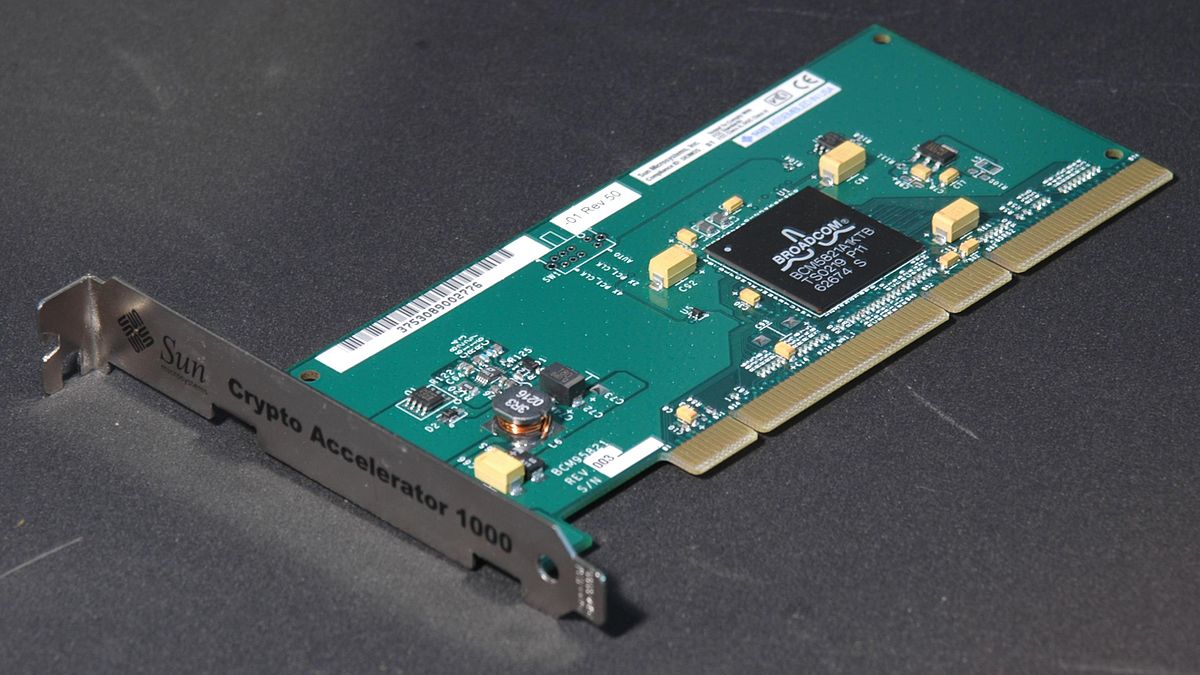

SSL/TLS Accelerator

masse hardware SSL/TSL acceleratorer Det er enheder, der også bidrager til sikkerheden, og som du kan finde i forskellige formater, såsom PCI-udvidelseskort, udover at være installeret i racks. En måde at aflaste CPU'en fra dette arbejde, da denne anden komponent vil være dedikeret til det. Disse systemer bruges dog ikke i hjemmet eller i den lille virksomhed, men på servere.

Sikkert hardware betalingssystem

disse sikre betalingssystemer af hardware giver de heller ikke meget mening herhjemme, men det gør de for nogle organisationer, virksomheder mv. Disse HSM-systemer er sikkerhedsforbedrende og manipulationssikre enheder, der kan bruges i detailbankbranchen. Det giver således høje niveauer af beskyttelse for krypteringsnøgler, kunde-PIN-koder, der bruges i magnetstribekort og EMV-chip (eller lignende) udstedelser osv. Nogle udbydere af denne type løsninger er Thales, PayCore, tjenester som f.eks MyHMSOsv

Pung eller pung til kryptovalutaer

tegnebog, eller portefølje, tegnebog, virtuel tegnebog, eller hvad du nu vil kalde det, er et system til at opbevare og administrere dine aktiver i kryptovalutaer. Det kan implementeres af software eller også af hardware, designet udelukkende til at gemme de offentlige og private nøgler til dine kryptovalutaer.

Nogle købsanbefalinger lyd:

Biometriske sensorer

Der er flere typer biometrisk sensor at forbedre hardwaresikkerheden, og som kan erstatte adgangsmetoder med konventionelle legitimationsoplysninger (brugernavn og adgangskode) ved at genkende unikke biometriske parametre i hver person. For eksempel er der nogle som:

- Fingeraftrykssensorer.

- Ansigtsgenkendelse.

- iris genkendelse.

- Tale genkendelse.

- Håndgeometri.

- Signaturbekræftelse.

De kan bruges til forskellige applikationer, fra at få adgang til en tjeneste eller logge på, til at åbne døre mv. Med andre ord kan de ikke kun hjælpe dig med at forbedre den digitale sikkerhed, men også på et fysisk eller perimeterniveau. Nogle enheder, der kan interessere dig, er:

Kensington lås og lignende

Den berømte kensington lås er et sikkerhedsstik, der kan indsættes i et lille hul, der er inkluderet i nogle modeller af bærbare computere, og hvis formål er at forhindre tyveri af disse enheder. Den bruges til at forankre en lås og er designet og fremstillet af Kensington Computer Products. I øjeblikket er der andre mærker, der tilbyder lignende løsninger.

Nogle købsanbefalinger lyd:

andre

Der er også mange andre løsninger at forbedre hardwaresikkerheden, nogle ikke uden kontroverser, andre meget billige og praktiske. Fra de sædvanlige covers til frontkameraerne (webkameraet på en bærbar computer, AIO, mobiltelefoner), så de ikke overvåger dig uden dit samtykke, til falske datageneratorer såsom opladeren Mudder.