Jednoduše Intel je i nadále terčem různých zranitelností které vedou k úniku dat a hodně jsme o nich mluvili zde na blogu a v tomto novém není Intel stále výjimkou.

A tým vědců z Free University of Amsterdam ha identifikoval novou zranitelnost (CVE-2020-0543) v mikroarchitekturních strukturách procesorů Intel, což je pozoruhodné tím, že umožňuje obnovit výsledky některých pokynů běží na jiném jádru CPU.

Toto je první chyba zabezpečení mechanismu spekulativního provádění pokynů, umožňující únik dat mezi samostatnými jádry CPU (Dříve byly úniky omezeny na různá vlákna jádra.)

Los investigadores problém nazvali CROSSTalk, ale dokumenty Intel tuto chybu zabezpečení označují jako SRBDS (Sample Special Register Buffer Data).

O společnosti CROSSTalk

Tato chyba zabezpečení patří do třídy problémů s MDS, která byla zavedena před rokem, a je založen na použití analytických metod třetích stran k datům v mikroarchitekturních strukturách.

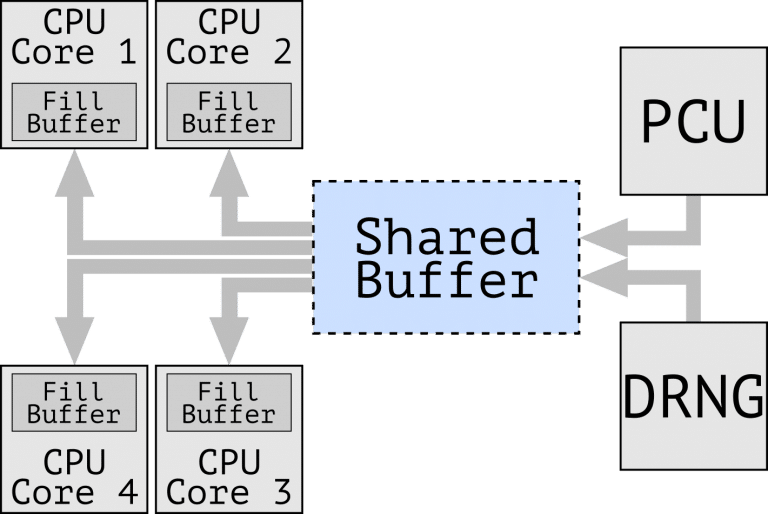

Princip CROSSTalk je blízko zranitelnosti RIDL, ale liší se ve zdroji úniku. Nová zranitelnost manipuluje s mezilehlým únikem vyrovnávací paměti dříve nezdokumentováno který je sdílen mezi všemi jádry CPU.

Podstatou problému je, že některé instrukce mikroprocesoru, včetně RDRAND, RDSEED a SGX EGETKEY, jsou implementovány pomocí interní operace mikroarchitektury SRR (Special Register Reads).

Na zranitelných procesorech jsou data vrácená pro SRR vložena do mezipaměti společné pro všechna jádra CPU, poté jsou přenesena do vyrovnávací paměti populace spojené s konkrétním fyzickým jádrem CPU, na kterém spuštění začíná. Poté se z vyrovnávací paměti výplně zkopíruje hodnota do registrů viditelných pro aplikace.

Velikost mezilehlé sdílené vyrovnávací paměti odpovídá řádku mezipamětiŽe obecně větší než velikost načtených dat a různé operace čtení ovlivňují různé posuny ve vyrovnávací paměti.

Protože sdílená vyrovnávací paměť se zkopíruje do celé vyrovnávací vyrovnávací paměti, přesune se nejen část požadovaná pro aktuální operaci, ale také zbývající data z jiných operací, včetně těch, které se provádějí na jiných jádrech CPU.

Pokud je útok organizován úspěšně, místní uživatel ověřený v systému může určit výsledek provádění pokynů RDRAND, RDSEED a EGETKEY v podivném procesu nebo v enklávě Intel SGX, bez ohledu na jádro CPU, na kterém běží kód.

Los investigadores kdo objevil problém zveřejnil prototyp zneužití, který demonstroval možnost úniku informací na náhodných hodnotách získaných pomocí pokynů RDRAND a RDSEED k obnovení soukromého klíče ECDSA zpracovaného v enklávě Intel SGX po provedení pouze jedné digitálně podepsané operace v systému.

To prokázalo, že široká škála desktopových, mobilních a serverových procesorů Intel, včetně Core i3, i5, i7, i9, m3, Celeron, Atom, Xeon, Scalable Xeon atd., Je zranitelná.

Je pozoruhodné, že Společnost Intel byla o chybě zabezpečení informována v září 2018 a v červenci 2019 bylo poskytnuto zneužití prototypu, které ukázalo únik dat mezi jádry CPU, ale vývoj řešení byl zpožděn kvůli složitosti jeho implementace.

V dnešní navrhované aktualizaci mikrokódu problém je blokován změnou chování pokynů RDRAND, RDSEED a EGETKEY přepsat data ve sdílené vyrovnávací paměti, aby se zabránilo usazování zbytkových informací v něm.

Kromě toho platí pozastavení přístupu do vyrovnávací paměti, dokud nejsou dokončeny operace čtení a zápisu.

Vedlejší účinek této ochrany je nárůst zpoždění při spuštění RDRAND, RDSEED a EGETKEY a snížení výkonu při pokusu o provedení těchto pokynů současně na různých logických procesorech. Tyto funkce mohou nepříznivě ovlivnit výkon některých aplikací.

zdroj: https://www.vusec.net

Nerozumí se nadpisu, tam, kde jsou tři body, by měla jít čárka a ano, že „ano“ má znak přízvuku.