K infikování tisíců počítačů prostřednictvím „útoku na dodavatelský řetězec“ byla použita falešná aktualizace CCleaner.

Minulý týden se to stalo známým tisíce zákazníků společnosti ASUS a tři další neidentifikované společnosti obdržely malware. Alespoň v případě společnosti ASUS byly maskované jako aktualizace zabezpečení. Tento typ útoku je znám jako "Útoky na distribuční řetězec. Jsme uživatelé Linuxu v bezpečí?

Podle bezpečnostní společnosti Kasperly se skupině zločinců podařilo kompromitovat server používaný aktualizačním systémem ASUS. To jim umožnilo instalace souboru s malwarem, ale podepsaný autentickými digitálními certifikáty. Informace potvrdila také společnost Symantec.

Co je útok na dodavatelský řetězec?

En Při útoku na distribuční řetězec je malware vložen během procesu montáže hardwaru. Může se také objevit během instalace operačního systému nebo následné aktualizace. Nezapomeňme ani na to ovladače nebo programy nainstalované později. Jak naznačuje případ společnosti ASUS, ověření pravosti pomocí digitálních certifikátů se nezdá být úspěšné.

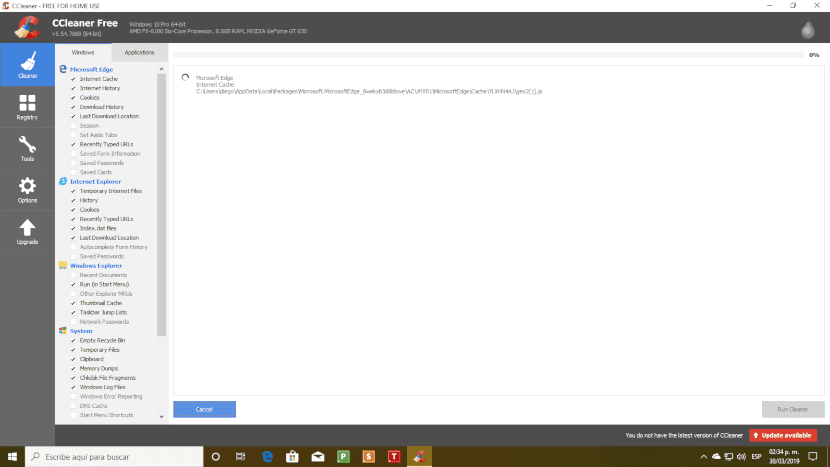

V roce 2017 utrpěl CCleaner, populární program Windows, útok distribučního řetězce. Falešná aktualizace infikovala více než dva miliony počítačů.

Typy útoků na distribuční řetězec

Ten stejný rok byly známy další čtyři podobné případy. Zločinci pronikli do serverové infrastruktury, aby distribuovali falešné aktualizace. K provedení tohoto typu útoku je ohroženo vybavení zaměstnance. Tímto způsobem mohou přistupovat k vnitřní síti a získat potřebná přístupová pověření. Pokud pracujete v softwarové společnosti, neotevírejte vtipné prezentace ani nenavštěvujte porno stránky v práci.

Ale to není jediný způsob, jak to udělat. Útočníci mohou zachytit stažení souboru, vložit do něj škodlivý kód a odeslat jej do cílového počítače. Toto se nazývá zákaz dodavatelského řetězce. Společnosti, které nepoužívají šifrované protokoly, jako je HTTPS, usnadňují tyto typy útoků prostřednictvím ohrožených sítí Wi-Fi a směrovačů.

V případě společností, které neberou bezpečnostní opatření vážně, zločinci má přístup k serverům pro stahování. K jejich neutralizaci však stačí použít digitální certifikáty a ověřovací postupy.

Dalším zdrojem nebezpečí jsou Programy, které nestahují aktualizace jako samostatné soubory. Aplikace se načítají a spouštějí přímo v paměti.

Žádný program není napsán od nuly. Mnoho použití knihovny, rámce a vývojové sady poskytované třetími stranami. V případě ohrožení kteréhokoli z nich se problém rozšíří do aplikací, které jej používají.

Tímto způsobem jste se zavázali k 50 aplikacím z obchodu s aplikacemi Google.

Obrana proti „útokům na dodavatelský řetězec“

Koupili jste si někdy levný tablet s Androidem? Mnoho z nich přicházejí s Ve vašem firmwaru jsou předinstalovány škodlivé aplikace. Předinstalované aplikace mají často systémová oprávnění a nelze je odinstalovat. Mobilní antivirový program má stejná oprávnění jako běžné aplikace, takže také nefunguje.

Doporučuje se nekupovat tento typ hardwaru, i když někdy nemáte na výběr. Dalším možným způsobem je instalace LineageOS nebo jiné varianty Androidu, i když to vyžaduje určitou úroveň znalostí.

Jedinou a nejlepší obranou, kterou mají uživatelé Windows proti tomuto typu útoku, je hardwarové zařízení. Zapalte svíčky světci, který se zabývá těmito věcmi, a požádejte o ochranu.

Stává se to žádný software na ochranu koncových uživatelů není schopen takové útoky zabránit. Upravený firmware je buď sabotuje, nebo je útok proveden v paměti RAM.

Je to otázka důvěřujte společnostem, že převezmou odpovědnost za bezpečnostní opatření.

Linux a „útok na dodavatelský řetězec“

Před lety jsme věřili, že Linux je vůči bezpečnostním problémům nezranitelný. Posledních několik let ukázalo, že tomu tak není. I když je to spravedlivé, Tyto bezpečnostní problémy byly zjištěny a opraveny dříve, než mohly být zneužity.

Úložiště softwaru

V systému Linux můžeme nainstalovat dva typy softwaru: bezplatný a otevřený zdroj nebo proprietární. V případě prvního, kód je viditelný pro každého, kdo ho chce zkontrolovat. I když se jedná o více teoretickou ochranu, než skutečnou, protože není k dispozici dostatek lidí s časem a znalostmi na přezkoumání celého kódu.

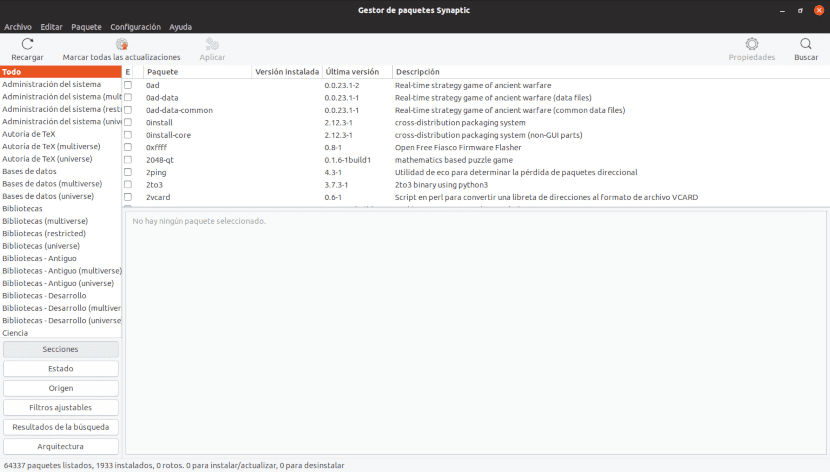

Co když to představuje lepší ochrana je systém úložišť. Většinu programů, které potřebujete, lze stáhnout ze serverů každé distribuce. Y před povolením stahování je jeho obsah pečlivě zkontrolován.

Bezpečnostní politika

Používání správce balíčků spolu s oficiálními úložišti snižuje riziko instalace škodlivého softwaru.

Některé distribuce mají rádi Debianu trvá dlouho, než program zařadí do své stabilní pobočky. V případě ubuntu, kromě komunity open source, tNajal zaměstnance ověřující integritu každého balíčku agregát. O zveřejňování aktualizací se stará jen velmi málo lidí. Distribuce šifruje balíčky a podpisy jsou místně kontrolovány softwarovým centrem každého zařízení před povolením instalace.

Zajímavým přístupem je přístup Pop! OS, operační systém založený na Linuxu, který je součástí notebooků System76.

Aktualizace firmwaru se doručují pomocí serveru pro sestavení, který obsahuje nový firmware, a podpisového serveru, který ověřuje, že nový firmware pochází ze společnosti. Dva servery připojujte pouze pomocí sériového kabelu. Nedostatek sítě mezi těmito dvěma znamená, že na server nelze získat přístup, pokud je vstup prováděn prostřednictvím druhého serveru

System76 konfiguruje více serverů sestavení spolu s hlavním serverem. Aby byla aktualizace firmwaru ověřena, musí být na všech serverech identická.

Dnes, cStále více programů je distribuováno v samostatných formátech zvaných Flatpak a Snap. Od etyto programy neinteragují se součástmi systému, škodlivá aktualizace nebude moci způsobit škodu.

Tak jako tak, ani nejbezpečnější operační systém není chráněn před nedbalostí uživatele. Instalace programů neznámého původu nebo špatná konfigurace oprávnění může způsobit přesně stejné problémy jako v systému Windows.