Fa alguns dies, comentàvem en aquest post sobre els diferents tipus de comptes d'usuari possibles en Windows i com (un administrador responsable) hauria de tenir eines i la capacitat de protegir el sistema i als usuaris dels aliens i d'ells mateixos;)

Vegem ara els possibles usuaris que tenim en un sistema GNU / Linux:

* root : És l'usuari súper poder o administrador, diguem. el usuari root té tots els permisos sobre els directoris i arxius (sense importar quina sigui el seu amo), pot instal·lar programari i desinstal·lar-, executar modificacions sobre tot el sistema, Manejar els comptes d'usuari, etc. Té el control i la responsabilitat que el sistema o bé la pc funcionin correctament.

* usuaris especials (O també comptes de sistema): Aquests comptes, que generalment es creen a el moment de la instal·lació de la distribució, no tenen contrasenya doncs estan creades per tal de tenir alguns privilegis de root per dur a terme tasques específiques, però no per diners a el sistema amb elles.

* usuaris comuns: Són els comptes d'usuaris normals, per a vostè i jo. A l'crear un nou usuari comú, es crearà el nostre directori de treball propi (en / Home / nuestro_usuario). Òbviament tenim privilegis sobre el nostre entorn de treball i els nostres arxius, als quals podrem modificar tant com vulguem.

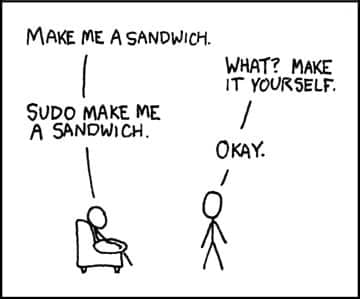

I si ara jo, usuari comú de la meva distro, necessito instal·lar alguna cosa: Què he de fer? Puc optar per demanar-li a l'administrador de sistema que l'instal per mi o bé ... utilitzar la comanda su o bé suo.

Està molt clarament explicat a la Viquipèdia:

El programa su és una utilitat dels sistemes operatius de l'tipus Unix que permet usar l 'intèrpret de comandaments d'un altre usuari sense necessitat de tancar la sessió. Comunament es fa servir per obtenir permisos de root per a operacions administratives, Sense haver de sortir i reentrar a el sistema. Alguns entorns d'escriptori, entre ells GNOME i KDE, tenen programes que demanen gràficament una contrasenya abans de permetre l'usuari executar un comando que usualment requeriria tal accés.

el nom su prové de l'anglès ssubstitut user (Canviar usuari). També hi ha qui ho fa derivar de superuser (Super-usuari, és a dir, l'usuari root) ja que habitualment s'utilitza per adoptar el rol d'administrador de sistema.

Això vol dir que, des d'una terminal de consola o bé des de la interfície gràfica en alguns casos, es podria executar alguna acció com a usuari root. Per això, he ingressar la contrasenya d'aquest usuari i, si és correcta, prosseguir.

Encara si no sabem la contrasenya de l'usuari root (i això, al meu entendre, és el perfectament correcte) Ens queda una altra opció per instal·lar el que havíem de instal·lar: la comanda suo.

La comanda anomenat suo ejecuta una ordre com un altre usuari, respectant una sèrie de restriccions sobre quins usuaris poden executar què ordres en nom de quins altres usuaris (Usualment especificades a l'arxiu / Etc / sudoers). A diferència de su, suo demana als usuaris la seva pròpia contrasenya en lloc de la de l'usuari requerit; això per permetre la delegació de comandaments específics a usuaris específics en màquines específiques sense haver de compartir contrasenyes, a el mateix temps reduint el risc de deixar terminals desateses.

Podríem dir llavors que, si som usuaris responsables del nostre sistema i pertanyem a el grup suoers, No hauríem de tenir problemes per manejar-nos amb tranquil·litat (em refereixo a un usuari típic, al compte que podríem crear a la pc per al nostre pare / mare / cosí / avi / nuvi / núvia ...) o bé, si som l'usuari root, amb extrema cura.

Llegint per aquí vaig trobar que es recomana en el general tractar de no loguerase i manejar constantment com l'usuari root, Sinó crear un compte d'usuari normal i, de ser necessari, utilitzar su. Això es fa a causa que els errors que poguessin arribar a cometre en l'ús normal o mitjà de la pc seran més manejables en un entorn d'usuari comú i no a nivell de tot el sistema oi?

I ara que ho penso ... sot de seguretat o no ... a la fi i al el cap, els usuaris en els dos sistemes operatius es manegen de formes molt similars. L'administrador o root en GNU / Linux té més control, respecte de Windows, en els que seran els que executin tasques administratives i s'efectuïn canvis sobre el sistema. D'aquí es pot veure que és molt important la confidencialitat i complexitat de la contrasenya de l'administrador que, si fos burlada o descoberta, posaria en perill l'estabilitat (he dit etabilidad i no seguretat, que ja va ser vulnerada si es descobreix la contrasenya de root) De tot el sistema.

Com a conclusió, em queda el que s'ha exposat en l'ocasió anterior: tindrem sistemes o màquines estables en tant els usuaris i especialment els administradors siguin responsables, D'una altra manera ... simplement, no.

Salutacions estimats, espero les seves opinions :)

en això és un punt per linux, ja que pot arribar un individu X i encara que descobreixi la contrasenya de l'usuari normal, li costarà un ou desubrir la de l'root !!

però en windows descobreixes la contrasenya de l'administrador (cosa que no és tan difícil) i pum! ja pots desinstal·lar programes !! xD

greetings !! i bon article! ;)

Jo crec, que com diu osuka, descobrir la de l'root costa seu temps.

Però anem, alguna cosa que em va agradar i cito de el post: «... tindrem sistemes o màquines estables en tant els usuaris i especialment els administradors siguin responsables ...» això per a mi és la clau de l'èxit de la seguretat. Ja fa anys que no sóc un usuari directe de Windows (usuari directe perquè no el tinc a casa meva instal·lat, només el faig servir, a la Universitat per a alguns programes de pagament que s'usen alli), però quan ho era, molt poques vegades eh tingut problemes amb virus i altres. Llavors, crec que la clau està en la capacitació d'usuaris i sobretot, en els quals treballen instal·lant xarxes i equips per a empreses / bancs / departaments d'estat. Ja que un falla de l'humà pot generar una falla de l'ordinador. O sigui, una mica superficial, després tmb té a veure si el sistema és bo o no, però és un altre tema, si l'usuari és capaç de ser subtil, hauria de ser més complicat (no impossible) del normal, entrar a un sistema.

ens veiem

Excel·lent treball amb l'article N @ ti.

Em pregunto: ¿Un usuari de Linux iniciant sessió com a root és tan vulnerable com un windowsuario? i a l'reves

Un usuari de Windows iniciant sessió com limitat està tan segur com un linuxero?

Aaa ... em tradueixen que va dir? ... no entiendooo ... no siguin elitistaaas !!!

@ Gràcies a tots pels comentaris, a la fi i al el cap era bastant similar ... molt més segur, és veritat, però similar ....

SEU entrada és super interessant ...

És lògic que Linux és massa segur, per les seves algoritmes de seguretat i pel maneig de l'Administrador. Això impedeix a qualsevol usuari fer estralls en el nostre sistema, i ens protegeix al seu torn de intrusions malignes de programes malvats, o coneguts també com virus ...

És que és tan lògic que sigui així, que moltes vegades no entenc com en Windows és massa fàcil el tema de la seguretat.

suo rm Esty

suo rm Esty = sóc amic de déu i esborro a Esty

esborrar a Esty ??? ... jajaa ... ja veuran, vaig trobar una cosa molt interessant amb que rescabalar per al post d'dissabte. : D

@esty: rm és com la comanda delete de DOS, és a dir, esborra alguna cosa. En aquest cas, esborrar a Esty

La comanda «suo rm -rf /» esborra recursivament les carpetes sense preguntar (pel -rf) qu eestén dins / (que és el directori arrel, que conté tots els mitjans connectats a l'equip, incloent, però no limitat a tots els discs durs, pendrives, lectors de memòria, etc.

Així que si mai se't ocorre passar-te a linux i un troll et diu que posis això, no ho facis;)

@esty: Aquesta és una declaració de guerra!