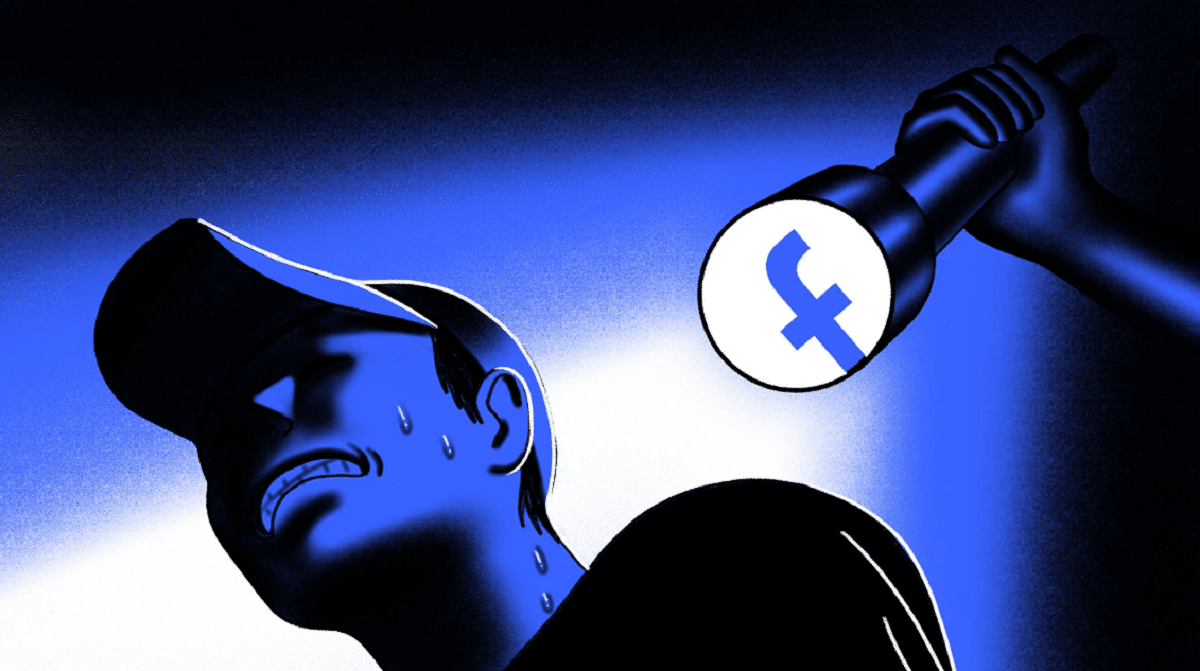

És ben sabut que les agències d'investigació d'Estats Units són bastant especials, ja que compten amb una gran infinitat d'eines i mètodes per a poder localitzar i fer el seguiment de persones i en aquesta categoria també entra una de les xarxes socials més famoses, "Facebook".

I per als que encara ho dubtin, els convido a xerrar sobre un article en particular amb el seu telèfon intel·ligent o Tablet a un costat o realitzar alguna recerca d'aquest article en el navegador i casualment apareixerà en l'aplicació de Facebook publicitat relacionada amb aquest article, (coincidència ... no ho crec)

Deixant de banda les meravelles que fa Facebook amb la nostra privacitat (és possible limitar el que pot recopilar, però així i reafirma la seva autoritat).

Un error zero day a Tails permet obtenir la IP real

Recentment es va donar a conèixer la notícia d'una fallada zero day en el reproductor multimèdia de la popular distribució orientada a l ' "anonimat" Tails, que va permetre a Facebook i a l'FBI poder atrapar un pedòfil.

I és que tot i que alguna cosa no concorda, "anonimat", hem d'entendre i tenir ben clar que cap sistema és segur i per molt que s'ofereixi la privacitat, no està exempt doncs són moltes parts del que componen a el sistema "arxius, biblioteques, binaris, etc, etc ... i si també inclòs a l'usuari "i mentre sigui identificat una fallada aquest mitjà es converteix en un blanc a vulnerar.

I en aquest cas, Facebook realitzo l'ús d'una eina permetre a l'FBI atrapar el pedòfil "Buster Hernández" el qual utilitzava regularment la xarxa social per extorsionar amb fotos i vídeos de joves dones nues, així com enviar-amenaces de violació, bombardejos i tirotejos massius a les escoles.

Segons documents judicials, Hernández s'ha dirigit a centenars de nenes menors d'edat durant diversos anys a través de el xantatge i les amenaces terroristes.

A més de Facebook, es diu que va cridar l'atenció de les oficines de camp de l'FBI en molts llocs. Va poder escapar de la captura durant tant de temps perquè estava usant Tails. L'informe assenyala que l'FBI havia intentat hackejar prèviament l'ordinador d'Hernández, però havia fallat perquè l'enfocament utilitzat no era adequat per a Tails. Llavors Facebook es va encarregar de desemmascarar.

Sobre l'exploit

L'exploit desenvolupat pels enginyers de Facebook està dirigit contra la distribució «Tails". Segons l'informe, l'exploit, és un sistema automatitzat que informa comptes creats recentment i envia missatges a menors.

Però no ho van fer sols. De fet, per perfeccionar la seva estratègia, Facebook va pagar a una companyia de ciberseguretat de tercers perquè l'ajudés a trobar i explotar una falla "zero day» a Tails.

El qual va derivar en una errada en el reproductor de vídeo que pot trobar l'adreça IP real d'una persona que mira un vídeo. Tot el que quedava era encebar a Hernández i esperar que mossegués l'ham.

L'informe estima que un intermediari va passar l'eina a l'FBI, Que després va obtenir una ordre de violació perquè una de les víctimes enviés un arxiu de vídeo modificat a Buster Hernández.

A més, si la persona en qüestió ara està a la presó, queden moltes preguntes. El primer: la fi justifica els mitjans ?. Si Facebook respon que sí, el fet és que acaba d'obrir una caixa de Pandora. Cal assenyalar que el desenvolupament de gestes en el producte d'una altra companyia també planteja problemes ètics obvis.

Això és particularment cert per Tails, que va ser dissenyat per garantir la seguretat dels usuaris, inclosos periodistes i denunciants., Víctimes d'assetjament i activistes polítics.

A més, Facebook va actuar discretament sense notificar als desenvolupadors de Tails sobre la violació de seguretat més important.

Normalment, Facebook hauria de fer això per permetre que els desenvolupadors de Tails desenvolupin una correcció d'errors. Segons l'informe, les fonts van dir que Facebook no va considerar necessari degut a una propera actualització de Tails.

Si vols conèixer més a l'respecte, pots consultar la nota original.

font: https://www.vice.com

Si clar, el tema de sempre, que si obrim una caixa de Pandora, que si el fi justifica els mitjans, que si havien d'haver demanat permís i així anem. I tant que justifica TOT, per enxampar a un pedòfil de merda, segur que si a tu fill el violés XNUMX pedòfil estaries d'acord amb qualsevol mètode perquè ho enxampessin, no et fot l'oncle. Així va el món, tractant a terroristes amb mans de seda, en comptes de pena de mort, etc, pq clar tothom té drets, ui què vulneren la privacitat, cal veure, massa poc vulneren, havia d'estar tot totalment obert , per llei, per poder enxampar tot el que són terroristes i pedofilos de merda, però mentre no ens toqui a nosaltres, oi ?, doncs anem dient ximpleries de cal veure el que fa Facebook i tal i tal, que fàstic de món per déu, ens mereixem tot el que ens passa i poc és. Pur egoisme i res més.

I llavors on hi ha la seguretat que suposada ment té tails ja no em confio