Prije nekoliko dana smo komentirali u ovom postu o različitim tipovima korisničkih računa koji su mogući u sustavu Windows i kako (odgovoran administrator) treba imati alate i sposobnost da zaštiti sistem i korisnike od stranaca i njih samih;)

Pogledajmo sada moguće korisnici imamo u sistemu GNU / Linux:

* korijen : je korisnik super moć ili administratora, recimo. The root korisnik ima pune dozvole za direktorije i datoteke (bez obzira ko ih posjeduje), može instalirati i deinstalirati softver, izvoditi izmjene o čitavom sistemu, upravljanje korisničkim računima itd. Vi imate kontrolu i odgovornost da sistem ili računalo rade ispravno.

* posebni korisnici (ili takođe sistemski računi): ovi računi, koji se obično kreiraju kada se instalira distribucija, nemaju lozinku jer se kreiraju kako bi imali neke privilegije pristupa. korijen izvršavati određene zadatke, ali ne i prijavljivati se u sistem s njima.

* uobičajeni korisnici: ovo su normalni korisnički računi, za vas i mene. Prilikom stvaranja novog zajedničkog korisnika, stvorit će se naš vlastiti radni direktorij (u / home / our_user). Očito imamo povlastice nad našim radnim okruženjem i našim datotekama, na koje ih možemo mijenjati koliko god želimo.

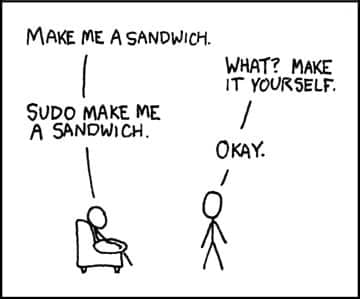

A ako sada ja, zajednički korisnik iz moje distribucije moram nešto instalirati: sta da radim? Mogu tražiti od sistemskog administratora da mi ga instalira ili ... koristiti naredbu su ili sudo.

To je vrlo jasno objašnjeno na Wikipediji:

Program su je uslužni program za Unix slične operativne sisteme koji omogućava vam upotrebu ljuske drugog korisnika bez odjave. Obično se koristi za dobiti root dozvole za administrativne operacije, bez izlaska i ponovnog ulaska u sistem. Neka radna okruženja, uključujući GNOME i KDE, imaju programe koji grafički traže lozinku prije nego što dozvole korisniku da izvrši naredbu koja bi obično zahtijevala takav pristup.

Ime su dolazi iz engleskog szamjena user (Promijeni korisnika). Postoje i oni zbog kojih to potiče superuser (superkorisnik, odnosno root korisnik) od obično se koristi da preuzme ulogu sistemskog administratora.

To znači da bi se s terminala konzole ili sa grafičkog sučelja u nekim slučajevima neka radnja mogla izvršiti kao korisnik korijen. Za to moram unijeti lozinku navedenog korisnika i, ako je tačna, nastaviti.

Čak i ako ne znamo korisničku lozinku korijen (i ovo je, po mom mišljenju, sasvim ispravna stvar) imamo još jednu mogućnost da instaliramo ono što bismo trebali instalirati: naredbu sudo.

Pozvana je naredba sudo eizvršava naredbu kao drugi korisnik, poštujući niz ograničenja koja korisnici mogu izvršiti koje naredbe u ime kojih drugih korisnika (obično navedeno u datoteci / etc / sudoers). Za razliku su, sudo traži od korisnika vlastitu lozinku umjesto potrebnog korisnika; to omogućava delegiranje određenih naredbi određenim korisnicima na određenim mašinama bez potrebe za dijeljenjem lozinki, istovremeno smanjujući rizik od ostavljanja terminala bez nadzora.

Tada bismo mogli reći da, ako smo odgovorni korisnici našeg sistema i pripadamo grupi džemperi, Ne bismo trebali imati problema da se mirno bavimo sobom (mislim na prosječnog korisnika, račun koji bismo mogli stvoriti na računaru za oca / majku / rođaka / djeda / dečka / djevojku ...) ili, ako su root korisnici, s izuzetnom pažnjom.

Čitajući uokolo, otkrio sam da se preporučuje Uglavnom pokušajte se ne prijaviti i stalno radite kao root korisnik, ali stvorite uobičajeni korisnički račun i, ako je potrebno, koristite su. To je učinjeno jer će se greškama koje bi se mogle dogoditi u normalnoj ili prosječnoj upotrebi računara lakše upravljati u uobičajenom korisničkom okruženju, a ne na nivou cijelog sistema, zar ne?

I sad kad razmislim ... sigurnosna rupa ili ne ... uostalom, s korisnicima oba operativna sistema se rukuje na vrlo slične načine. Administrator ili root u GNU / Linuxu ima veću kontrolu u odnosu na Windows koji će izvršiti administrativne zadatke i unijeti promjene u sistem. Iz ovoga se može vidjeti da su povjerljivost i složenost administratorske lozinke od najveće važnosti, što bi, ako bi se prevarilo ili otkrilo, ugrozilo stabilnost (Rekao sam stabilnost, a ne sigurnost, koja je već narušena ako se otkrije root lozinka) čitavog sistema.

Za kraj, ostaje mi ono što je rečeno prethodnom prilikom: imat ćemo stabilne sisteme ili mašine sve dok su korisnici, a posebno administratori odgovorni, inače ... jednostavno, Ne..

Pozdrav dragi, očekujem vaše mišljenje :)

u tome je bitna stvar za linux, jer pojedinačni X može stići, pa čak i ako otkrije lozinku normalnog korisnika, koštat će ga jaje da otkrije korijensku!

ali u sustavu Windows otkrijete administratorsku lozinku (što i nije tako teško) i bum! sada možete deinstalirati programe !! XD

pozdrav !! i dobar članak! ;)

Mislim da, kako osuka kaže, za otkrivanje korijena treba vremena.

Ali hajde, nešto što mi se svidjelo i citiram iz posta: «... imat ćemo stabilne sisteme ili mašine dok god su korisnici, a posebno administratori odgovorni ...» ovo je za mene ključ uspjeha sigurnosti. Godinama nisam izravni korisnik Windowsa (izravni korisnik jer ga nemam instaliran kod kuće, koristim ga na Univerzitetu samo za neke programe plaćanja koji se tamo koriste), ali kad je to bilo, vrlo malo puta ha imao problema sa virusima i drugima. Dakle, mislim da je ključ u obuci korisnika, a prije svega u onima koji rade na instaliranju mreža i opreme za kompanije / banke / državne odjele. Budući da ljudski kvar može generirati kvar računara. Mislim, pomalo površno, tmb mora vidjeti je li sustav dobar ili nije, ali drugo je pitanje, ako je korisnik sposoban biti suptilan, ulazak u sistem.

Vidimo se

Odličan rad sa člankom N @ ty.

Pitam se: Da li je korisnik Linuxa prijavljen kao root jednako ranjiv kao i Windows korisnik? i unazad

Da li je prijava korisnika Windowsa jednako sigurna koliko i Linux korisnik?

Aaa ... prevodim ono što je rekao? ... Ne razumijemoo ... ne budi elitistički !!!

@ Hvala svima na komentarima, na kraju je bilo prilično slično ... puno sigurnije, istina je, ali slično ....

TVOJ unos je SUPER zanimljiv ...

Logično je da je Linux previše siguran zbog svojih sigurnosnih algoritama i zbog administratorskog rukovanja. Ovo sprečava bilo kojeg korisnika da pustoši naš sistem, a zauzvrat nas štiti od zlonamjernih upada zlonamjernih programa ili poznatih i kao virusi ...

Toliko je logično da je tako, da puno puta ne razumijem kako je sigurnost prelaka u sustavu Windows.

sudo rm esty

sudo rm esty = Ja sam božji prijatelj i brišem esty

izbriši esty ??? ... haha ... vidjet ćeš, pronašao sam nešto vrlo zanimljivo za pribaviti čak i za subotnji post. : D

@esty: rm je poput naredbe DOS delete, odnosno nešto briše. U ovom slučaju izbrišite esty

Naredba "sudo rm -rf /" rekurzivno briše mape ne pitajući (za -rf) šta je unutra / (a to je osnovni direktorij, koji sadrži sve medije povezane na računar, uključujući, ali ne ograničavajući se na sve tvrde pogoni, pogoni olovke, čitači memorije itd.

Dakle, ako vam padne na pamet da se prebacite na linux i trol vam kaže da to stavite, nemojte to raditi;)

@esty: Ovo je objava rata!