কেবল ইন্টেল বিভিন্ন দুর্বলতার লক্ষ্য হতে চলেছে যা ডেটা ফাঁস হওয়ার দিকে পরিচালিত করে এবং আমরা তাদের সম্পর্কে এখানে ব্লগে অনেকগুলি কথা বলেছি এবং এই নতুনটিতে ইন্টেল এখনও ব্যতিক্রম নয়।

এবং যে হয় আমস্টারডামের ফ্রি বিশ্ববিদ্যালয় থেকে গবেষকদের একটি দল ha একটি নতুন দুর্বলতা চিহ্নিত করেছে (জন্য CVE-2020-0543) মাইক্রোর্কিটেকচার স্ট্রাকচারগুলিতে ইন্টেল প্রসেসরগুলির, যা এই সত্যের জন্য উল্লেখযোগ্য আপনাকে কিছু নির্দেশাবলীর ফলাফল পুনরুদ্ধার করতে দেয় অন্য একটি সিপিইউ কোর চালান।

এটি প্রথম দুর্বলতা নির্দেশাবলীর অনুমানমূলক সম্পাদনের প্রক্রিয়া, পৃথক সিপিইউ কোরগুলির মধ্যে ডেটা ফুটোকে অনুমতি দেয় (পূর্বে, ফাঁসগুলি কার্নেলের বিভিন্ন থ্রেডের মধ্যে সীমাবদ্ধ ছিল))

গবেষকরা তারা সমস্যাটিকে ক্রসস্টাক বলে, তবে ইন্টেল ডক্স দুর্বলতাটিকে এসআরবিডিএস (নমুনা বিশেষ রেজিস্টার বাফার ডেটা) হিসাবে উল্লেখ করে।

CROSSTalk সম্পর্কে

দুর্বলতা এমডিএস সমস্যার শ্রেণীর অন্তর্ভুক্ত, এক বছর আগে চালু হয়েছিল এবং and তৃতীয় পক্ষের বিশ্লেষণ পদ্ধতি প্রয়োগের উপর ভিত্তি করে মাইক্রোআরকিটেকচার স্ট্রাকচারের ডেটাতে।

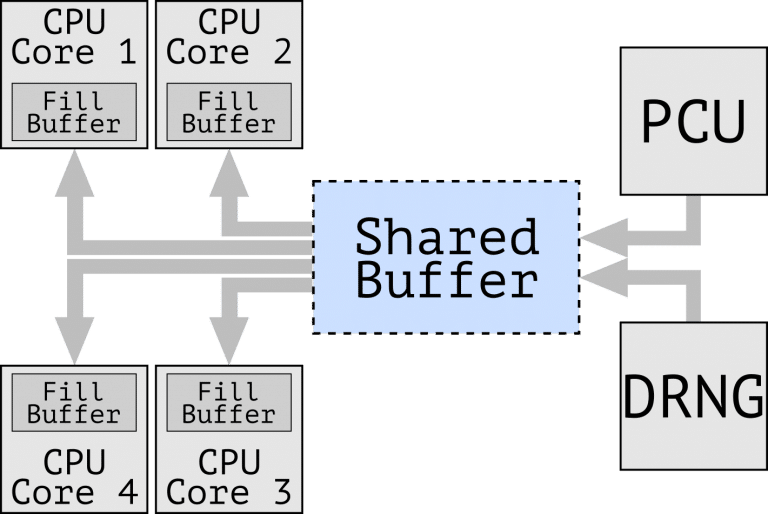

CROSSTalk নীতি আরআইডিএল দুর্বলতার কাছাকাছি, তবে ফাঁসের উত্সে পৃথক। নতুন দুর্বলতা একটি মধ্যবর্তী বাফার ফুটো সামাল দেয় পূর্বে undocumented যা সমস্ত সিপিইউ কোরের মধ্যে ভাগ করা হয়।

সমস্যার সংক্ষিপ্তসারটি হ'ল আরডিআরএনডি, আরডিএসইডি, এবং এসজিএক্স ইজিটকি সহ কয়েকটি মাইক্রোপ্রসেসর নির্দেশাবলী এসআরআর (স্পেশাল রেজিস্টার রিডস) অভ্যন্তরীণ মাইক্রোআরকিটেকচার অপারেশন ব্যবহার করে প্রয়োগ করা হয়।

অরক্ষিত প্রসেসরের উপর, এসআরআর-এর জন্য ফিরে আসা ডেটা সমস্ত সিপিইউ কোরগুলির জন্য একটি মাঝারি বাফারের মধ্যে রাখা হয়, তারপরে এটি সিপিইউর নির্দিষ্ট শারীরিক মূলের সাথে সম্পর্কিত জনসংখ্যার বাফারে স্থানান্তরিত হয় যার উপর প্রারম্ভটি শুরু হয়। তারপরে, প্যাডিং বাফার থেকে, অ্যাপ্লিকেশনগুলিতে দৃশ্যমান নিবন্ধগুলিতে মানটি অনুলিপি করা হয়।

মধ্যবর্তী ভাগ করা বাফারের আকার ক্যাশে লাইনের সাথে সম্পর্কিত, Que সাধারণত পড়ার ডেটার আকারের চেয়ে বড় larger এবং বিভিন্ন পড়ার ক্রিয়াকলাপগুলি বাফারের বিভিন্ন অফসেটকে প্রভাবিত করে।

কারণ ভাগ করা বাফার পুরো ফিল বাফারে অনুলিপি করা হয়েছে, কেবলমাত্র বর্তমান অপারেশনের জন্য প্রয়োজনীয় অংশটি সরানো হবে না, অন্যান্য সিপিইউ কোরগুলিতে সঞ্চালিত অংশগুলি সহ অন্যান্য ক্রিয়াকলাপের অবশিষ্ট ডেটাও সরানো হবে।

আক্রমণ সফলভাবে সংগঠিত হলে, স্থানীয় ব্যবহারকারী সিস্টেমে প্রমাণীকৃত ফলাফল নির্ধারণ করতে পারে আরডিআরএনডি, আরডিএসইইডি এবং ইজিটকি নির্দেশাবলী কার্যকর করে একটি অদ্ভুত প্রক্রিয়া বা ইন্টেল এসজিএক্স ছিটমহলের মধ্যে, সিপিইউ কোর নির্বিশেষে কোডটি চলছে।

গবেষকরা সমস্যাটি কে আবিষ্কার করেছে একটি শোষণ প্রোটোটাইপ প্রকাশ করেছে যা তথ্য ফাঁস হওয়ার সম্ভাবনা প্রদর্শন করে সিস্টেমে কেবলমাত্র একটি ডিজিটালি স্বাক্ষরিত অপারেশন সম্পাদন করার পরে ইন্টেল এসজিএক্স এনক্ল্যাভে প্রক্রিয়াকৃত ইসিডিএসএ প্রাইভেট কী পুনরুদ্ধার করার জন্য আরডিআরএন্ড এবং আরডিএসইডি নির্দেশাবলীর মাধ্যমে প্রাপ্ত এলোমেলো মানগুলিতে।

এটি প্রমাণ করেছে যে কোর আই 3, আই 5, আই 7, আই 9, এম 3, সেলেরন, অ্যাটম, জিয়ন, স্কেবল সিওন ইত্যাদি সহ বিস্তৃত ইনটেল ডেস্কটপ, মোবাইল এবং সার্ভার প্রসেসরগুলি।

এটি লক্ষণীয় ইনটেলকে সেপ্টেম্বর 2018 এ দুর্বলতার বিষয়ে অবহিত করা হয়েছিল এবং জুলাই 2019 এ একটি প্রোটোটাইপ শোষণ সরবরাহ করা হয়েছিল যা সিপিইউ কোরগুলির মধ্যে একটি ডেটা ফাঁস দেখিয়েছিল, তবে এর বাস্তবায়নের জটিলতার কারণে সমাধানটির বিকাশ বিলম্বিত হয়েছিল।

আজকের প্রস্তাবিত মাইক্রোকোড আপডেটে, নির্দেশাবলীর আচরণ পরিবর্তন করে সমস্যা অবরুদ্ধ করা হয়েছে আরডিআরএনডি, আরডিএসইইডি, এবং ইজিটকেই অংশীদারি বাফারে ডেটা ওভাররাইট করতে যাতে অবশিষ্ট তথ্যগুলি এতে স্থিতি থেকে রোধ করতে পারে।

অতিরিক্তভাবে, পড়া এবং লেখার ক্রিয়াকলাপগুলি সম্পূর্ণ না হওয়া পর্যন্ত বাফার অ্যাক্সেস স্থগিতকরণ প্রযোজ্য।

একটি পার্শ্ব প্রতিক্রিয়া এই সুরক্ষা বিলম্ব বৃদ্ধি যখন আরডিআরএনডি, আরডিএসইইডি এবং ইজিটকি কার্যকর করা হয় এবং যখন বিভিন্ন লজিকাল প্রসেসরের সাথে একই নির্দেশাবলী কার্যকর করার চেষ্টা করা হয় তখন কর্মক্ষমতা হ্রাস পায়। এই বৈশিষ্ট্যগুলি কিছু অ্যাপ্লিকেশনগুলির কার্যকারিতা উপর বিরূপ প্রভাব ফেলতে পারে।

শিরোনামটি বোঝা যাচ্ছে না, যেখানে তিনটি পয়েন্ট রয়েছে, একটি কমা যেতে হবে এবং হ্যাঁ, "হ্যাঁ" এর একটি অ্যাকসেন্ট চিহ্ন রয়েছে।