CHERIOT, এমবেডেড সিস্টেমের নিরাপত্তার জন্য একটি MS বিকল্প

সম্প্রতি সেই খবরে ভাঙ্গন মাইক্রোসফ্ট CHERioT প্রকল্পের সাথে সম্পর্কিত উন্নয়নগুলি খুলেছে৷ (ইন্টারনেট অফ থিংসের জন্য RISC-V-এ ক্যাপাবিলিটি হার্ডওয়্যার এক্সটেনশন), C এবং C++ কোডে নিরাপত্তা সমস্যা ব্লক করার উদ্দেশ্যে বিদ্যমান CHERIOT বিদ্যমান C/C++ কোড বেসগুলিকে রিফ্যাক্টর না করেই রক্ষা করার জন্য একটি সমাধান অফার করে।

সুরক্ষা একটি পরিবর্তিত কম্পাইলার ব্যবহার করে প্রয়োগ করা হয় যা প্রসেসর দ্বারা প্রদত্ত প্রসেসর নির্দেশাবলীর (ISA) একটি বিশেষ বর্ধিত সেট ব্যবহার করে এবং হার্ডওয়্যার স্তরে মেমরি অ্যাক্সেস নিরীক্ষণ করে, পয়েন্টার দিয়ে কাজের সঠিকতা যাচাই করে এবং কোড ব্লক বিচ্ছিন্নতা প্রদান করে।

CHERIOT সম্পর্কে

প্রকল্পটি এটি বোঝার সাথে তৈরি করা হয়েছিল যে সি ভাষার নিম্ন স্তরের প্রকৃতি মেমরি ত্রুটির উৎস হয়ে ওঠে, যা বাফার উপচে পড়ার মতো সমস্যার দিকে নিয়ে যায়, মেমরিতে অ্যাক্সেস ইতিমধ্যেই মুক্ত, পয়েন্টার ডিরেফারেন্সিং বা ডাবল ফ্রি করা।

অনুশীলন দেখায় যে গুগল এবং মাইক্রোসফ্টের মতো বড় কর্পোরেশনগুলি, যাদের কঠোর পরিবর্তন পর্যালোচনা নীতি রয়েছে এবং আধুনিক উন্নয়ন পদ্ধতি এবং স্ট্যাটিক বিশ্লেষণ সরঞ্জামগুলি ব্যবহার করে, তারা মেমরির সাথে ত্রুটিমুক্ত কাজ করার গ্যারান্টি দিতে পারে না (উদাহরণস্বরূপ, মাইক্রোসফ্ট এবং গুগলের প্রায় 70% দুর্বলতা অনিরাপদ মেমরি ব্যবস্থাপনার কারণে হয়)।

সমস্যা এটি প্রোগ্রামিং ভাষা ব্যবহার করে সমাধান করা যেতে পারে যা নিরাপদ কাজের গ্যারান্টি দেয়।বা মেমরি বা অতিরিক্ত নিয়ন্ত্রণের সাথে লিঙ্ক সহ, উদাহরণস্বরূপ, সাধারণ পয়েন্টারের পরিবর্তে MiraclePtr (raw_ptr) ব্যবহার করে, যা মুক্ত মেমরি এলাকায় অ্যাক্সেস করার জন্য অতিরিক্ত নিয়ন্ত্রণ সম্পাদন করে।

কিন্তু এই জাতীয় পদ্ধতিগুলি নতুন কোডের জন্য আরও উপযুক্ত y বিদ্যমান C/C++ প্রকল্পগুলি পুনরায় কাজ করা বেশ ঝামেলার, বিশেষ করে যদি সেগুলি সংস্থান-সংক্রান্ত পরিবেশে চালানোর উদ্দেশ্যে হয়, যেমন এমবেডেড সিস্টেম এবং IoT ডিভাইস।

The CHERIOT হার্ডওয়্যার উপাদানগুলি একটি মাইক্রোকন্ট্রোলার হিসাবে ডিজাইন করা হয়েছে RISC-V আর্কিটেকচারের উপর ভিত্তি করে, নিরাপদ প্রসেসর আর্কিটেকচার CHERI (RISC-V-এর জন্য ক্যাপাসিটি হার্ডওয়্যার এক্সটেনশন) বাস্তবায়ন করে, একটি নিয়ন্ত্রিত মেমরি অ্যাক্সেস মডেল প্রদান করে।

ভিত্তিক নির্দেশ সেট স্থাপত্য (ইহা একটি) CHERIoT-এ প্রদত্ত, একটি প্রোগ্রামিং মডেল তৈরি করা হয়েছে যা পৃথক বস্তুর স্তরে মেমরির সাথে কাজ করার নিরাপত্তার নিশ্চয়তা দেয়, ইতিমধ্যে মুক্ত করা মেমরি অ্যাক্সেসের বিরুদ্ধে সুরক্ষা প্রদান করে এবং মেমরি অ্যাক্সেসের জন্য একটি হালকা বিচ্ছিন্নতা ব্যবস্থা প্রয়োগ করে।

এই প্রোগ্রামেটিক সুরক্ষা মডেলটি সরাসরি C/C++ ভাষা মডেলকে মিরর করে, এটি বিদ্যমান অ্যাপ্লিকেশনগুলিকে সুরক্ষিত করতে ব্যবহার করার অনুমতি দেয় (শুধুমাত্র ISA CHERIoT-সঙ্গী হার্ডওয়্যারে পুনরায় সংকলন এবং চলমান)।

প্রস্তাবিত সমাধান মেমরিতে একটি বস্তুর সীমার বাইরের কারণ ত্রুটিগুলি ব্লক করার অনুমতি দেয়, পয়েন্টার প্রতিস্থাপনের অনুমতি দেয় না (সমস্ত পয়েন্টার অবশ্যই বিদ্যমান পয়েন্টার থেকে তৈরি করা উচিত), মুক্ত করার পরে মেমরি অ্যাক্সেস মনিটর করে (খারাপ পয়েন্টার দ্বারা কোনো মেমরি অ্যাক্সেস বা একটি মুক্ত বস্তুর উল্লেখকারী পয়েন্টার একটি ব্যতিক্রম উত্থাপন করে)।

উদাহরণ স্বরূপ, CHERIoT ব্যবহার করে, কোনো কোড পরিবর্তন না করেই, স্বয়ংক্রিয় সীমানা পরীক্ষা কার্যকর করতে, মেমরি এলাকার জীবনকাল ট্র্যাক করতে এবং অবিশ্বস্ত ডেটা প্রক্রিয়া করে এমন উপাদানগুলিতে পয়েন্টারগুলির অখণ্ডতা নিশ্চিত করতে দেয়৷

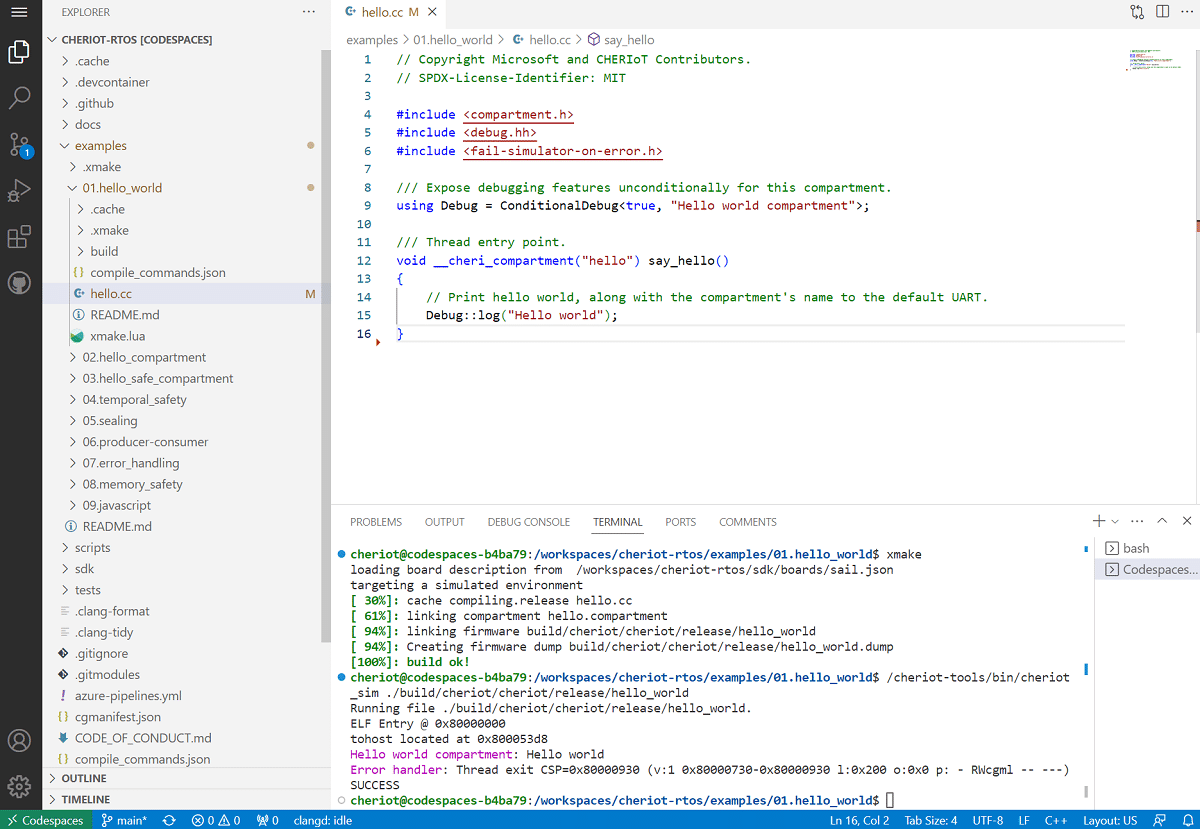

প্রকল্পটি একটি CHERIoT নির্দেশনা সেট আর্কিটেকচারের জন্য একটি স্পেসিফিকেশন অন্তর্ভুক্ত করে এক্সটেনশন, একটি ISA CHERIoT-সঙ্গত 32-বিট RISC-V CPU-এর একটি রেফারেন্স বাস্তবায়ন এবং একটি পরিবর্তিত LLVM টুলসেট।

পরিশেষে আপনি যদি এটি সম্পর্কে আরও জানতে আগ্রহী হন, আপনার জানা উচিত যে প্রোটোটাইপ ডায়াগ্রাম ভেরিলগে CPU এবং হার্ডওয়্যার ব্লকের বিবরণ Apache 2.0 লাইসেন্সের অধীনে বিতরণ করা হয়। LowRISC প্রজেক্টের Ibex কোর CPU-এর ভিত্তি হিসাবে ব্যবহৃত হয় এবং CHERIoT ISA কোড মডেলটি Sail ভাষায় সংজ্ঞায়িত করা হয় এবং BSD লাইসেন্সের অধীনে বিতরণ করা হয়।

অতিরিক্তভাবে, একটি প্রোটোটাইপ CHERIoT RTOS রিয়েল-টাইম অপারেটিং সিস্টেম প্রস্তাব করা হয়েছে, যা 256 MB র্যাম সহ এমবেডেড সিস্টেমেও কম্পার্টমেন্ট (বগি) বিচ্ছিন্ন করার ক্ষমতা প্রদান করে।

কোড CHERIOT RTOS এটি C++ এ লেখা এবং MIT লাইসেন্সের অধীনে বিতরণ করা হয়। কম্পার্টমেন্টের আকারে, অপারেটিং সিস্টেমের মৌলিক উপাদানগুলি, যেমন বুট লোডার, শিডিউলার এবং মেমরি বরাদ্দকরণ সিস্টেম ডিজাইন করা হয়েছে।