Група изследователи от университета в Амстердам и швейцарското висше техническо училище в Цюрих разработи техниката за мрежова атака "NetCAT" (Network Cache ATtack) това позволява да се използват методи за анализ на данни от канали на трети страни за дистанционно определяне на клавишите, които потребителят натиска докато работите в SSH сесия. Проблемът се проявява само на сървъри, които използват RDMA (Remote Direct Memory Access) и DDIO (Direct I / O to Data) технологии.

Intel смята, че атаката е трудна за изпълнение на практика.а, тъй като изисква достъп на нападателя до локалната мрежа, в допълнение към условията и организацията комуникация на хост използвайки RDMA и DDIO технологии, които обикновено се използват в изолирани мрежи, например там, където работят клъстерите.

Методът, използван за атаката прилича на уязвимостта на Throwhammer, което позволява да се променя съдържанието на отделни битове в RAM чрез манипулиране на мрежови пакети на RDMA системи.

Изследователите коментират, че:

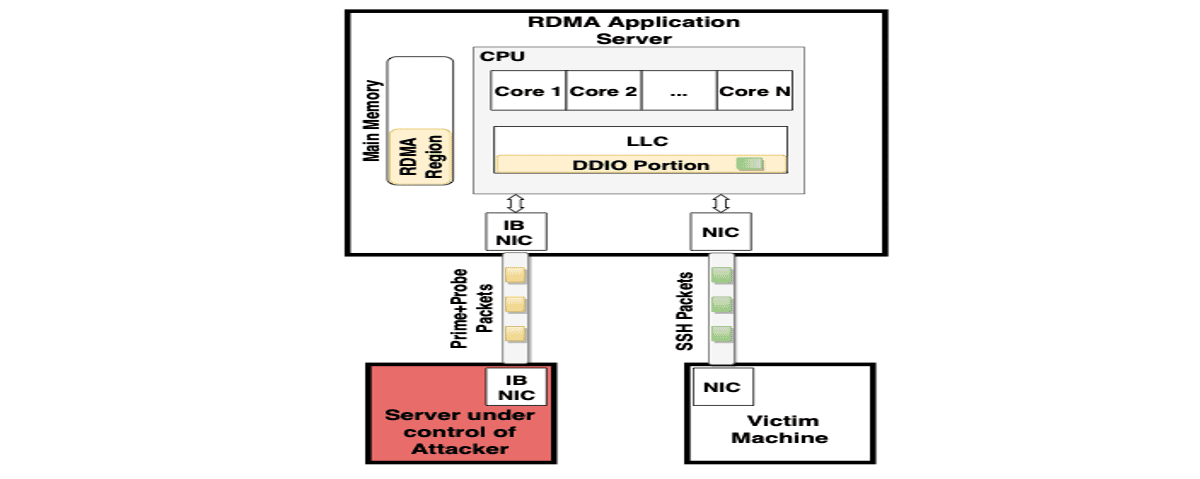

Новият проблем е резултат от минимизиране на закъсненията чрез използването на механизма DDIO, който осигурява директно взаимодействие между мрежовата карта и други периферни устройства с кеша на процесора (по време на обработката на пакетите от мрежови карти данните се кешират и извличат от кеша, без достъп до паметта).

Благодарение на DDIO кешът на процесора включва и данни, генерирани по време на злонамерена мрежова активност.

Атаката NetCAT разчита на факта, че мрежовите карти кешират данни активно и скоростта на обработка на пакети в съвременните локални мрежи е достатъчна, за да повлияе на попълването на кеша и да определи наличието или отсъствието на данни в кеша чрез анализ на закъсненията при предаване на данни.

Когато използвате интерактивни сесии, например чрез SSH, мрежовият пакет се изпраща веднага след натискане на клавиш, тоест закъсненията между пакетите са свързани със закъсненията между натисканията на клавишите.

Използвайки методи за статистически анализ и вземайки предвид, че закъсненията между натисканията на клавишите обикновено зависят от позицията на клавиш на клавиатурата, е възможно с известна вероятност да се пресъздаде въведената информация. Например, повечето хора са склонни да пишат „s“ след „a“ много по-бързо от „g“ след „s“.

Информацията, кеширана от процесора, също ви позволява да прецените точното време на пакетите, изпратени от мрежовата карта, когато обработвате връзки като SSH.

Чрез генериране на определен поток от трафик, нападателят може да определи кога в кеша се появяват нови данни свързани с определена дейност в системата.

За да се анализира съдържанието на кеша, се използва методът Prime + Probe, който се състои в попълване на кеша с набор от референтни стойности и измерване на времето за достъп до тях при попълване, за да се определят промените.

Възможно е техниката предложение може да се използва за определяне не само натискания на клавиши, но и други видове чувствителни данни, кеширани от процесора.

В нашата атака се възползваме от факта, че сървърът за приложения с активиран DDIO има споделен ресурс (кеш от последно ниво) между ядрата на процесора и мрежовата карта. Ние реверсираме важните свойства на DDIO, за да разберем как кешът се споделя с DDIO.

Потенциално атака може да бъде извършена, когато RDMA е деактивирана, но без RDMA ефективността й е намалена и изпълнението е значително сложно.

Също така е възможно да се използва DDIO за организиране на скрит комуникационен канал, използван за прехвърляне на данни, след като сървърът е бил компрометиран, заобикаляйки системите за сигурност.

Fuente: https://www.vusec.net