Firejail е SUID програма, която намалява риска от пробиви в сигурността чрез ограничаване на средата за изпълнение на приложението

Обяви стартирането на нова версия на проекта Firejail 0.9.72, която се развива система за изолирано изпълнение на графични приложения, конзола и сървър, което ви позволява да сведете до минимум риска от компрометиране на основната система чрез стартиране на ненадеждни или потенциално уязвими програми.

За изолация, Firejail използване на пространства от имена, AppArmor и филтриране на системни повиквания (seccomp-bpf) на Linux. Веднъж стартирана, програмата и всички нейни дъщерни процеси използват отделни представяния на ресурсите на ядрото, като мрежов стек, таблица на процеси и точки на монтиране.

Приложенията, които зависят едно от друго, могат да бъдат комбинирани в общ пясъчник. Ако желаете, Firejail може да се използва и за стартиране на Docker, LXC и OpenVZ контейнери.

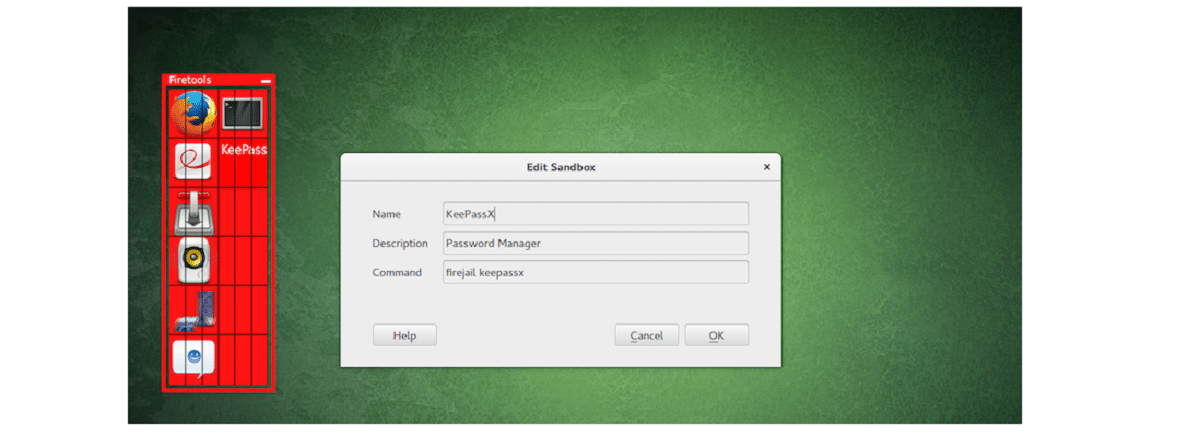

Много популярни приложения, включително Firefox, Chromium, VLC и Transmission, имат предварително конфигурирани профили за изолиране на системни повиквания. За да получите необходимите привилегии за настройка на среда в пясъчна среда, изпълнимият файл на firejail се инсталира с подканата SUID root (привилегиите се нулират след инициализация). За да стартирате програма в изолиран режим, просто посочете името на приложението като аргумент на помощната програма firejail, например „firejail firefox“ или „sudo firejail /etc/init.d/nginx start“.

Основни новини за Firejail 0.9.72

В тази нова версия можем да намерим това добавен филтър за системни повиквания seccomp за блокиране на създаването на пространство от имена (добавена опция „–restrict-namespaces“ за активиране). Актуализирани таблици на системни повиквания и групи seccomp.

режимът е подобрен сила-nonewprivs (NO_NEW_PRIVS) Той подобрява гаранциите за сигурност и има за цел да попречи на нови процеси да получат допълнителни привилегии.

Друга промяна, която се откроява е, че беше добавена възможността да използвате вашите собствени AppArmor профили (опцията „–apparmor“ се предлага за връзката).

Можем да открием и това системата за наблюдение на мрежовия трафик nettrace, който показва информация за IP и интензивността на трафика на всеки адрес, поддържа ICMP и предоставя опциите „–dnstrace“, „–icmptrace“ и „–snitrace“.

От други промени, които се открояват:

- Премахнати са командите –cgroup и –shell (по подразбиране е –shell=none).

- Изграждането на Firetunnel спира по подразбиране.

- Деактивирана конфигурация на chroot, private-lib и tracelog в /etc/firejail/firejail.config.

- Премахната поддръжка за grsecurity.

- modif: премахна командата –cgroup

- modif: задайте --shell=none по подразбиране

- промяна: премахнато --shell

- modif: Firetunnel е деактивиран по подразбиране в configure.ac

- modif: премахна поддръжката на grsecurity

- modif: спрете скриването на файлове в черния списък в /etc по подразбиране

- старо поведение (деактивирано по подразбиране)

- корекция на грешка: наводняване на записи в журнала за проверка на seccomp

- корекция на грешка: --netlock не работи (Грешка: няма валидна пясъчна среда)

И накрая, за тези, които се интересуват от програмата, трябва да знаят, че тя е написана на C, разпространява се под лиценз GPLv2 и може да работи на всяка Linux дистрибуция. Готовите за Firejail пакети са подготвени в deb формати (Debian, Ubuntu).

Как да инсталирам Firejail на Linux?

За тези, които се интересуват от възможността да инсталират Firejail на своята Linux дистрибуция, те могат да го направят, следвайки инструкциите че споделяме по-долу.

На Debian, Ubuntu и деривати инсталацията е доста проста, тъй като те могат да инсталират Firejail от хранилищата на неговото разпространение или те могат да изтеглят подготвените deb пакети от следната връзка.

В случай на избор на инсталацията от хранилищата, просто отворете терминал и изпълнете следната команда:

sudo apt-get install firejail

Или ако са решили да изтеглят deb пакетите, те могат да инсталират с предпочитания от тях мениджър на пакети или от терминала с командата:

sudo dpkg -i firejail_0.9.72-apparmor_1_amd64.deb

Докато за случая с Arch Linux и производни от това, просто изпълнете:

sudo pacman -S firejail

конфигурация

След като инсталацията приключи, сега ще трябва да конфигурираме пясъчника и също така трябва да сме активирали AppArmor.

От терминал ще напишем:

sudo firecfg sudo apparmor_parser -r /etc/apparmor.d/firejail-default

За да знаете неговото използване и интегриране, можете да се консултирате с неговото ръководство В следващия линк.