Хубавото на отворения код е, че има опции за всеки вкус. Неизбежно е, че ако напишете статия, изброяваща причините, които ви карат да предпочетете една опция пред друга, неминуемо ще получите коментари от тези, които изберат втория, обясняващи причините за своя избор. събота Коментирах че Предпочитах да използвам BitTorrent клиенти пред aMule. Поддръжниците на тази програма отговориха със своята гледна точка. Ако не познавате aMule, препоръчвам ви да ги прочетете. Те несъмнено ще бъдат поучителни.

Разбира се, вашата позиция не обезсилва моята. По всяко време дадох да се разбере, че това е мое лично мнение. Не съм много търпелив човек, обикновено не търся кинематографични бижута и освен за критични неща, предпочитам решения до ключ, преди да се налага да конфигурирам. Затова не харесвам aMule. Отвъд това, напрl Споделянето на файлове с помощта на протокола BitTorrent има предимства, за които искам да говоря.

Но за да направим това, първо трябва да се споразумеем за някои концепции.

Какво е Peer-to-Peer (P2P) мрежа?

ED2K и Kademlia, двата протокола, които споменахме в гореспоменатата предишна статия, и BitTorrent са комуникационни протоколи за Peer-to-Peer или P2P мрежи. Приблизителен превод би бил двойка по двойка и се отнася за два или повече компютъра, свързани помежду си, за да споделят ресурси без нужда от намеса на централен сървър. Ако искате да ги дефинирам по-академично, нека го кажем по този начин:

Комуникационен модел, при който всеки елемент от мрежата има еднакви възможности и всеки от тях може да инициира комуникация.

С други думи, той се различава от използвания модел клиент-сървър, например при директни изтегляния, при които комуникацията се инициира от клиента и сървърът може да изпрати само един отговор. Членовете на P2P мрежа се наричат „връстници“, защото всички имат едни и същи възможности.

Можем да различим два вида P2P мрежи:

- Хибриден P2P: Нуждаете се от посредник, който да помогне на партньорите да намерят и да се свържат. Такъв е случаят с протокола ED2K и първата реализация на протокола BitTorrent.

- Чист P2P: Централният сървър изобщо не се намесва и всеки член може да прекъсне връзката с мрежата, без да засяга нейната работа. Протоколът Kademlia и BitTorrent клиентите, които включват технология за разпределена хеш таблица (DHT), работят с този режим.

Характеристики на протокола BitTorrent

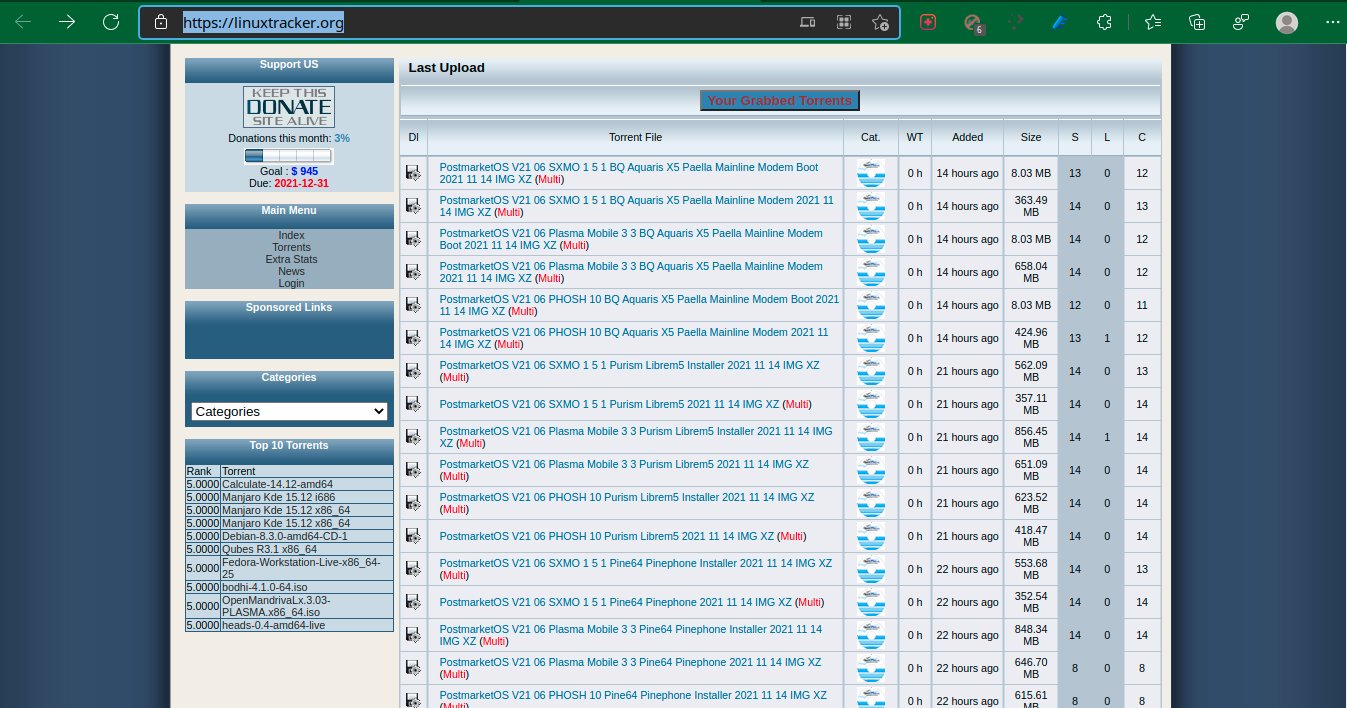

Linux Tracker е популярен тракер, който позволява на клиентите на BitTorrent да намират, изтеглят и споделят най-популярните Linux дистрибуции.

Мрежата BitTorrent се състои от група компютри, наречени "рояк". Процесът започва, когато един от участниците качи файл с помощта на BitTorrent клиент. Функцията на BitTorrent клиента е да се свърже с "тракер", който е бил посочен в .torrent файла в момента на неговото създаване. Тракерът е специален сървър, който следи свързаните компютри, като се грижи за споделянето на техните IP адреси с други BitTorrent клиенти в рояка. Благодарение на това те могат да се свързват един с друг.

Както споменах в класификацията на P2P мрежите, Има и децентрализирана торент система, която позволява на BitTorrent клиентите да комуникират помежду си без нужда от централни сървъри. BitTorrent клиентите използват технологията Distributed Hash Table (DHT), позволяваща на всеки BitTorrent клиент да функционира като възел. С този режим, когато се добавя торент с помощта на "магнитна връзка", DHT възелът се свързва с близките възли, а тези други възли се свързват с други възли, докато намерят информацията за торента.

С други думи, всяка двойка става тракер. DHT технологията може да работи съвместно с традиционните тракери, осигурявайки резервиране в случай, че тракерът се повреди. Всъщност уебсайтовете, които събират връзки към торент, често предлагат и двете опции.

В следващата статия ще се задълбочим в работата на протокола BitTorrent

Проблемът със статията за amule, която споменавате, не е, че предпочитате да използвате торент пред amule, всеки използва това, което иска и е по-добре за него. Въпросът е, че в края на статията казахте, че не препоръчвате инсталирането му и това не е нито честно, нито сериозно.

Това, че харесвате повече торента, не означава, че amule не е валидна програма и разбира се е за в зависимост от кои случаи и това е вашата голяма грешка, защото давате на читателя да разбере, че amule не е добър вариант. Не е добре да критикувате алтернатива толкова леко и с толкова малко преценка.

Какъв би бил проблемът?

Аз съм обикновен потребител, а не експерт по компютърна сигурност или служител на правоприлагащите органи. Нито един свещеник.

Какво препоръчвам или не препоръчвам е без значение.

В това, че грешите, вие пишете статия в блог, който много хора могат да прочетат и като говорите лошо за приложение, може да го дискредитирате несправедливо, затова го казах.

Ако пишете статия в публичен блог, трябва да носите отговорност за това, което пишете, не е нужно да сте свещеник, агент на закона и тези неща, които казвате.