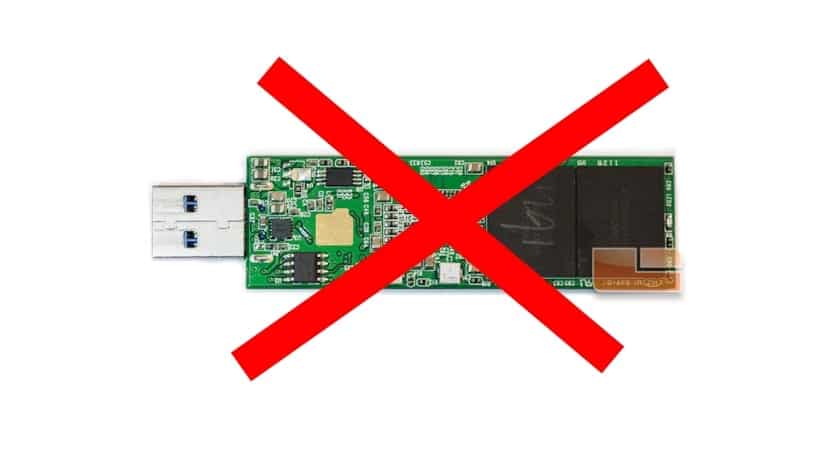

Има редица начини да деактивирате съхранението на прикачен носител с помощта USB порт на вашия компютър, това може да бъде добро решение, ако искаме да предотвратим заразяването на определени видове атаки с нашата система чрез този тип устройства, но може да служи и като метод за опит за ограничаване на възможностите на определен компютър, ако го направим не искам другите да използват тази функция по конкретна причина. Е, сред начините има и по-екстремни, като например директно премахване на USB драйверите (модулите) на ядрото на Linux. С други думи, изтрийте файла usb_storage.ko, който е модулът, който действа като контролер за тези устройства.

Но ако искаме не толкова радикално решение, можем да използваме други начини да продължите така че тези устройства да не работят в нашата дистрибуция. Те също са доста прости методи за изпълнение и обикновено са ефективни, макар и да не са безпогрешни ... Например, можем да използваме виртуалното устройство / bin / true, за да ни помогне с това, което се нарича „Фалшиво инсталиране“, за да продължим, просто имаме за създаване и отваряне на файл, наречен block_usb.conf, в директорията /etc/modprobe.d/, където се съхраняват модулите на ядрото.

След като приключим, можем да добавим следното съдържание вътре, като използваме текстовия редактор, който ни харесва най-много:

install usb-storage /bin/true

Сега запазваме файла, който току-що сме създали и voila, ще имаме ограничение за USB устройства за съхранение. Око! Тъй като останалите USB устройства ще продължат да работят нормално. Тествайте ефективността, тъй като чух някои потребители да казват, че не им е работило ...

Другият метод е да се създаде черен списъкЗа това ще създадем файл, наречен blacklist.conf вътре /etc/modprobe.d/ и с текстовия редактор ще добавим отново вътре всички драйвери на устройства, които искаме да добавим към нашия черен списък и които няма да работят. Например за нашия USB:

blacklist usb-storage

Запазете промените и проверете ефекта им ...

За мен най-добрият начин е да поискам удостоверяване на администратор или root при монтиране на устройство, това се постига чрез модифициране на файла org.freedesktop.udisks2.policy или org.freedesktop.UDisks2.policy, този файл съдържа политиките за монтиране на устройства Това файлът съдържа няколко правила като:

• Монтирайте файлова система

• Монтирайте файлова система на системно устройство

• Монтирайте файлова система на свързано устройство на друго място

• Монтирайте / демонтирайте файлови системи, дефинирани във fstab файла с опцията x-udisks-auth

• Демонтирайте устройство, монтирано от друг потребител

• Станете собственик на файлова система

ще модифицираме политиката

Монтирайте файлова система

ние стоим в политиката

да

и ние го модифицираме

auth_admin

Това ще принуди системата да поиска потребителско име и парола на администратора, когато монтира устройство чрез USB.

И ако това, което искам да направя, е обратното, разпознайте едното и изхвърлете всички останали, как можем да използваме този метод.

sudo chmod 700 / media / е радикален и това не е идеята