في الأوقات التي تعاني من العديد من الثغرات الأمنية في كل من البرامج والأجهزة حيث يمكن استغلال هذه المشكلات للوصول عن بُعد إلى أجهزة معينة وحتى إجراء تصعيد للامتياز عن بُعد أو محلي على الجهاز الضحية ، من المهم تنفيذ كل ما يلزم الإجراءات والبروتوكولات الأمنية التي نعرفها أو لدينا تحت تصرفنا للحفاظ على أمان بياناتنا. وإذا كنت تعمل مع بيانات حساسة أو لديك شركة يقدم عملاؤها معلومات لك ، ولأسباب أكثر.

لقد كررنا بالفعل من خلال النشط والسلبي أنه يجب عليك تحديث النظام ، وتجنب الاتصال بالإنترنت عندما يكون ذلك ممكنًا ، يجب تخزين البيانات الأكثر حساسية في جهاز تخزين محلي قابل للإزالة ، وذلك لتجنب أن تكون المعلومات متاحة دائمًا على الجهاز والتي يمكن أن يكون ضعيفًا ، وبالطبع عمل نسخ احتياطية منتظمة دائمًا. إلى جانب ذلك ، أنصحك بتشفير محتوى ملفاتك أو قم بعمل تشفير كامل لأقسامك بحيث لا يمكن الوصول إلى البيانات بدون كلمة المرور لفك تشفيرها ، حتى لو كان لديك وصول إلى الجهاز ...

ما هو التشفير؟

المصدر: ويكيبيديا

ستجد الكلمة في العديد من المواقع والبرامج التعليمية تشفير وفك تشفير للإشارة إلى تشفير وفك تشفير بيانات الكمبيوتر. لكن ، إذا لم تكن تعلم ، سأخبرك ، فإن هذه المصطلحات تثير بعض الجدل ، على الرغم من أنه يبدو أنها مقبولة تمامًا ومنتشرة بسبب مدى تكرارها ، حتى بين المهنيين في هذا القطاع. يأتي الالتباس من التشفير أو علم الإخفاء ، وبشكل أكثر تحديدًا من المصطلح الإنجليزي "تشفير" الذي يأتي من مصطلح جديد مأخوذ مباشرة من الكريبتو اليوناني ، والذي تمت ترجمته مباشرة إلى الإسبانية على أنه مشفر.

من ناحية أخرى ، في اللغة الإسبانية يبدو أنك تقول "ضع في سرداب" شيئًا ما "خذ شيئًا ما من سرداب". ومع ذلك ، إذا قمنا بتحليل اللغة اليونانية من أين يأتي كل هذا ، فإن كلمة "كريبتو" تعني إخفاء. ومع ذلك ، يمكنك استخدام المصطلح الذي يعجبك أكثر ... في الواقع ، انتهى الأمر بقبول RAE على أنه مرادف للتشفير. أنا شخصياً أفضل عدم إيلاء الكثير من الاهتمام لهذه التصحيحات وأفضل استخدام كل من المترادفات وترك "علم أو فن الإخفاء" لمصطلح إخفاء المعلومات.

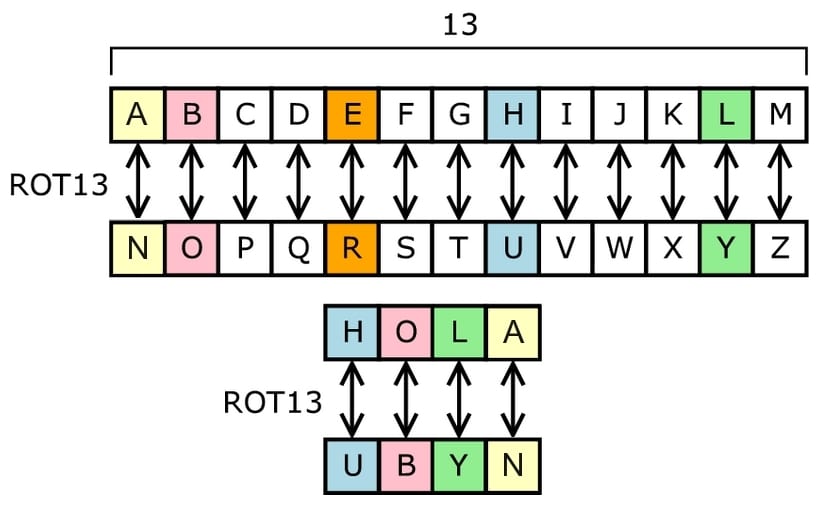

الخلاصة عندما نتحدث عنها تشفير أو تشفير البيانات أو الرسائل نحن نشير إلى إجراء لتحويل المعلومات لحمايتها بطريقة ما. الأكثر شيوعًا هو استخدام نوع من تبادل الأحرف أو الخوارزمية بحيث يتم تحويل المعلومات الحساسة إلى سلسلة من الأحرف والأرقام والرموز بدون معنى. في حين أن إجراء فك التشفير أو فك التشفير هو الإجراء العكسي ، حيث يتم تحويل تلك المعلومات غير المنطقية إلى شيء يمكن فهمه للآلة أو للإنسان.

القليل من التاريخ

هذا الفن يجعل من الصعب على الأطراف الثالثة عن طريق تحويل المعلومات إنه ليس شيئًا جديدًا، لقد تم القيام به منذ آلاف السنين ، وتحديداً منذ أكثر من 2500 عام. من المصريين الذين استخدموا الهيروغليفية إلى زمن الإمبراطورية الرومانية برمز قيصر ، سمي بذلك لأن يوليوس قيصر (100 قبل الميلاد - 44 قبل الميلاد) استخدمه لتشفير الرسائل التي أرسلها إلى قواته بحيث إذا سقطت هذه الرسائل في أيدي العدو ، لم يتمكنوا من فهمها ولم يكتسبوا منها ميزة عسكرية.

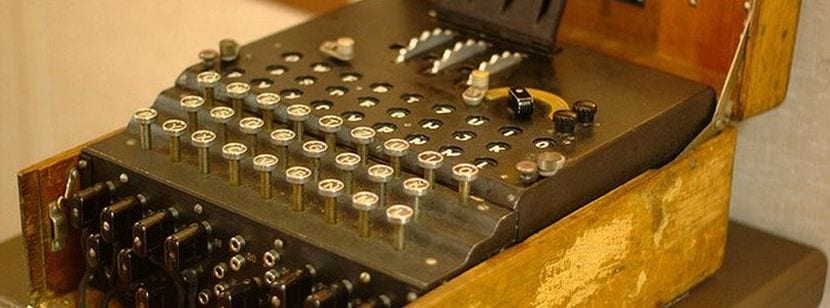

في الأزمنة الحديثة ، لدينا أيضًا مثال آلة اللغز النازي، والتي استخدمت سلسلة من الأسطوانات لتشفير أو تشفير المعلومات التي مررها القادة الألمان إلى القوات وبالتالي منع الأعداء من معرفة التحركات التي كان جنود هتلر سيقومون بها. في الواقع ، كانت هذه الرسائل المشفرة هي التي غذت الحوسبة في الولايات المتحدة وإنجلترا ، حيث تم إنشاء أولى آلات الحوسبة لمحاولة فك رموز هذه الرسائل المعقدة.

كما تعلم ، هناك العديد أنواع التشفير ، مثل المتماثل وغير المتماثل، وسترى كيف يمكن أن يعمل GnuGP أو GPG في كلا الوضعين:

- التشفير المتماثل- عند استخدام مفتاح واحد لتشفير وفك تشفير الرسائل والملفات وما إلى ذلك. ضمن هذا النوع من التشفير ، يمكننا العثور على خوارزميات تشفير مختلفة واستخدامها مثل AES و DES و 3DES وما إلى ذلك.

- التشفير غير المتماثل: في هذه الحالة يتم استخدام مفتاحين ، أحدهما عام والآخر خاص. يتم استخدام الجمهور للتشفير والخاصة لفك التشفير. ضمن هذا النوع من التشفير ، لدينا أيضًا خوارزميات تشفير مختلفة ، مثل RSA و ElGramal وما إلى ذلك.

المفتاح ما تحققه هو أنه باستخدام هذه الخوارزمية ، يتم تحويل المعلومات ومن المستحيل الحصول عليها دون ذكر المفتاح لفك تشفيرها ...

الخلفية: PGP

كثير من الناس يخلطون بين PGP و GPG وليس نفس الشيء. PGP تعني Pretty Good Privacy والذي يصف برنامجًا طوره Phil Zimmermann لتشفير وفك تشفير وتوقيع البيانات لحمايتها. ظهر في عام 1991 وكان برنامجًا شائعًا إلى حد ما يجمع بين تقنيات التشفير المتماثل وغير المتماثل لتأمين المعلومات.

لكن PGP كان برنامجًا إشكاليًا إلى حد ما بسبب تراخيص بعض الخوارزميات ، لم تكن مفتوحة وفي PGP Inc. كانوا قلقين تمامًا بشأن براءات الاختراع التي جعلتهم يتخذون اتجاهًا آخر. أدرك زيمرمان أن المعيار المجاني لـ PGP كان ضروريًا نظرًا للأهمية التي اتخذها PGP في ذلك الوقت ، لذلك اقترحوا معيارًا يسمى بينبغب، شيء من شأنه أن يصبح جرثومة GPG.

ما هو GPG؟

GnuPG أو GPG (GNU Privacy Guard) هو برنامج تم تطويره بواسطة FSF (مؤسسة البرمجيات الحرة) لتنفيذ برنامج توافق OpenPGP. باستخدامه يمكنك تشفير الرسائل النصية العادية والملفات وفك تشفيرها وعمل توقيعات رقمية لتأمين المحتوى الذي ننقله عبر البريد الإلكتروني أو أي خدمة شبكة أخرى. أيضًا ، GPG مجاني ومجاني بموجب ترخيص GPL.

يمكنك العمل من وحدة التحكم أو المحطة الطرفية باستخدام الأوامر أو هناك أيضًا بعض واجهات المستخدم الرسومية التي يمكن تثبيتها أو البرامج التي تساعد على العمل مع GPG ولكن من واجهة أكثر ودية وبديهية إلى حد ما لأولئك الذين لا يحبون الصدفة كثيرًا ويفضلون للقيام بذلك من بيئة سطح المكتب. ستبدو بعض هذه البرامج مألوفة لك بالتأكيد ، لأنها تحظى بشعبية كبيرة في توزيعات Linux ، كما هو الحال مع فرس البحر.

برنامج GnuPG التعليمي:

كما أقول ليس البديل الوحيد الذي لدينا في توزيعتنا لتشفير وفك تشفير، نظرًا لوجود العديد من الاحتمالات الأخرى خارج GPG ، مثل OpenPGP نفسه. في الواقع لقد خصصنا بالفعل بعض العناوين لبدائل أخرى مثل ecryptfs لتشفير الدلائل والأقسام ، cryptmount ، الرماد ، إلخ. أيضًا ، إذا قررت استخدام GPG من خلال أي من واجهات المستخدم الرسومية المتاحة ، فأنت أيضًا حر في القيام بذلك ، ولكن هنا سأقوم بوصف الإجراء الخاص بتشفير الملفات وفك تشفيرها بسرعة باستخدام أوامر من الجهاز الطرفي.

تشفير الملفات باستخدام GPG:

لتشفير الملفات باستخدام GPG من وحدة التحكم في توزيعة GNU / Linux ، فإن أول شيء يجب عليك فعله هو أن يكون لديك تثبيت GPG في توزيعتك ، لهذا يمكنك استخدام أي أداة لإدارة الحزم لأن انتشار هذه الأداة يجعلها متاحة في جميع المستودعات. على سبيل المثال ، في دبيان ومشتقاته يمكنك تجربة:

sudo apt-get install gnupg2

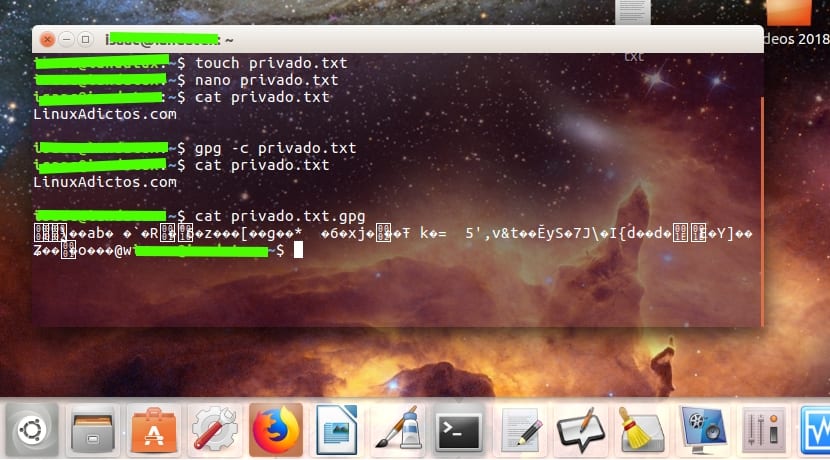

بمجرد التثبيت يمكنك البدء في استخدامه. على سبيل المثال، تخيل أن لديك ملفًا نصيًا تريد تشفيره. سنقوم بتسمية هذا الملف Private.txt الذي سأقوم بإدخال النص فيه LinuxAdictos.com و لتشفيرها:

gpg -c privado.txt

نعم ahora سنقوم بالفعل بتشفيرها بعد إدخال عبارة المرور سيطلب منا ذلك ، أي مفتاح التشفير (يطلب منا مرة أخرى التأكيد ونرى أننا لم نخطئ عند كتابته ، لأنه إذا وضعت مفتاحًا آخر ولم تتذكره أو أصبت بالارتباك ، فلن تكون قادرة على فك تشفيرها). عين! كن حذرًا لأن الملف المشفر لن يسمى private.txt ، ولكن تمت إضافة امتداد .gpg لتمييزه عن الآخر ، لذلك لا تشوش عند إرسال الملف الأولي ، لأنه لن يكون محميًا ...

فك تشفير الملفات باستخدام GPG:

الآن ، يمكنك حذف الأصل إذا أردت وترك الملف الخاص الذي يظهر مشفرًا ولا يمكنك فهم الرسالة التي قمنا بتضمينها بداخلها ، والتي تذكر أنها اسم هذه المدونة. حسنًا إذا أردنا فك تشفير الرسالة واستعادة ملفنا القابل للقراءة والمفهوم ، سيكون كافياً لنا أن نتذكر كلمة المرور التي وضعناها سابقًا عندما تطلب منا بعد تنفيذ الأمر التالي:

gpg privado.txt.gpg

والآن بعد ذلك أدخل كلمة المرور سيكون لدينا الملف مرة أخرى كما كان قبل تشفيره. بالمناسبة ، كما ترون في لقطة الشاشة التي صنعتها ، يمكن ملاحظة أن برنامج GPG استخدم خوارزمية تشفير AES128 افتراضيًا ، نظرًا لأننا لم نحدد أي بديل آخر عندما نقوم بتشفير الملف. ولكن إذا كنت ترغب في تعديل نوع الخوارزمية يمكنك ذلك من خلال الخيار -Cypher- شيء متبوعًا بنوع الخوارزمية التي تريدها من بين تلك التي يدعمها GPG (يمكنك رؤية المزيد من المعلومات في man gpg). وإذا كنت تريد معرفة الخوارزميات المدعومة ، يمكنك رؤيتها من خلال:

gpg --version

و ال قائمة الخوارزمية بالإضافة إلى معلومات حول إصدار GPG ، إلخ.

لا تنسى المغادرة تعليقاتكوالشكوك والاقتراحات ... آمل أن يكون هذا البرنامج التعليمي مفيدًا جدًا لك.

الجانب السلبي الوحيد الذي أراه هو أنه مع هذا النظام ، يظل الملف غير المشفر "متاحًا". في حالتي ، أحتاج إلى حذف الملف الأولي و / أو تحويله بأمان إلى تشفير آخر ، دون ترك أي بقايا على جهاز الكمبيوتر العميل.

يوجد تطبيق يعتمد على CCRYPT بواجهة رسومية (qt5) أو مع Terminal ، ويسمى Qccrypt for debian / ubuntu.

تحياتي!

لقد أجريت اختبارًا ومع الأمر الخاص بالتشفير لم أواجه أي مشكلة ولكن عند استخدام الأمر لفك التشفير ، اتضح أنه لم يطلب مني كلمة المرور وظهر الملف الأصلي مرة أخرى. ماذا حدث؟

Troszkę późno، ale odszyfrowanie prawidłowo، powinno wyglądać tak: gpg -o (nazwa pliku jaki chcemy otrzymać po odszyfrowaniu) -d (nazwa zaszyfrowanego pliku.gpg)

باللغة الإسبانية: "متأخر قليلًا ، ولكن يتم فك التشفير بشكل صحيح ، يجب أن يبدو كالتالي: gpg-o (اسم الملف الذي نريد استلامه بعد فك التشفير) -d (اسم الملف المشفر. gpg)".