الانهيار والسبكتر إنها اتجاهات الأيام الأخيرة، ولم يتم الحديث عن أي شيء آخر تقريبًا، ولا عجب، لأنها ربما تكون أهم نقاط الضعف في التاريخ. إنها تؤثر بشكل خطير على أمان أنظمتنا، وإذا كان النظام مملوكًا لشركة ما أو كانت لديك بيانات ذات صلة، فإن المشكلة تكون أكثر خطورة. ومع ذلك، يُعتقد دائمًا أن أجهزة الكمبيوتر المكتبية وأجهزة الكمبيوتر المحمولة والخوادم وأجهزة الكمبيوتر العملاقة هي التي تتأثر فقط، لكن الضرر يمتد إلى أبعد من ذلك ويؤثر على العديد من الأجهزة، مثل تلك التي تعتمد على نوى ARM وتتضمن الأجهزة اللوحية والهواتف الذكية وبعض الأجهزة. وأتمتة المنزل، وحتى السيارات المتصلة.

كما تعلم جيدًا ، فهو ليس شيئًا فريدًا بالنسبة إلى Linux ، بعيدًا عن ذلك ، بل بالأحرى يؤثر على أنظمة التشغيل المختلفةكما يتأثر Microsoft Windows و macOS به ، ناهيك عن iOS و Android. لذلك ، يفلت القليل من هذه التهديدات ، على الرغم من أنه من الصحيح أن بعض بنى وحدة المعالجة المركزية قد تم تجنبها وأنه إذا كان لدينا شريحة AMD ، فمن المحتمل أن تكون فرص استغلال هذه الثغرات أقل ، لكن هذا لا يعني عدم وجود مخاطر.

ما هو الوضع الحالي لنظام Linux؟

لينكس يحرك العالم بشكل أساسيعلى الرغم من حقيقة أن الكثيرين يعتقدون أنه نظام بالكاد يستخدم ، فهو عكس ذلك. من المحتمل أن يكون قد فشل في الجانب الذي تم إنشاؤه لسطح المكتب وهذا هو بالضبط القطاع الوحيد الذي يمثل فيه أقلية مقارنة بنظام Windows العظيم ومقارنته بجزء جيد يحتوي على Mac. إذا انتقلنا إلى الأجهزة المضمنة أو المضمنة ، الخوادم ، وأجهزة الكمبيوتر العملاقة ، وما إلى ذلك ، فإن Linux هو المسيطر وهو على وجه التحديد خوادم الإنترنت التي يصبح فيها أمرًا حيويًا وبدونه يمكن عمليًا القول إن الإنترنت سوف يسقط ...

لهذا السبب على Linux كان رد فعل من قبل أكثر من أي نظام آخر لحل المشاكل التي يمكن أن يتركها Meltdown و Specter. بالفعل لينوس تورفالدس لقد تحدث عن ذلك ببعض الكلمات القاسية تجاه Intel وإذا ألقيت نظرة على LKML ، فسترى أنه أمر مثير للقلق وهو أمر اليوم. كما أن يده اليمنى والمرتبة الثانية في تطوير نواة لينكس ، قام جريج كروه هارتمان بذلك أيضًا. لمزيد من المعلومات يمكنك استشارة مدونته الشخصية حيث ستجد الكثير من المعلومات.

- الانهيار: علق جريج بشكل أساسي أنه فيما يتعلق بالانهيار يمكنك وضع حد له على x86 باختيار تضمين CONFIG_PAGE_TABLE_ISOLATION ، عزل جدول الصفحات (PTI) يجب أن تتجنب أجهزة الكمبيوتر المزودة بمعالجات AMD ، والتي لا تتأثر بها ، لتجنب حدوث مشكلات في الأداء. ربما تكون قد علمت أن بعض أجهزة الكمبيوتر المزودة بشريحة AMD قد توقفت عن التشغيل لأن التصحيح لنظام Windows قد تسبب في مشاكل خطيرة. سيتم تضمين PTI في Linux 4.15 افتراضيًا ، ولكن نظرًا لأهميته من حيث الأمان ، سيتم تضمينه في الإصدارات السابقة مثل LTS 4.14 و 4.9 و 4.4 ... وربما مع مرور الوقت سيتم دمج التصحيح في العديد من الإصدارات الأخرى ، ولكن تحلى بالصبر لأن ذلك يعني عبئًا زائدًا عن العمل للمطورين. كما أنهم يواجهون مشكلات في التصحيح مثل vDSO على بعض إعدادات الأجهزة الافتراضية. بالنسبة إلى ARM64 ، التي تأثرت قليلاً بـ Meltdown والتي تعد مشكلة Intel بشكل أساسي ، تحتاج الرقائق في العديد من الأجهزة المحمولة والأدوات الأخرى أيضًا إلى تصحيح ، على الرغم من أنه يبدو أنه لن يتم دمجها في شجرة kernel الرئيسية في أي وقت قريبًا (ربما في Linux 4.16 ، على الرغم من تعليق Greg بأنه قد لا يصلون أبدًا بسبب كمية المتطلبات الأساسية التي تحتاج إلى الموافقة على التصحيحات) وبالتالي يُنصح باستخدام نواة معينة ، أي Android Common Kernel في فروعه 3.18 و 4.4 و 4.9.

- طيف: المشكلة الأخرى تؤثر على المزيد من البنى ، ويكون التعامل معها أكثر تعقيدًا. يبدو أنه لن يكون لدينا حل جيد على المدى القصير وسيتعين علينا التعايش مع هذه المشكلة لفترة من الوقت. في المتغيرين ، يحتاج النظام إلى التصحيح وقد بدأت بالفعل بعض مجتمعات التطوير لبعض التوزيعات في إصدار تصحيحات لتخفيفها ، لكن الحلول المقدمة متنوعة وفي الوقت الحالي لن يتم دمجها كجزء من فرع النواة الرئيسي حتى يتم رؤية الحل الأفضل قبل أن يتوصل مصممو وحدة المعالجة المركزية إلى الحل الأفضل (إعادة تصميم رقائقهم). تمت دراسة الحلول وتجد بعض المشكلات على طول الطريق ، مثل النقص الكبير في المعرفة حول Spectre. يحتاج المطورون إلى بعض الوقت لمعرفة كيفية الالتزام بالمشكلة ، وقد علق جريج نفسه قائلاً:سيكون هذا مجالًا للبحث في السنوات القادمة لإيجاد طرق للتخفيف من المشكلات المحتملة المتعلقة بالأجهزة ، والتي ستحاول أيضًا التنبؤ بها في المستقبل قبل حدوثها.".

- أجهزة Chromebook: إذا كان لديك جهاز كمبيوتر محمول من Google ، فسوف يسعدك أن تعرف أنه يمكنك رؤية حالة العمل الذي يقومون به لحل مشكلة Meltdown في هذه القائمة.

كيف أتحقق بسهولة مما إذا كنت متأثرًا؟

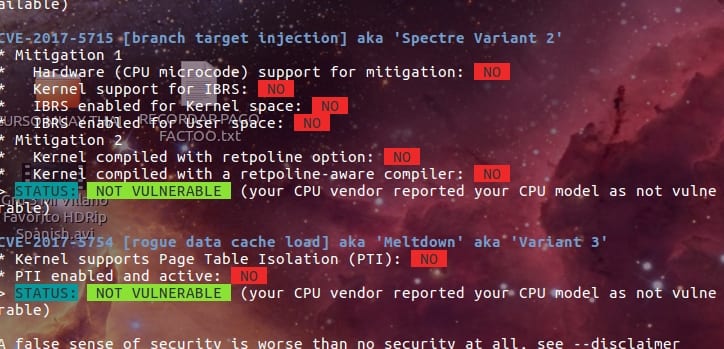

لتجنب استشارة الجداول أو قوائم المعالجات الدقيقة ، هنا نقترح السيناريو قاموا بإنشائه ليكونوا قادرين على التحقق بسهولة مما إذا كنا متأثرين أم لا ، علينا ببساطة تنزيله وتشغيله وسيخبرنا ما إذا كنا في خطر أم لا من Specter و Meltdown. التعليمات أو الخطوات التي يجب اتباعها بسيطة:

git clone https://github.com/speed47/spectre-meltdown-checker.git cd spectre-meltdown-checker/ sudo sh spectre-meltdown-checker.sh

بعد تنفيذ هذا ، سيظهر مربع أحمر للإشارة إلى ما إذا كنا معرضين لميلتداون أو سبيكتر أو مؤشر أخضر في حال كنا في مأمن من متغيرات هذه الثغرات. في حالتي ، على سبيل المثال ، وجود AMD APU (بدون تحديث النظام) ، كانت النتيجة:

في حال كانت النتيجة باللون الأحمر الضعيف ، اقرأ القسم التالي ...

ماذا أفعل إذا تأثرت؟

أفضل حل ، كما يقول البعض ، هو التبديل إلى وحدة المعالجة المركزية أو المعالج الدقيق الذي لا يتأثر بالمشكلة. لكن هذا غير ممكن للعديد من المستخدمين بسبب نقص الميزانية أو لأسباب أخرى. بالإضافة إلى ذلك ، الشركات المصنعة مثل Intel استمروا في بيع المعالجات الدقيقة المتأثرة والتي تم إطلاقها مؤخرًا ، مثل Coffee Lake ، نظرًا لأن العمارة الدقيقة عادة ما يكون لها أوقات تطوير طويلة والآن يعملون على تصميم معماريات دقيقة في المستقبل ستظهر في السوق في السنوات القادمة ، ولكن جميع الرقائق التي يتم تسويقها الآن والتي من المحتمل أن يتم تسويقها في الأشهر المقبلة ستظل تتأثر على مستوى الأجهزة.

لذلك ، في حالة المعاناة من هذا المرض والحاجة إلى "حل" ، فلا خيار أمامنا سوى تصحيح نظام التشغيل الخاص بنا (لا تنس المتصفحات ، وما إلى ذلك) ، مهما كان ، وكذلك تحديث جميع البرامج. لدينا. إذا كان لديك تكوين جيد نظام الترقية لقد كان بالفعل مهمًا للغاية ، الآن أكثر من أي وقت مضى يجب عليك مواكبة التحديثات ، حيث ستأتي معها التصحيحات التي تحل مشكلة Meltdown و Specter من جانب البرنامج ، وليس بدون فقدان الأداء كما قلنا بالفعل ...

الحل ليس معقدًا بالنسبة للمستخدم، لا يتعين علينا القيام بأي شيء "خاص" ، فقط تأكد من أن مطور التوزيع الخاص بنا قد أصدر التحديث الخاص بـ Meltdown و Specter وأننا قمنا بتثبيته. مزيد من المعلومات حول هذا الموضوع.

إذا كنت ترغب في ذلك ، يمكنك التحقق مما إذا كان التصحيح (إذا لزم الأمر) الخاص بـ Meltdown قد تم تثبيته على التوزيعة الخاصة بك باستخدام هذا الأمر:

dmesg | grep "Kernel/User page tables isolation: enabled" && echo "Tienes el parche! :)" || echo "Ooops...no tienes la actualización instalada en tu kernel! :("

*احذر من Ubuntu kernel 4.4.0-108-generic، أبلغ بعض المستخدمين عن مشاكل في أجهزة الكمبيوتر الخاصة بهم عند التمهيد بعد التحديث واضطروا للعودة إلى إصدار سابق. يبدو أن Canonical قد تم إصلاحه في 4.4.0-109 عام ...

فقدان الأداء: كان هناك حديث عن 30٪ في بعض الحالات ، لكنه سيعتمد على العمارة الدقيقة. في البنى القديمة ، يمكن أن يكون فقدان الأداء شديدًا جدًا لأن مكاسب الأداء التي حققتها هذه البنى تعتمد بشكل أساسي على التحسينات التي يوفرها تنفيذ OoOE و TLB ... في البنى الأكثر حداثة يتم التحدث عنها بين 2٪ و 6٪ اعتمادًا على نوع البرنامج الذي يتم تشغيله للمستخدمين المنزليين ، ربما تكون الخسائر أعلى بكثير في مراكز البيانات (أكثر من 20٪). كما أدركت إنتل نفسها ، بعد التقليل من شأنها لما كان في طريقها ، فإن الأداء في المعالجات قبل Haswell (2015) سيكون انخفاض الأداء أسوأ بكثير من 6 ٪ حتى بالنسبة للمستخدمين العاديين ...

لا تنسى أن تترك تعليقاتك مع شكوكك أو إقتراحاتك ...

منشور جيد جدا شكرا جزيلا لك وتهانينا. أيضًا باستخدام AMD APU ، قمت بتشغيل البرنامج النصي وكان كل شيء على ما يرام. بعض الجير ، والبعض الآخر رمال: وأعتقد أنه عندما انضممت إلى هذا الفريق كان ذلك بسبب الترويج الممتاز الذي ظهر منذ سنوات في سلسلة متاجر ومع مرور الوقت ، لعنت مصيري نظرًا للجحيم الذي يعيشه سائقي AMD المملوكين لـ GNU / Linux (بعد انتهاء الصلاحية ، اخترت أن أمنح نفسي برامج التشغيل المجانية وأنا سعيد ، فهو يعمل بشكل أفضل من Windows 10). لدي أصدقاء تأثروا بشدة بالمشكلة وقد عادت أجهزتهم بالفعل إلى أيام بنتيوم 4 ، حيث كان لديها معالجات i3 و i5

أداة الكشف عن التخفيف من Spectre and Meltdown v0.28

التحقق من الثغرات الأمنية ضد تشغيل kernel Linux 4.14.12-1-MANJARO # 1 SMP PREEMPT السبت 6 يناير 21:03:39 بالتوقيت العالمي المنسق 2018 x86_64

وحدة المعالجة المركزية هي Intel (R) Core (TM) i5-2435M CPU @ 2.40 جيجاهرتز

CVE-2017-5753 [تجاوز فحص الحدود] المعروف أيضًا باسم "Specter Variant 1"

* التحقق من عدد أكواد التشغيل LFENCE في النواة: NO

> الحالة: VULNERABLE (تم العثور على 21 شفرة تشغيل فقط ، يجب أن تكون> = 70 ، يجب تحسين الكشف عن مجريات الأمور عند توفر التصحيحات الرسمية)

CVE-2017-5715 [حقن هدف الفرع] المعروف أيضًا باسم "Specter Variant 2"

* التخفيف 1

* دعم الأجهزة (الرمز الصغير لوحدة المعالجة المركزية) للتخفيف: لا

* دعم Kernel لـ IBRS: لا

* تم تمكين IBRS لمساحة Kernel: NO

* تم تمكين IBRS لمساحة المستخدم: NO

* التخفيف 2

* النواة المترجمة مع خيار retpoline: NO

* Kernel تم تجميعه باستخدام مترجم مدرك لإعادة التدوين: NO

> الحالة: ضعيف (أجهزة IBRS + دعم kernel أو kernel مع retpoline ضروريان للتخفيف من الثغرة الأمنية)

CVE-2017-5754 [تحميل مخبأ للبيانات الخادعة] المعروف أيضًا باسم "Meltdown" ويعرف أيضًا باسم "البديل 3"

* يدعم Kernel عزل جدول الصفحات (PTI): نعم

* تمكين PTI ونشط: نعم

> الحالة: غير معرض للخطر (تخفف PTI من الثغرة الأمنية)

الشعور الزائف بالأمان أسوأ من عدم وجود أمن على الإطلاق ، انظر إخلاء المسئولية

في هذا الجزء أقول نعم ، وفي الصورة تقول لا.

* تمكين PTI ونشط: نعم

ماذا علي أن أفعل

مرحبا،

لا أستخدم Manjaro ، لكنني أفترض أنهم سيعملون على تحديث. لذا حافظ على تحديث نظامك قدر الإمكان. تقوم أحدث إصدارات kernel أيضًا بتنفيذ حلول إذا كنت ترغب في تثبيتها ...

تحية وشكر للقراءة!

في Ubuntu قاموا بحل مشكلة Meltdown مع تحديث kernel ، 4.13.0.

أستخدم Peppermint 8 ولم يعد إجراء اختبار قابلية الانهيار للانهيار يجعلني عرضة للخطر.

تحية.

أداة الكشف عن التخفيف من Spectre and Meltdown v0.28

التحقق من الثغرات الأمنية ضد تشغيل kernel Linux 4.14.13-041413-generic # 201801101001 SMP الأربعاء 10 يناير 10:02:53 UTC 2018 x86_64

وحدة المعالجة المركزية هي AMD A6-7400K Radeon R5 ، 6 نوى حسابية 2C + 4G

CVE-2017-5753 [تجاوز فحص الحدود] المعروف أيضًا باسم "Specter Variant 1"

* التحقق من عدد أكواد التشغيل LFENCE في النواة: NO

> الحالة: VULNERABLE (تم العثور على 29 شفرة تشغيل فقط ، يجب أن تكون> = 70 ، يجب تحسين الكشف عن مجريات الأمور عند توفر التصحيحات الرسمية)

CVE-2017-5715 [حقن هدف الفرع] المعروف أيضًا باسم "Specter Variant 2"

* التخفيف 1

* دعم الأجهزة (الرمز الصغير لوحدة المعالجة المركزية) للتخفيف: لا

* دعم Kernel لـ IBRS: لا

* تم تمكين IBRS لمساحة Kernel: NO

* تم تمكين IBRS لمساحة المستخدم: NO

* التخفيف 2

* النواة المترجمة مع خيار retpoline: NO

* Kernel تم تجميعه باستخدام مترجم مدرك لإعادة التدوين: NO

> الحالة: غير قابل للفساد (أبلغ بائع وحدة المعالجة المركزية لديك أن طراز وحدة المعالجة المركزية الخاص بك غير ضعيف)

CVE-2017-5754 [تحميل مخبأ للبيانات الخادعة] المعروف أيضًا باسم "Meltdown" ويعرف أيضًا باسم "البديل 3"

* يدعم Kernel عزل جدول الصفحات (PTI): نعم

* تمكين PTI ونشط: NO

> الحالة: غير قابل للفساد (أبلغ بائع وحدة المعالجة المركزية لديك أن طراز وحدة المعالجة المركزية الخاص بك غير ضعيف)

الشعور الزائف بالأمان أسوأ من عدم وجود أمن على الإطلاق ، انظر إخلاء المسئولية

ألم يتم حلها عن طريق امتلاك أحدث نواة؟

تحياتي

هل هناك طريقة لقياس مدى تأثير الأداء علينا قبل وبعد تطبيق التصحيح ؟؟؟