نحن معتادون جدًا على التحدث عن حلول الأمان المستندة إلى البرامج ، مثل مكافحة الفيروسات وجدار الحماية و IDS، برامج التشفير ، 2FA ، إلخ. ومع ذلك ، بالنسبة لبعض المستخدمين ، فإن ملف الأمن المعتمد على الأجهزة إنها في الظل إلى حد ما ، على الرغم من حقيقة أنها يمكن أن تكون أكثر قوة وأسهل في تنفيذ الحلول في بعض الحالات.

هذا هو السبب في أنني خصصت هذا المقال خصيصًا لـ تقديم هذه الحلول أجهزة للأمان يمكنك استخدامها في المنزل أو في الشركة:

مفاتيح U2F

ال مفاتيح U2F إنها رخيصة الثمن ، وهي نوع من أنظمة المصادقة المزدوجة القائمة على الأجهزة. من أجل استخدام جهاز USB هذا ، كل ما عليك فعله هو توصيله بجهاز الكمبيوتر الخاص بك كما تفعل مع pendrive ، فقط في المرة الأولى التي يُنشئ فيها رقمًا عشوائيًا لإنشاء تجزئات مختلفة سيتم استخدامها لتسجيل الدخول إلى الأنظمة الأساسية المرتبطة أو الخدمات.

عندما يتعين عليك تسجيل الدخول إلى هذه الخدمة ، فكل ما عليك فعله هو توصيل مفتاح USB بالمنفذ وانتظار ملف يتعرف المتصفح عليه ويتحقق منه. بهذه الطريقة ، لن يتمكن الأشخاص الآخرون الذين ليس لديهم هذا الجهاز من الوصول إلى حسابك حتى لو كانوا يعرفون كلمة المرور.

عادة ما تكون هذه المفاتيح ملائم مع متصفحات الويب الرئيسية ، مثل Mozilla Firefox و Google Chrome و Opera وما إلى ذلك ، بالإضافة إلى بعض الخدمات المعروفة مثل Google (GMAIL و Docs و Adsense ...) و Dropbox و GitHub و Facebook وما إلى ذلك.

إذا كنت تجرؤ على شراء أي من مفاتيح USB هذه ، فإليك بعضها توصيات (من المهم أن يكون لديهم شهادة FIDO2):

جدار حماية الأجهزة

Un جدار الحماية أو جدران الحماية، هو نظام دفاع يمنع الوصول غير المصرح به إلى الشبكة ، أو يسمح بالاتصالات المصرح بها من قبل المستخدم أو مسؤول النظام. حسنًا ، بالإضافة إلى تلك التي تعتمد على البرامج ، هناك أيضًا تلك التي تعتمد على الأجهزة.

يمكن أن تكون هذه الأجهزة مثيرة للاهتمام للشركات والخوادم، القدرة على تكوينها بطريقة مشابهة لجهاز التوجيه ، من واجهة الويب باستخدام المتصفح. بالإضافة إلى ذلك ، نظرًا لوضعه بين الإنترنت والموجه ، ستتم حماية جميع الأجهزة المتصلة بالموجه دون الحاجة إلى تكوين كل جهاز.

يمكن العثور على هذه الأجهزة في شكل أكثر إحكاما ، على غرار جهاز التوجيه ، أو للمنزل ، أو لرفوف الخادم. بعض توصيات هي:

- من أجل الوطن:

- من اجل الشركة:

- للخادم (رف):

راوتر VPN وصندوق VPN

كما تعلم ، واحد فين (الشبكة الافتراضية الخاصة) يسمح لك بإنشاء قناة مشفرة لتصفح الإنترنت بشكل أكثر أمانًا. بالإضافة إلى ذلك ، سيمنع مزود خدمة الإنترنت من الوصول إلى بيانات التصفح الخاصة بك ، وستتمكن من الوصول إلى المحتوى المحظور في منطقتك عن طريق تغيير عنوان IP إلى ذلك الخاص بدولة أخرى ، وسيؤدي ذلك إلى تحسين إخفاء هويتك ، وما إلى ذلك. يمكن استخدام العديد من هذه الخدمات من خلال تطبيقات العميل ، ومع ذلك ، يجب تثبيت هذه التطبيقات على كل جهاز من الأجهزة التي تتصل بها بشبكة بحيث تكون جميعها تحت حماية VPN.

- أفضل خدمات VPN

أحد الحلول هو استخدام ملف راوتر / صندوق vpn يتيح لك تكوين هذه الخدمات (ExpressVPN ، و NordVPN ، و VyperVPN ، و CyberGhost ، و Surfshark ، و IPVanish ...) وبالتالي ستكون جميع الأجهزة التي تتصل بها محمية (الأجهزة المحمولة ، وأجهزة التلفزيون الذكية ، ووحدات التحكم ، وأجهزة الكمبيوتر ، وإنترنت الأشياء ، إلخ. ). حتى لو لم يكن هناك تطبيق عميل لتلك المنصة.

بعض توصيات جهاز التوجيه جيد للاستخدام مع VPN:

يحتوي Shellfire أيضًا على ملف مربع vpn، والتي يتم تكوينها تلقائيًا وتلقائيًا لتسهيل الأمور على المستخدمين غير التقنيين:

أجهزة التشفير

El التشفير عادة ما تكون مهمة "ثقيلة" إلى حد ما للأجهزة. ومع ذلك ، هناك بطاقات أو أجهزة تشفير للأجهزة تساعد البرنامج. تقوم هذه الأنظمة بتطبيق معالج مخصص لهذا الغرض ، والذي يمكن أن يكون ميزة. هناك بعضها يعتمد على شرائح ARM ، على x86 ، وأيضًا بتنسيق بطاقة PCI ، ومفاتيح USB لتشفير البيانات ، وما إلى ذلك.

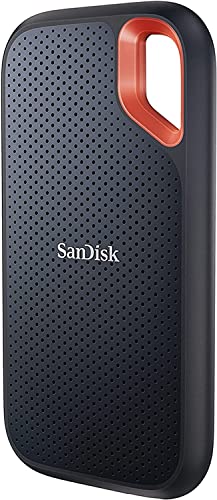

بعض الحلول الأكثر عملية للحصول على بيانات مشفرة هي مفاتيح USB ومحركات الأقراص الصلبة الخارجية لديهم نظام تشفير مدمج. هنا يمكنك أن تجد بعض التوصيات على النحو التالي:

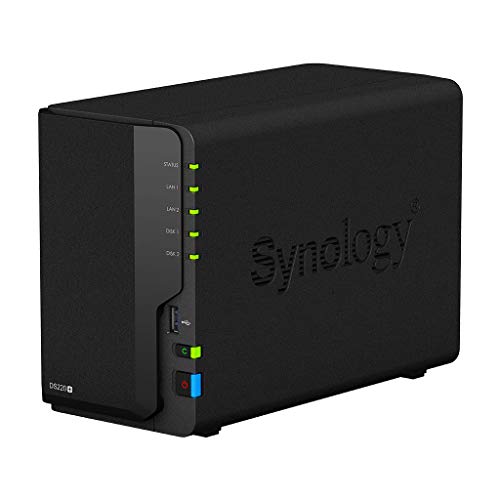

انت ايضا تملك أجهزة NAS المشفرة مضمن ، لجعل "السحابة" الخاصة بك خاصة وآمنة ، مثل:

جهاز رمز PKI

الكثير رموز PKI إنها أجهزة تخزن المفاتيح الخاصة والشهادات الرقمية بأمان. عندما تحتاج إلى تشفير أو فك تشفير أو تسجيل نوع من الخدمة أو الإجراء أو ما إلى ذلك ، يمكنك استخدام هذه الأجهزة بأمان.

في السوق يمكنك أن تجد العديد من هذه الحلول، مثل مجموعة تاليس, أمان الماكرو، هؤلاء من عالم مصغر، الخ.

لديك أيضا تحت تصرفك بعض أجهزة قراءة البطاقات الذكية أو البطاقات الذكية ، وكذلك لمؤشر DNI الإلكتروني لإجراء المعاملات عبر الإنترنت. بعض هذه الأجهزة الموصى بها هي:

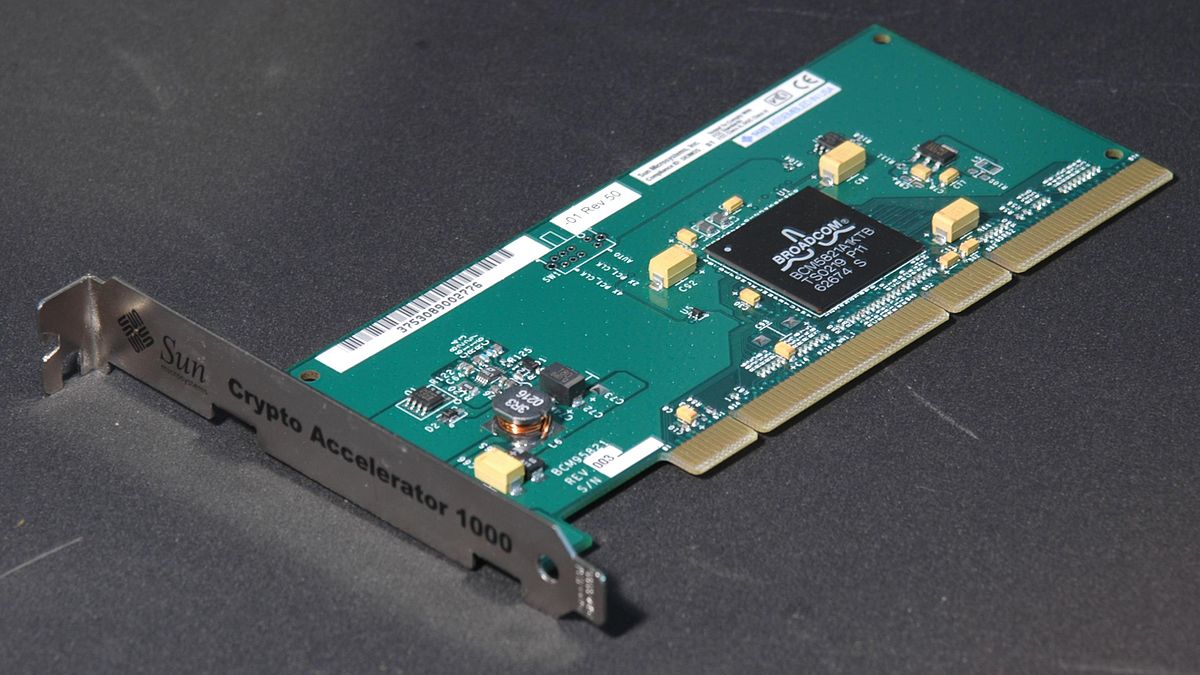

مسرع SSL / TLS

الكثير مسرعات SSL / TSL للأجهزة إنها أجهزة تساهم أيضًا في الأمان ، ويمكنك العثور عليها بتنسيقات مختلفة ، مثل بطاقات توسيع PCI ، بالإضافة إلى تثبيتها على الرفوف. طريقة لإلغاء تحميل وحدة المعالجة المركزية من هذا العمل ، حيث سيتم تخصيص هذا المكون الآخر لها. ومع ذلك ، لا يتم استخدام هذه الأنظمة في المنزل أو الأعمال التجارية الصغيرة ، ولكن على الخوادم.

نظام دفع آمن للأجهزة

هؤلاء أنظمة دفع آمنة من خلال الأجهزة ، لا يبدو الأمر منطقيًا في المنزل أيضًا ، لكنهم يفعلون ذلك مع بعض المنظمات والشركات وما إلى ذلك. تعد أنظمة HSM هذه أجهزة تعزز الأمان ومقاومة للعبث ويمكن استخدامها في صناعة الخدمات المصرفية للأفراد. وبالتالي ، فإنه يوفر مستويات عالية من الحماية لمفاتيح التشفير وأرقام التعريف الشخصية للعملاء المستخدمة في بطاقات الشريط المغناطيسي وإصدارات رقاقة EMV (أو ما شابه ذلك) ، وما إلى ذلك. بعض مقدمي هذا النوع من الحلول هم طاليس, PayCore، خدمات مثل MyHMS، الخ.

محفظة أو محفظة للعملات المشفرة

محفظة، أو المحفظة ، أو المحفظة ، أو المحفظة الافتراضية ، أو أي شيء تريد تسميته ، هو نظام لتخزين وإدارة الأصول الخاصة بك في العملات المشفرة. يمكن تنفيذه عن طريق البرامج أو الأجهزة ، المصممة حصريًا لتخزين المفاتيح العامة والخاصة للعملات المشفرة.

بعض توصيات الشراء هي:

أجهزة الاستشعار البيومترية

هناك عدة أنواع من الاستشعار البيومترية لتحسين أمان الأجهزة ، ويمكن أن يحل ذلك محل طرق الوصول بأوراق الاعتماد التقليدية (اسم المستخدم وكلمة المرور) من خلال التعرف على المعلمات الحيوية الفريدة في كل شخص. على سبيل المثال ، هناك بعض مثل:

- مستشعرات بصمات الأصابع.

- التعرف على الوجه.

- التعرف على قزحية العين.

- التعرف على الكلام.

- هندسة اليد.

- التاكد من التوقيع.

يمكن استخدامها ل تطبيقات مختلفة، من الوصول إلى الخدمة أو تسجيل الدخول ، إلى فتح الأبواب ، وما إلى ذلك. بمعنى آخر ، لا يمكنهم فقط مساعدتك على تحسين الأمن الرقمي ، ولكن أيضًا على المستوى المادي أو المحيطي. بعض الأجهزة التي قد تهمك هي:

قفل Kensington وما شابه

الشهير قفل كينسينجتون إنه موصل أمان يمكن إدخاله في فتحة صغيرة مدرجة في بعض طرز أجهزة الكمبيوتر المحمولة والغرض منه هو منع سرقة هذه الأجهزة. يتم استخدامه لتثبيت قفل وتم تصميمه وتصنيعه بواسطة Kensington Computer Products. حاليًا ، هناك علامات تجارية أخرى تقدم حلولًا مماثلة.

بعض توصيات الشراء هي:

آخرون

تامبين موجود العديد من الحلول الأخرى لتحسين أمان الأجهزة ، بعضها لا يخلو من الجدل ، والبعض الآخر رخيص للغاية وعملي. من الأغطية المعتادة للكاميرات الأمامية (كاميرا الويب للكمبيوتر المحمول ، AIO ، الهواتف المحمولة) ، بحيث لا يراقبونك دون موافقتك ، إلى مولدات البيانات الخاطئة مثل الشاحن طين.