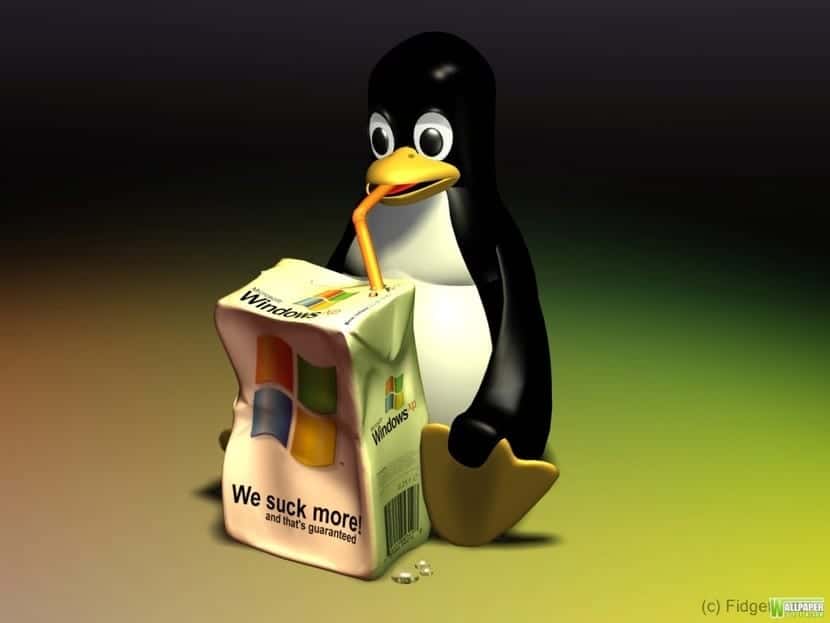

La gente de microsoft ni siquiera se ha molestado en eliminar el truco de las Stickykeys, gracias al cual vamos a poder crackear una contraseña de Windows utilizando Linux

Seguramente sepas que Windows es conocido por sus innumerables errores de seguridad, los cuáles aparecen muy a menudo y en incontables ocasiones Microsoft digamos que se olvida de corregirlas, incluso las más simples.

Tanto es así, que cualquier persona con un conocimiento básico de sistemas operativos Linux, es capaz de vulnerar una contraseña de Windows y entrar con privilegios de administrador.El método más sencillo que existe es el truco de las Stickykeys, el cual Microsoft ha pasado olímpicamente de corregir.

Éste tutorial está pensado para usarlo en tu ordenador personal, por ejemplo en ese antiguo ordenador que tienes por casa y no recuerdas la clave, por lo tanto no nos hacemos responsables del mal uso dado al mismo.

Tutorial para sacar contraseñas de acceso a Windows usando Linux

- Accede al ordenador deseado con Linux, puedes usar un sistema operativo instalado en arranque dual o un Live CD.

- Busca con el gestor de archivos de tu distribución Linux favorita el siguiente archivo, el cual está en C:/Windows/system32/sethc.exe y el archivo C:/Windows/system32/cmd.exe

- Haz una copia de cmd.exe a tu escritorio de Linux y renómbrala a sethc.exe.

- Copia el archivo otra vez a system32 y sustituye el viejo archivo por el nuevo.

- Arranca el sistema operativo de Microsoft y pulsa la tecla mayúsculas más de 5 veces, si lo has hecho bien se abrirá una ventana de MS-DOS.

- Teclea el siguiente comando para agregar usuario :

net user Linux /add

- Después teclea éste comando para meterlo en el grupo de administradores:

net localgroup Administradores Linux /add

- Observa que ha aparecido el usuario Linux en la pantalla de inicio y tiene acceso a todo.

Ésto es curioso ya que estamos en Windows 10 y no han sabido reparar el error, lo cual me parece algo lamentable porque cualquier persona un poco hábil puede entrar en un ordenador con Windows, solo copiando y pegando un par de archivos. Recordar que vamos a realizar más tutoriales en Linux Adictos, como por ejemplo éste en el cual aprendíamos a instalar Google Chrome

¡Has descubierto la pólvora! Eso te hace merecedor del título de Tecnicoless.

El artículo es más para denunciar la falta de seguridad alarmante de los sistemas de Microsoft, que no son capaces ni de eliminar el truco éste tan sencillo.

En realidad quería hacer el papel «de abogado del diablo»: creía que esa empresa iba a salir bien parada con la nueva versión. Pero la verdad es evidente e inocultable. No me viene respuesta fácil ante un fallo tan evidente y que debería ser fácil de corregir. Gracias por su respuesta, estamos por acá siempre a la orden.

Interesante para cuando un a un conocido se le olvide la contraseña. Lo tendré en cuenta.

no lo sabia muy bueno

Esto es ya más viejo…

La cosa es que no lo han cambiado

¿Funciona para Windows 10?

COMPROBADO,

aquí el vídeo con mis pruebas en una máquina VirtualBox:

https://www.youtube.com/watch?v=5HI1uKHy0qY

Es una pena que Microsoft no sea cuidadoso en este aspecto. Mi Like amigo y gracias.

Saludos

Y para qué quieres una distro?…es suficiente con arrancar a prueba de fallos,te permite usar la cuenta de administrador sin contraseña,una vez dentro puedes cambiar la contraseña de cualquier ususario

y qué contraseña se ha vulnerado? El acceso físico a un equipo implica el poder acceder a determinados «trucos» para entrar en el sistema, también podrías haber cambiado la contraseña del usuario administrador o de otro usuario …

También se puede hacer así como dices .

Saludos

Nosotros lo usamos con los discos duros de barcenas, ya que en el pp usamos windows xp y windows millenium

Con acceso físico a un equipo siempre se pueden hacer muchas cosas :-P En la mayoría de instalaciones de Linux se puede acceder como root editando el grub. Claro, también es posible asegurarlo con un poco de configuración adicional.

Si con acceso completo a un equipo es más complicado protegerlo, igual se podría sacar el Disco Duro y si no esta encriptado listo, o un live CD/USB, sea Linux o Win. Tal vez es una forma más discreta de entrar, y es muy util cuando seda soporte y se olvidan de las contraseñas.

me parece estupido el último parrafo, porque para hacer lo que describe el tutorial tuvo acceso a la maquina «victima», cualquiera «con un poco de conocimientos» como describe el articulo puede hacer lo mismo contra linux, un live de Linux, un chroot a cualquier linux y listo ya tenes acceso root..

Por supuesto siempre hablando de particiones que no esten cifradas..

Porque se hacen tanto alboroto, sobre todo los «sabiondos», es un buen «truco» para personas que no tenemos la suficiente experiencia en manejo de sistemas para recuperar el acceso a la pc… y punto. Alla los «sabiondos» que hablan de particiones cifradas, sacar el disco duro, bla bla bla bla, es cierto! no se ha vulnerado la contraseña, solo se accedio al pc. lo cual no se podia. agradesco la publicacion por que me sirvió. Hay otro truco usando el disco de intalacion de windows 10 usando comando utilman.exey cmd… procedimiento el cual si te permite vulnerar la contraseña windows

creo que tienes retardo mental. no es un error de microsoft ni del sistema.

No estas «vulnerando» el sistema puesto que el sistema windows en el momento que haces «el hack», no esta corriendo.

El dia que lo hagas con el windows iniciado y desde un usuario sin privilegios, te vienes a pedorrear con alta facha

pide una disculpa a la humanidad y ojala te de cancer de pene

Bonita historia, pero no es cierta, no se vulnera Windows porque no esta corriendo. Por otra parte, y usando el mismo metodo, yo he entrado en un equipo con Linux solo con agregar un 1 en el arranque. Me vuelvo root y puedo cambiar lo que se me antoje.

No hay porque alarmarse, hasta los sistemas mas seguros tienen una puerta trasera por si el usuario es tan bobo de perder sus propias claves.

No se puede, la partición de Windows 10 evita que se escriba el nuevo archivo en la ubicación.

Excelente probado en windows 10 con ubuntu 14.04 (version antigua que tenía a la mano). Me tocó montar la particion NTFS con un comando y luego ya a realizar el tutorial !!!! Funciona a la perfección.

Mi caso fue que no tenía permisos al acceso a hdd

Abriendo terminal

Introduciendo siguiente comando

Sudo chmod 666 /dev/sda»num de unidad»

Ejemplo:

sudo chmod 666 /dev/sda2

Tras introducir eso el gestor archivos tendrá visión y control de modificación al igual que terminal