Kısa bir süre önce web barındırma gerektiren tüm projelerimi tek bir sunucuda bir araya getirme zamanının geldiğine karar verdim. Bir sunucu normal barındırma planlarının sahip olmadığı bir kontrol düzeyine sahip olmama izin verirdi.

Tabii bunun anlamı Daha önce sağlayıcımın sorumluluğunda olan şeylerle ilgilenmesi gereken benim. Örneğin, güvenlik ve güncellemeler.

Bir Ubuntu sunucusunu güvenli hale getirme. Güvenlik duvarını yapılandırma

Güvenlik duvarı veya güvenlik duvarı, girmeye veya çıkmaya çalışan veri paketlerine dikkat ederek ağ trafiğini izler. Bunu, önceden belirlenmiş güvenlik kurallarını uygulayarak yapar ve hangilerinin bunu yapabileceğini belirler.

Pratikte, sunucu ile İnternet arasında bir tür sınır korumasıdır ve yetkisiz kişilerin veya kötü niyetli yazılımların girişini önlemeyi sağlar.

Sanal özel sunucularda (sağlayıcıya bağlı olarak) iki seçeneğimiz olacak; kuralları kontrol panelinden veya dahili bir güvenlik duvarından yönetilen harici bir güvenlik duvarı. Bilenler, mümkün olduğunda dışarıdan biriyle çalışmayı tavsiye ediyor.

Ubuntu, varsayılan olarak dahili güvenlik duvarı olarak Uncomplicated Firewall adlı bir program kullanır. Komutla çalışıp çalışmadığını görebiliriz

sudo ufw status

Kurulu değilse şu komutla yapabiliriz:

sudo apt install ufw

Güvenlik duvarını şu talimatla başlatabilirsiniz:

sudo ufw enable

Güncellemeleri otomatikleştirme

LivePatch'i Etkinleştirme

LivePatch, Ubuntu'yu geliştiren ve bu dağıtıma özel Canonical şirketi tarafından sunulan bir hizmettir.. Bu makaleler için Ubuntu 20.04'ün sunucu sürümünü çalıştıran bir sanal özel sunucuya dayandığımızı hatırlatırım.

LivePatch'in en büyük avantajı, sunucuyu yeniden başlatmak zorunda kalmadan güvenlik yamalarının Linux çekirdeğine uygulanmasına izin verir. Açıklığa kavuşturalım. LivePatch, mevcut çekirdeğe yamalar uygular. Yeni bir çekirdeğe yükseltirseniz, yeniden başlatmanız gerekecektir.

Hizmet, Ubuntu genişletilmiş destek sürümleri için ücretsiz olarak mevcuttur.

Etkinleştirmek için bir jetona ihtiyacınız olacak neye gidebilirsin bu sayfa. Ubuntu kullanıcı seçeneğinin seçili olduğundan emin olun (ticari destek için ödeme yapmak istemiyorsanız) ve LivePatch jetonunuzu alın.

Bir sonraki ekran bir Ubuntu One hesabınız olup olmadığını sorar, yoksa size bir tane oluşturma seçeneği sunar.

Giriş yaptığınızda, size hesabınızın belirtecini gösterir ve hangi komutları yazmanız gerektiğini söyler. Komutlar şunlardır:

sudo apt install snapd

sudo snap install canonical-livepatch

sudo canonical-livepatch enable tu_token

Jetonun yalnızca üç makinede ücretsiz olarak kullanılabileceğini lütfen unutmayın.

Aletin durumunu kontrol etmek için bu talimatı kullanın:

sudo canonical-livepatch status

Yeni güncellemeleri kontrol etmeye zorlamak için şunu yazın:

sudo canonical-livepatch refresh

Katılımsız otomatik güncellemelerle bir sunucuyu güvenli hale getirme

Web siteleri yapmaya başladığımda, Henüz gelişmeye başlayan açık kaynaklı bir içerik yöneticisi kullanıyordum ve daha sonra öğrendiğim bir barındırma sağlayıcısı bir maceracı idi. Kötü uyuduğum bir gün asla yapmadığım şeyi yaptım. Kestirme. Bu iki saat içinde birisi projedeki bir güvenlik açığından, deneyim eksikliğimden ve barındırma sağlayıcısının ciddiyetsizliğinden yararlandı.Bank Of America müşterilerinden veri çalmak için siteme sahte bir sayfa eklemek. BOA'nın böyle şeyleri pek iyi karşılamadığını size temin ederim.

Bunun ahlaki şu Ya tüm gün sunucuyu izleyen, güvenlik sorunları bildirimleri ve uygulamaların yeni sürümlerinin mevcudiyetini izleyen birisine sahipsiniz ya da sorunu otomatikleştirmenin bir yolunu arıyorsunuz.

Neyse ki, Ubuntu geliştiricileri bir düzeltme dahil etti

Yapılandırma adımları aşağıdaki gibidir.

Sistemin aşağıdakilerle güncel olduğundan emin oluruz:

sudo apt update

sudo apt upgrade

Gerekli programları kuruyoruz

sudo apt install unattended-upgrades apt-listchanges bsd-mailx

Açılan pencerede Yapılandırma yok'u seçin.

Uygulamayı şununla başlatıyoruz:

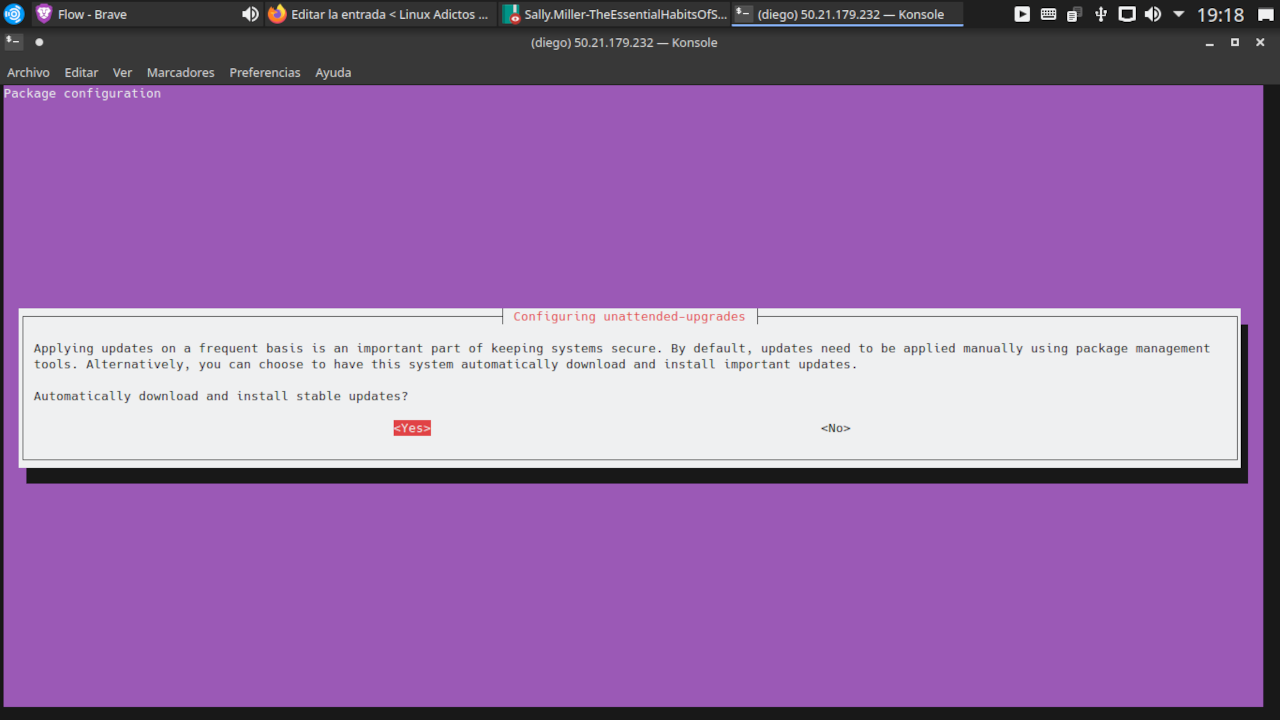

sudo dpkg-reconfigure -plow unattended-upgrades

Açılan pencerede, otomatik güncellemeleri kabul etmek için tıklayın.

Şimdi bazı şeyleri yapılandırmamız gerekiyor.

Diye yazıyor:

sudo nano /etc/apt/apt.conf.d/50unattended-upgrades

CTRL + W tuşlarına basmak bu satırı arar Katılımsız Yükseltme :: Posta

Ve e-posta adresinizle tamamlayın.

O zaman bu satırı ara Katılımsız Yükseltme :: Otomatik Yeniden Başlatma

Ve bunun doğru olduğunu doğrulayın. Bu, gerekirse sistemin otomatik olarak yeniden başlatılmasına izin verir.

CTRL + X tuşlarına basın ve değişiklikleri kaydetmeyi kabul edin.

Şimdi yaz:

sudo nano /etc/apt/listchanges.conf

CTRL + W ile e bulposta adresi ve daha önce koyduğunuz adresi tekrarlayın.

CTRL + X ile kaydedin ve değişikliklerle bunu yaptığımı kabul edin.

Yapılandırmayı şununla test edin:

sudo unattended-upgrades --dry-run