Во времена, когда возникает так много уязвимостей как в программном, так и в аппаратном обеспечении, когда эти проблемы могут быть использованы для получения удаленного доступа к определенным машинам и даже для удаленного или локального повышения привилегий на машине-жертве, важно выполнить все необходимые действия. процедуры и протоколы безопасности что мы знаем или имеем в своем распоряжении для обеспечения безопасности наших данных. А если вы работаете с конфиденциальными данными или имеете компанию, клиенты которой предоставляют вам информацию, есть гораздо больше причин.

Мы уже повторили, как активный, так и пассивный, что вы должны поддерживать систему в актуальном состоянии, по возможности избегать подключения к сети, наиболее конфиденциальные данные должны храниться на съемном локальном запоминающем устройстве, чтобы избежать того, что информация всегда будет доступна на машине, которая он может быть уязвим, и, конечно, всегда нужно делать регулярные резервные копии. Кроме того, Я рекомендую вам зашифровать содержимое ваших файлов или сделайте полное шифрование ваших разделов, чтобы данные не были доступны без пароля для их расшифровки, даже если у вас есть доступ к машине ...

Что такое шифрование?

Источник: Википедия

На многих веб-сайтах и в учебных пособиях вы найдете слово зашифровать и расшифровать для обозначения шифрования и дешифрования компьютерных данных. Но, если вы не знали, я скажу вам, что эти термины вызывают некоторое противоречие, хотя кажется, что они вполне приняты и широко распространены из-за того, насколько часто они встречаются, даже среди профессионалов в этом секторе. Путаница происходит от криптографии или науки о сокрытии, а точнее от английского термина «шифрование», который происходит от неологизма, взятого непосредственно из греческого крипто, и который был переведен непосредственно на испанский язык как шифрование.

С другой стороны, по-испански кажется, что вы говорите «положить в склеп» что-то «взять что-нибудь из склепа». Однако, если мы проанализируем греческое происхождение всего этого, «крипто» означает «скрывать». Однако вы можете использовать термин, который вам больше всего нравится ... на самом деле RAE в конечном итоге приняла его как синоним шифрования. Лично я предпочитаю не уделять слишком много внимания этим исправлениям и предпочитаю использовать оба слова как синонимы, оставляя «науку или искусство сокрытия» более широким термином стеганографии.

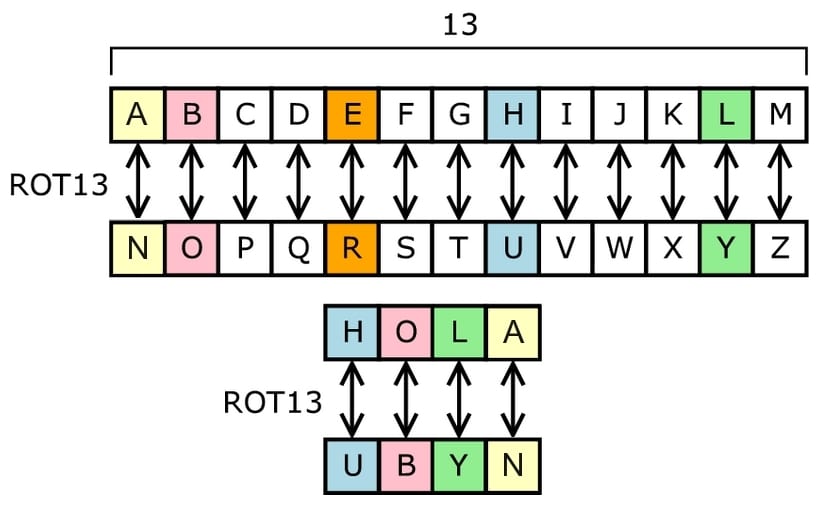

Заключение, когда мы говорим о шифрование или шифрование данных или сообщений мы имеем в виду процедуру преобразования информации, чтобы каким-то образом защитить ее. Наиболее распространенным является использование какого-либо типа обмена символами или алгоритма, чтобы конфиденциальная информация преобразовывалась в строку букв, цифр и символов без смысла. В то время как процедура дешифрования или дешифрования - это обратная процедура, в которой эта бессмысленная информация преобразуется во что-то понятное для машины или человека.

Немного истории

Это искусство затруднять работу третьих лиц путем преобразования информации это не что-то новое, Это делалось тысячелетия, а точнее более 2500 лет назад. От египтян, которые использовали иероглифы, до времен Имперского Рима с кодом Цезаря, названным так потому, что Юлий Цезарь (100 г. до н.э. - 44 г. до н.э.) использовал его для шифрования сообщений, которые он отправлял своим войскам, чтобы, если эти сообщения попадут в руки врага, они бы не смогли понять их и не получили от них военного преимущества.

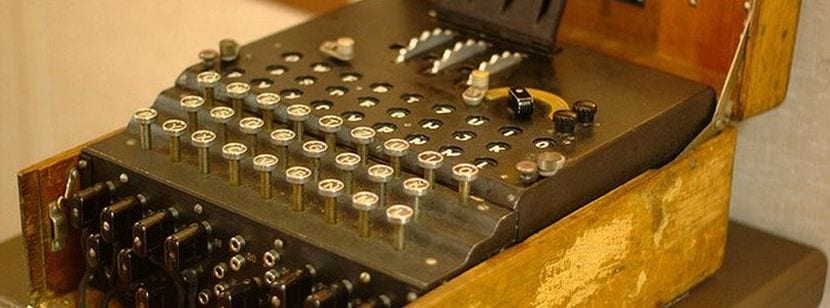

В более современное время у нас также есть пример нацистская загадочная машина, который использовал серию цилиндров для кодирования или шифрования информации, которую немецкие командиры передавали войскам, и, таким образом, не позволял врагам узнать о движениях, которые собирались совершить гитлеровские солдаты. Фактически, именно эти зашифрованные сообщения послужили питательной средой для вычислений в Соединенных Штатах и Англии, поскольку были созданы первые вычислительные машины, пытающиеся расшифровать эти сложные сообщения.

Как известно, есть несколько типы шифрования, такие как симметричный и асимметричный, и вы увидите, как GnuGP или GPG могут работать в обоих режимах:

- Симметричное шифрование- Когда для шифрования и дешифрования сообщений, файлов и т. Д. Используется один ключ. В рамках этого типа шифрования мы можем найти и использовать различные алгоритмы шифрования, такие как AES, DES, 3DES и т. Д.

- Асимметричное шифрование: в этом случае используются два ключа, один открытый и один частный. Публичное используется для шифрования, а частное - для дешифрования. В рамках этого типа шифрования у нас также есть различные алгоритмы шифрования, такие как RSA, ElGramal и т. Д.

Ключ что он достигает, так это то, что с помощью этого алгоритма информация преобразуется, и ее невозможно получить, не имея указанного ключа для ее расшифровки ...

Справочная информация: PGP

Многие путают PGP с GPG, и это не одно и то же. PGP расшифровывается как Pretty Good Privacy и в котором описывается программа, разработанная Филом Циммерманном для шифрования, дешифрования и подписи данных для их защиты. Она появилась в 1991 году и была довольно популярной программой, сочетающей методы симметричного и асимметричного шифрования для защиты информации.

Но PGP было несколько проблематичным программным обеспечением из-за лицензий на некоторые алгоритмы, они не были открытыми, и в PGP Inc. они были весьма обеспокоены патентами, которые заставили их пойти в другом направлении. Циммерманн понимал, что бесплатный стандарт для PGP был необходим из-за важности, которую PGP приобрел в то время, поэтому они предложили стандарт под названием OpenPGP, то, что станет зародышем GPG.

Что такое GPG?

GnuPG или GPG (GNU Privacy Guard) это программное обеспечение, разработанное FSF (Free Software Foundation) для реализации программы совместимости OpenPGP. С его помощью вы можете шифровать и расшифровывать простые текстовые сообщения, файлы и делать цифровые подписи для защиты контента, который мы передаем по электронной почте или через любую другую сетевую службу. Кроме того, GPG бесплатна и бесплатна по лицензии GPL.

Вы можете работать с консоли или терминала с помощью команд, или есть также некоторые графические интерфейсы, которые можно установить, или программы, которые помогают работать с GPG, но с несколько более дружелюбным и интуитивно понятным интерфейсом для тех, кому так не нравится оболочка и которые предпочитают сделать это из среды рабочего стола. Некоторые из этих программ наверняка будут вам знакомы, поскольку они довольно популярны в дистрибутивах Linux, как, например, в случае с Seahorse.

Руководство по GnuPG:

Как я уже сказал, это не единственная альтернатива в нашем дистрибутиве. зашифровать и расшифровать, поскольку есть много других возможностей помимо GPG, например, сам OpenPGP. Фактически, мы уже посвятили некоторые заголовки другим альтернативам, таким как шифрование файлов для шифрования каталогов и разделов, cryptmount, пепел, так далее. Кроме того, если вы решите использовать GPG через любой из доступных графических интерфейсов, вы также можете это сделать, но здесь я собираюсь описать процедуру быстрого шифрования и дешифрования файлов с помощью команд из терминала.

Зашифруйте файлы с помощью GPG:

Чтобы зашифровать файлы с помощью GPG с консоли вашего дистрибутива GNU / Linux, первое, что вам нужно сделать, это иметь установлен GPG в вашем дистрибутиве, для этого вы можете использовать любой инструмент управления пакетами, так как возможности этого инструмента делают его доступным во всех репозиториях. Например, в Debian и производных версиях вы можете попробовать:

sudo apt-get install gnupg2

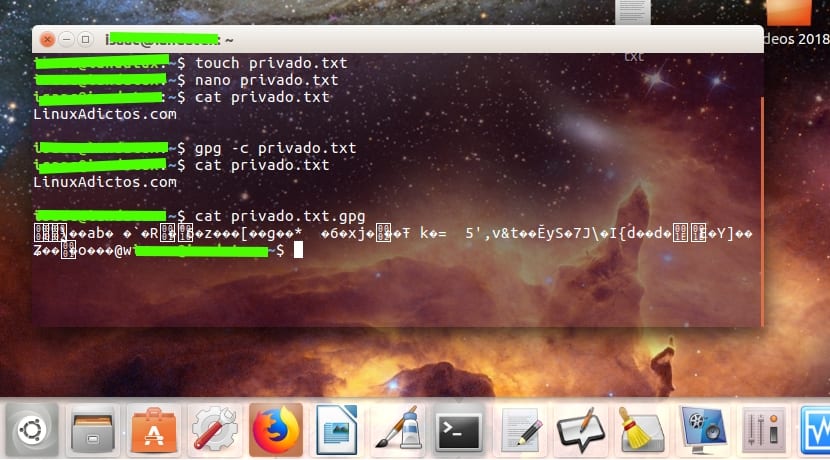

После установки вы можете начать использовать его. Например, представьте, что у вас есть текстовый файл, который вы хотите зашифровать. Мы назовем этот файл Private.txt, в который я собираюсь ввести текст. LinuxAdictos.com и зашифровать это:

gpg -c privado.txt

И сейчас Мы уже зашифруем его после ввода парольной фразы. что он спросит нас, то есть ключ шифрования (он снова просит нас подтвердить и увидеть, что мы не ошиблись при его вводе, так как если вы поставите другой ключ и не запомните его или запутаетесь, то вы не сможет его расшифровать). глаз! Будьте осторожны, потому что зашифрованный файл не будет называться private.txt, а вместо него добавляется расширение .gpg, чтобы отличать его от других, поэтому не запутайтесь при отправке исходного файла, поскольку он не будет защищен ...

Расшифровать файлы с помощью GPG:

Теперь вы можете удалить оригинал, если хотите, и просто оставить закрытый файл file.txt.gpg, который кажется зашифрованным, и вы вообще не можете понять сообщение, которое мы включили в него, в котором запоминается, что это имя этого блога. Ну если мы хотим расшифровать сообщение и восстановите наш читаемый и понятный файл, нам будет достаточно запомнить пароль, который мы ввели ранее, когда он запрашивает нас после выполнения следующей команды:

gpg privado.txt.gpg

А теперь после введите пароль у нас снова будет файл, как и до его шифрования. Кстати, как вы можете видеть на сделанном мною скриншоте, видно, что программа GPG по умолчанию использовала алгоритм шифрования AES128, поскольку мы не указали никакой другой альтернативы при шифровании файла. Но если вы хотите изменить тип алгоритма, вы можете воспользоваться опцией –Шифр-что-то за которым следует тип алгоритма, который вы хотите из числа поддерживаемых GPG (вы можете увидеть больше информации в man gpg). И если вы хотите узнать поддерживаемые алгоритмы, вы можете увидеть их с помощью:

gpg --version

И список алгоритмов плюс информация о версии GPG и т. д.

Не забудь уйти ваши комментарии, сомнения и предложения ... Я надеюсь, что этот урок будет вам очень полезен.

Единственный недостаток, который я вижу, это то, что в этой системе НЕ зашифрованный файл остается «доступным». В моем случае мне нужно, чтобы исходный файл был безопасно удален и / или преобразован в другое шифрование, не оставляя никаких остатков на клиентском компьютере.

Существует приложение на основе CCRYPT с графическим интерфейсом (qt5) или с терминалом, оно называется Qccrypt для debian / ubuntu.

Приветик!

Я провел тест, и с командой для шифрования у меня не было проблем, но при использовании команды для расшифровки выясняется, что она не запрашивала у меня пароль, и исходный файл появился снова. Что случилось?

Troszkę póno, ale odszyfrowanie prawidłowo, powinno wyglądać tak: gpg -o (nazwa pliku jaki chcemy otrzymać po odszyfrowaniu) -d (nazwa zaszyfrowanego pliku.gpg)

По-испански: «Немного поздно, но при правильной расшифровке это должно выглядеть так: gpg-o (имя файла, которое мы хотим получить после расшифровки) -d (зашифрованное имя файла.gpg)».