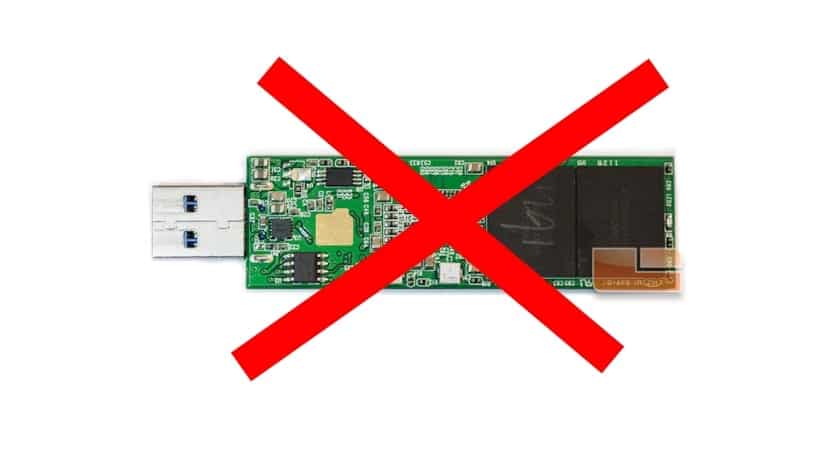

Есть несколько способов отключить хранилище на подключенных носителях, используя USB-порт вашего компьютера, это может быть хорошим решением, если мы хотим предотвратить определенные типы атак от заражения нашей системы через этот тип устройства, но это также может служить методом, чтобы попытаться ограничить возможности определенного компьютера, если мы это сделаем не хотят, чтобы другие использовали эту функцию по определенной причине. Что ж, среди способов есть более экстремальные, такие как прямое удаление драйверов (модулей) USB ядра Linux. Другими словами, удалите файл usb_storage.ko, который является модулем, который действует как контроллер для этих устройств.

Но если мы хотим не столь радикального решения, мы можем использовать другие способы продолжить так что эти устройства не работают в нашем дистрибутиве. Это также довольно простые в реализации методы, которые, как правило, эффективны, хотя и не безошибочны ... Например, мы можем использовать виртуальное устройство / bin / true, чтобы помочь нам с так называемой «ложной установкой», для продолжения у нас просто есть для создания и открытия файла с именем block_usb.conf внутри каталога /etc/modprobe.d/, где хранятся модули ядра.

Как только это будет сделано, мы можем добавить следующий контент внутрь с помощью текстового редактора, который нам нравится больше всего:

install usb-storage /bin/true

Теперь мы сохраняем только что созданный файл и вуаля, у нас будет ограничение для USB-накопителей. глаз! Потому что остальные USB-устройства продолжат нормально работать. Проверьте эффективность, так как я слышал, как некоторые пользователи говорят, что у них это не сработало ...

Другой способ - создать черный списокДля этого мы создадим файл с именем blacklist.conf внутри /etc/modprobe.d/ и с помощью текстового редактора снова добавим во все драйверы устройств, которые мы хотим добавить в наш черный список, и это не сработает. Например, для нашего USB:

blacklist usb-storage

Сохраните изменения и проверьте их действие ...

Для меня лучший способ - запросить аутентификацию администратора или root при подключении устройства, это достигается путем изменения файла org.freedesktop.udisks2.policy или org.freedesktop.UDisks2.policy, этот файл содержит политики для монтирования устройств. файл содержит несколько политик, таких как:

• Смонтировать файловую систему

• Смонтируйте файловую систему на системном устройстве.

• Смонтируйте файловую систему подключенного устройства в другом месте.

• Монтировать / отключать файловые системы, определенные в файле fstab с параметром x-udisks-auth

• Разобрать устройство, установленное другим пользователем.

• Станьте владельцем файловой системы

мы собираемся изменить политику

Смонтировать файловую систему

мы стоим в политике

Да

и мы его модифицируем

auth_admin

Это заставит систему запрашивать имя пользователя и пароль администратора при подключении устройства через USB.

И если то, что я хочу сделать, - это противоположное, признать одно и отбросить все остальные, как мы можем использовать этот метод.

sudo chmod 700 / media / радикален, и идея не в этом