2020 no está siendo un buen año en materia de seguridad informática. David les contó el otro día la venta de cuentas de Zoom. Y, parece que esta vez le ha tocado el turno a GitHub, el servicio de alojamiento y control de versiones de Microsoft. Se reportó que muchos de sus usuarios están siendo las víctimas de una campaña de phishing diseñada específicamente para recoger y robar sus credenciales a través de páginas apócrifas que imitan la página de acceso de GitHub.

Roban cuentas de GitHub. Un auténtico peligro para desarrolladores y usuarios

Inmediatamente después de tomar el control de una cuenta, los atacantes proceden a descargarse sin demora los contenidos de los repositorios privados, poniendo énfasis en los que son propiedad de las cuentas de la organización y otros colaboradores.

Según el Equipo de Respuesta a Incidentes de Seguridad (SIRT) de GitHub, estos son los riesgos

Si el atacante roba con éxito las credenciales de la cuenta de usuario de GitHub, puede crear rápidamente tokens de acceso personal de GitHub o autorizar aplicaciones OAuth en la cuenta para preservar el acceso en caso de que el usuario cambie su contraseña

De acuerdo al SIRT, esta campaña de phishing denominada Sawfish, puede afectar a todas las cuentas activas de GitHub.

La principal herramienta para acceder a las cuentas es el correo electrónico. Los mensajes utilizan diversos engaños para que los destinatarios hagan clic en el enlace malicioso incluido en el texto: algunos dicen que se detectó actividad no autorizada, mientras que otros mencionan cambios en los repositorios o en la configuración de la cuenta del usuario objetivo.

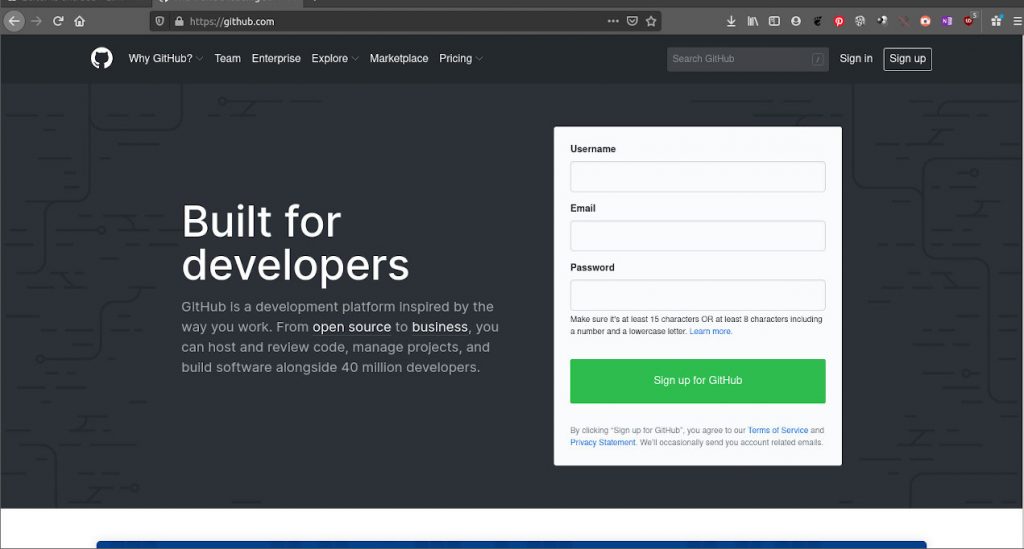

Los usuarios que caen en el engaño y hacen clic para comprobar la actividad de su cuenta son luego redirigidos a una página de inicio de sesión falsa de GitHub que recoge sus credenciales y las envía a los servidores controlados por el atacante.

La página falsa utilizada por los atacantes también conseguirá los códigos de autenticación en dos pasos en tiempo real de las víctimas si están utilizando una aplicación móvil de contraseña única basada en el tiempo (TOTP).

Para el SIRT hasta el momento las cuentas protegidas por claves de seguridad basadas en hardware no son vulnerables a este ataque.

Así funciona el ataque

Por lo que se sabe, las víctimas preferidas de esta campaña de phishing son los usuarios de GitHub actualmente activos que trabajan para empresas tecnológicas de varios países y lo hacen utilizando direcciones de correo electrónico que son conocidas públicamente.

Para enviar los correos electrónicos de phishing se utilizan dominios legítimos, ya sea utilizando servidores de correo electrónico previamente comprometidos o con la ayuda de credenciales de API robadas de proveedores de servicios de correo electrónico masivo legítimos.

Los atacantes también hacen uso de servicios de acortamiento de URLs diseñados para ocultar las URLs de las páginas de destino. Incluso llegan a encadenar múltiples servicios de acortamiento de URLs para dificultar aún más la detección. Adicionalmente se detectó el uso de redireccionamiento basados en PHP desde los sitios comprometidos.

Algunas formas de defenderse del ataque

De acuerdo a las recomendaciones de los responsables de seguridad, es conveniente que si tienes cuenta en GitHub hagas lo siguiente:

- Cambiar la contraseña

- Resetear los códigos de recuperación en dos pasos.

- Revisar los tokens de acceso personal.

- Cambiar a autenticación mediante hardware o WebAuthn.

- Utilizar un manejador de contraseñas basado en el navegador. Estos proporcionan un grado de protección contra el pishing ya que se darán cuenta de que no es un enlace visitado previamente.

Y por supuesto, una que nunca falla. Jamás hagas clic en un enlace que te mandan por mail. Escribe la dirección manualmente o tenla en marcadores.

De todas formas es una noticia que sorprende. No estámos hablando de una red social si no de un sitio que de acuerdo a su propia descripción es:

una plataforma de desarrollo colaborativo de software para alojar proyectos utilizando el sistema de control de versiones Git. El código se almacena de forma pública, aunque también se puede hacer de forma privada…

Es decir que sus usuarios son la gente que crea las aplicaciones que nosotros usamos y por lo tanto quienes tienen que añadirles característica de seguridad. Es algo así como que entren a robar al Departamento de Policía.