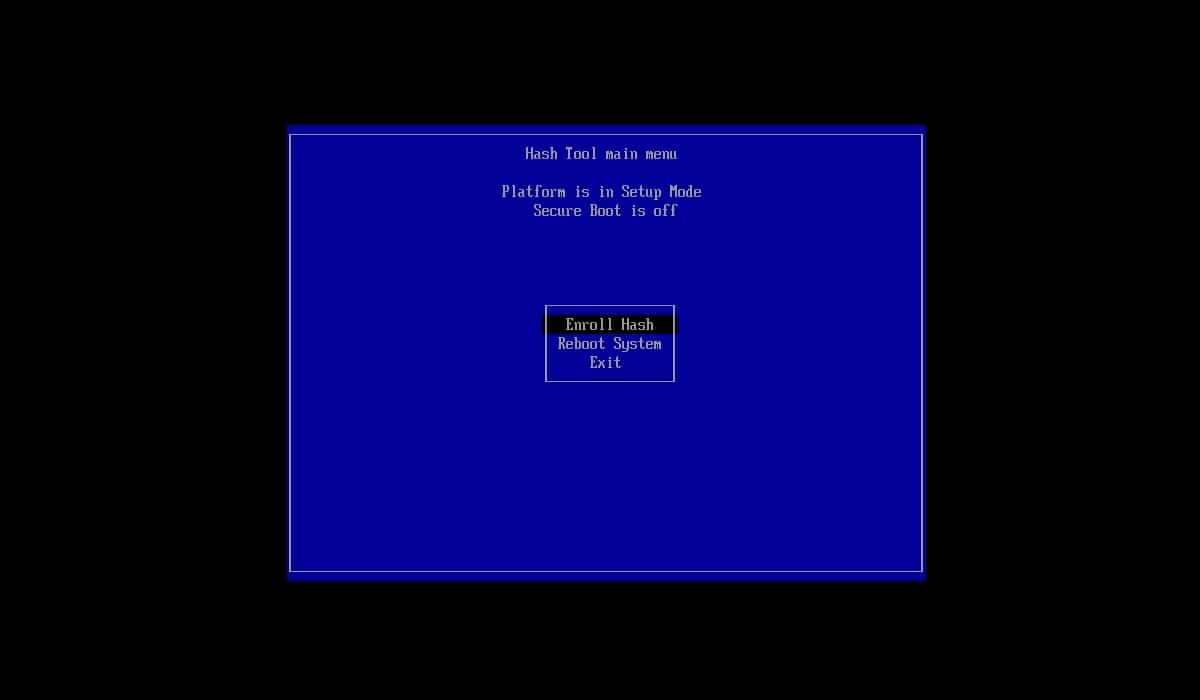

Sicuramente lo schermo che vedi in questa immagine ti è mai apparso. Sorge dopo un aggiornamento di alcuni dei driver del kernel. Quando questi vengono aggiornati, dopo aver riavviato la macchina è probabile che ti imbatterai in queste schermate. Non dovresti aver paura, non dovresti essere preoccupato, ma dovresti saperlo cos'è quel MOK e perché succede.

Come è un dubbio abbastanza frequente tra alcuni utenti cercherò di chiarire qui tutto quello che dovresti sapere su MOK e questi tipi di schermate che ti vengono mostrate in alcune occasioni ...

La prima cosa è dire che la chiave del proprietario della macchina o MOK (chiave proprietario macchina) è un modo per garantire un processo di avvio. Lo fa consentendo l'esecuzione solo di quei componenti e driver che sono stati approvati dal sistema operativo. Tutto questo deriva dall'implementazione del famoso Secure Boot dei sistemi UEFI.

MOK deve essere implementato da BIOS / UEFI o un codice di partenza di base di una squadra. In questo modo solo il codice firmato può essere eseguito per prevenire codice dannoso o non autorizzato potrebbe essere eseguito durante il caricamento del sistema operativo. Una volta avviato, il sistema operativo può assumersi questa responsabilità.

Sicuramente, quando hai installato un modulo o un driver del kernel, sicuramente hai dovuto generare claves, usa mokutil, ecc., In tal caso, il motivo è che MOK utilizza una crittografia con una chiave pubblica. Ad esempio, è sicuramente successo a te per il controller vboxdrv per VirtualBox. Questo è il motivo per cui puoi generare tu stesso una coppia di chiavi e quindi firmare i moduli in modo che possano essere eseguiti.

Questo è un bel vantaggio, dal momento che prima non era così e tutto doveva passare attraverso il felice sistema di Microsoft. Così avevi bisogno di SHIM, una sorta di intermediario tra UEFI e GRUB.

In definitiva, il ruolo di queste aziende è proteggere il sistema di attacchi informatici o malware che potrebbero essere eseguiti durante l'avvio del sistema. Se uno qualsiasi dei componenti o driver del kernel fosse stato manomesso, sarebbe stato rilevato e gli avrebbe impedito l'avvio.

Allora, È davvero necessario su tutte le squadre? La verità è che no, purché non ci sia un utente malintenzionato che può avere accesso fisico al computer e può ottenere privilegi. Cioè, nella maggior parte delle case, se qualcuno è entrato nella tua casa e ha avuto accesso al tuo computer, penso che il minimo a cui importi sia se ha modificato o meno il codice di avvio ... Ma può essere utile su sistemi esposti più persone, organizzazioni dove c'è più personale con accesso, ecc.