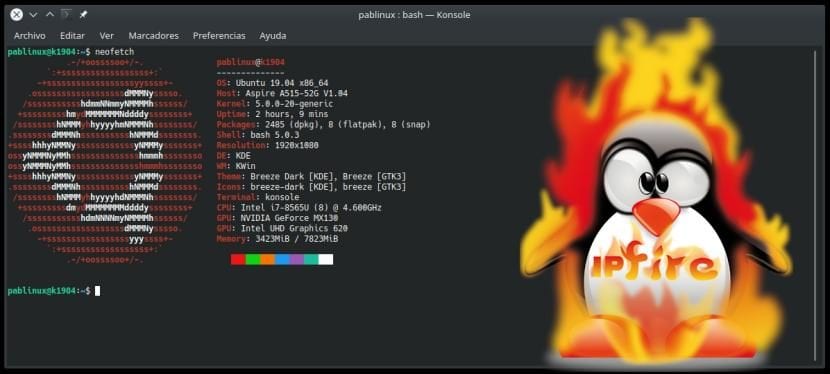

La semana pasada, muchas distribuciones Linux lanzaron nuevas versiones de su kernel para corregir varios fallos de seguridad que se han descubierto recientemente. Hace unas horas, Michael Tremer ha anunciado la disponibilidad de IPFire 2.23 Core Update 134, una nueva versión de mantenimiento que llega principalmente para corregir o evitar que exploten los mismos fallos, entre los que está el conocido como SACK Panic. Por si no lo conocéis, IPFire es un cortafuegos de código abierto basado en Linux.

SACK Panic afecta a los segmentos de red del kernel de Linux de segmentos TCP de Reconocimiento Selectivo procesados. Se trata de fallos de seguridad graves que podrían permitir a un usuario malintencionado remoto causar el etiquetado como ataque SACK Panic a través de denegación de servicio. En concreto, hablamos de dos fallos: el primero podía causar un kernel panic y el segundo podía engañar al sistema para que transmitiera todos los paquetes pequeños para que esas transferencias usaran todo el ancho de banda y provocaran una sobrecarga.

Otros cambios incluidos en IPFire 2.23

- El Captive Portal se ha mejorado para mostrarse tras un reinicio de IPFire.

- El cifrado GCM se usa ahora antes que el CBC para las conexiones TLS.

- Los guiones bajos ahora son compatibles con las direcciones de correo electrónico ingresadas en la interfaz de usuario web.

- La traducción al francés se ha actualizado, así como las traducciones de varias cadenas.

- Se han actualizado varios componentes a la última versión, como Bind 9.11.8, Unbound 1.9.2 y Vim 8.1.

Para los usuarios que ya estuvieran usando versiones anteriores de IPFire, se puede actualizar a IPFire 2.23 desde el sistema de actualización de paquetes que incluye el mismo software. Los usuarios que quieran realizar una nueva instalación, pueden hacerlo descargando los instaladores desde este enlace. Teniendo en cuenta que los fallos se etiquetaron como «graves», yo no me esperaría mucho para actualizar.