Nous sommes très habitués à parler de solutions de sécurité basées sur des logiciels, tels qu'antivirus, pare-feu, IDS, programmes de cryptage, 2FA, etc. Cependant, pour certains utilisateurs, le sécurité basée sur le matériel il est un peu plus dans l'ombre, malgré le fait qu'ils pourraient être des solutions plus puissantes et plus faciles à mettre en œuvre dans certains cas.

C'est pourquoi j'ai spécialement dédié cet article à proposer ces solutions matériel de sécurité que vous pouvez utiliser à la maison ou dans l'entreprise :

Clés U2F

Les Clés U2F ils sont bon marché et c'est une sorte de système de double authentification basé sur le matériel. Pour utiliser ce périphérique USB, tout ce que vous avez à faire est de le connecter à votre PC comme vous le feriez avec une clé USB, seulement la première fois, il générera un nombre aléatoire pour générer différents hachages qui seront utilisés pour se connecter aux plateformes liées ou services.

Lorsque vous devez vous connecter à ce service, il vous suffit de brancher la clé USB sur le port et d'attendre le le navigateur le reconnaît et vérifie. De cette façon, d'autres personnes ne disposant pas de cet appareil ne pourront pas accéder à votre compte même si elles connaissent le mot de passe.

Ces clés sont généralement compatibles avec les principaux navigateurs web, tels que Mozilla Firefox, Google Chrome, Opera, etc., ainsi que certains services bien connus, tels que Google (GMAIL, Docs, Adsense,…), Dropbox, GitHub, Facebook, etc.

Si vous osez acheter l'une de ces clés USB, en voici quelques-unes recommandations (il est important qu'ils aient un certificat FIDO2):

pare-feu matériel

Un pare-feu ou pare-feu, est un système de défense qui bloque l'accès non autorisé au réseau ou autorise les communications autorisées par l'utilisateur ou l'administrateur système. Eh bien, en plus de ceux basés sur des logiciels, il y a aussi ceux basés sur du matériel.

Ces appareils peuvent être intéressants pour les entreprises et les serveurs, en pouvant les configurer de manière similaire à un routeur, à partir d'une interface Web à l'aide du navigateur. De plus, étant placé entre Internet et le routeur, tous les appareils connectés audit routeur seront protégés, sans avoir à configurer chacun d'eux.

Ces appareils peuvent être trouvés sous une forme plus compacte, semblable à un routeur, pour la maison ou pour les racks de serveurs. Quelque recommandations sont:

- Pour la maison:

- Pour la compagnie:

- Pour serveur (rack):

Routeur VPN et boîtier VPN

Comme vous le savez, un VPN (réseau privé virtuel) vous permet de créer un canal crypté pour naviguer sur Internet de manière plus sécurisée. De plus, cela empêchera vos données de navigation d'être accessibles par le FAI, vous pourrez accéder à des contenus bloqués dans votre zone en changeant l'IP par celle d'un autre pays, cela améliorera votre anonymat, etc. Beaucoup de ces services peuvent être utilisés via des applications clientes, cependant, ces applications doivent être installées sur chacun des appareils que vous connectez à un réseau afin qu'ils soient tous sous la protection du VPN.

- Meilleurs services VPN

Une solution consiste à utiliser un routeur/boîte vpn qui vous permet de configurer ces services (ExpressVPN, NordVPN, VyperVPN, CyberGhost, Surfshark, IPVanish...) et ainsi tous les appareils que vous y connecterez seront protégés (appareils mobiles, smart TV, consoles, PC, IoT, etc. ). Même s'il n'y avait pas d'application cliente pour cette plate-forme.

Certains recommandations de routeur bon à utiliser avec VPN:

Shellfire a également le boîte vpn, qui sont automatiques et auto-configurés pour faciliter la tâche des utilisateurs non techniques :

matériel de cryptage

El chiffrement c'est généralement une tâche quelque peu "lourde" pour le matériel. Cependant, il existe des cartes ou des dispositifs de cryptage matériels qui assistent le logiciel. Ces systèmes implémentent pour cela un processeur dédié, ce qui peut être un avantage. Il en existe à base de puces ARM, sur x86, également au format carte PCI, de clés USB pour chiffrer les données, etc.

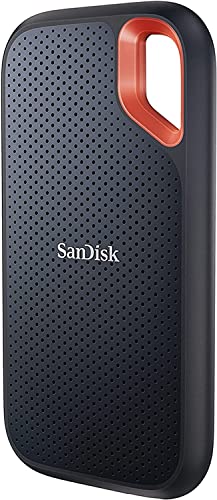

Certaines des solutions les plus pratiques pour avoir votre données cryptées sont Clés USB et disques durs externes ils ont un système de cryptage intégré. ici vous pouvez trouver quelques recommandations en tant que:

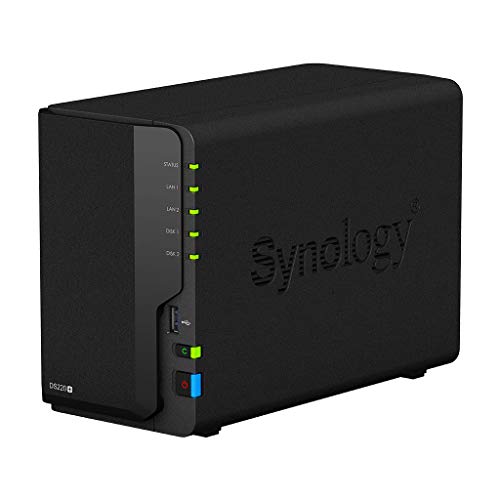

Vous avez aussi NAS chiffré matériellement inclus, pour avoir votre "cloud" privé et sécurisé, comme :

Matériel de jeton PKI

Les Jetons PKI ce sont des dispositifs matériels qui stockent les clés privées et les certificats numériques en toute sécurité. Lorsque vous devez chiffrer, déchiffrer ou signer pour un certain type de service, de procédure, etc., vous pouvez utiliser ces appareils en toute sécurité.

Sur le marché, vous pouvez trouver plusieurs de ces solutions, comme ceux de Groupe Thales, macro-sécurité, celles de Microcosme, etc.

Vous avez également à votre disposition quelques Lecteurs de SmartCard ou de cartes à puce, ainsi que pour le DNI électronique pour effectuer des transactions en ligne. Certains de ces appareils recommandés sont :

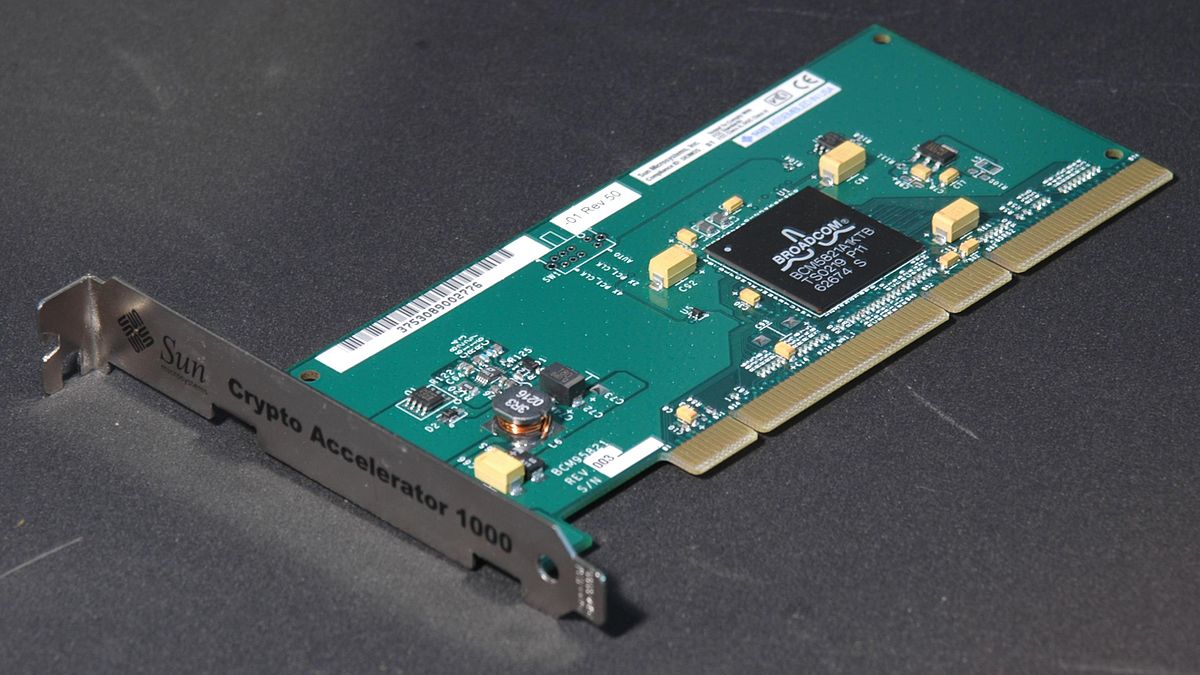

Accélérateur SSL/TLS

Les accélérateurs matériels SSL/TSL Ce sont des appareils qui contribuent également à la sécurité et que vous pouvez trouver dans différents formats, tels que des cartes d'extension PCI, en plus d'être installés dans des racks. Une façon de décharger le CPU de ce travail, puisque cet autre composant lui sera dédié. Cependant, ces systèmes ne sont pas utilisés à la maison ou dans les petites entreprises, mais sur des serveurs.

Système de paiement matériel sécurisé

ces systèmes de paiement sécurisés par le matériel, ils n'ont pas non plus beaucoup de sens à la maison, mais ils le font pour certaines organisations, entreprises, etc. Ces systèmes HSM sont des dispositifs renforçant la sécurité et inviolables qui peuvent être utilisés dans le secteur de la banque de détail. Ainsi, il offre des niveaux de protection élevés pour les clés de cryptage, les codes PIN des clients utilisés dans les cartes à bande magnétique et les émissions de puces EMV (ou similaires), etc. Certains fournisseurs de ce type de solutions sont Thales, PayCore, des services tels que MonHMS, etc.

Portefeuille ou sac à main pour les crypto-monnaies

Wallet, ou portefeuille, portefeuille, portefeuille virtuel, ou appelez-le comme vous voulez, est un système pour stocker et gérer vos actifs en crypto-monnaies. Il peut être mis en œuvre par un logiciel ou également par du matériel, conçu exclusivement pour stocker les clés publiques et privées de vos crypto-monnaies.

Certains recommandations d'achat sont:

Capteurs biométriques

Il existe plusieurs types de capteur biométrique pour améliorer la sécurité matérielle, et qui peuvent remplacer les méthodes d'accès avec des informations d'identification conventionnelles (nom d'utilisateur et mot de passe) par la reconnaissance de paramètres biométriques uniques à chaque personne. Par exemple, il y en a comme :

- Capteurs d'empreintes digitales.

- La reconnaissance faciale.

- reconnaissance de l'iris.

- Reconnaissance vocale.

- Géométrie de la main.

- Vérification de la signature.

Ils peuvent être utilisés pour diverses applications, de l'accès à un service ou de la connexion, à l'ouverture de portes, etc. En d'autres termes, ils peuvent non seulement vous aider à améliorer la sécurité numérique, mais également au niveau physique ou périmétrique. Certains appareils qui pourraient vous intéresser sont :

Verrou Kensington et similaire

Le célèbre serrure Kensington Il s'agit d'un connecteur de sécurité qui peut être inséré dans un petit trou inclus dans certains modèles d'ordinateurs portables et dont le but est d'empêcher le vol de ces appareils. Il est utilisé pour ancrer une serrure et a été conçu et fabriqué par Kensington Computer Products. Actuellement, il existe d'autres marques qui proposent des solutions similaires.

Certains recommandations d'achat sont:

Autres

También existen beaucoup d'autres solutions pour améliorer la sécurité matérielle, certaines non sans controverse, d'autres très bon marché et pratiques. Des housses habituelles pour les caméras frontales (la webcam d'un ordinateur portable, AIO, téléphones portables), afin qu'elles ne vous surveillent pas sans votre consentement, aux générateurs de fausses données comme le chargeur Boue.