Les développeurs du système d'exploitation Redox dévoilés récemment qu'ils ont introduit le nouveau gestionnaire de paquets pkgar, qui sera utilisé dans le système.

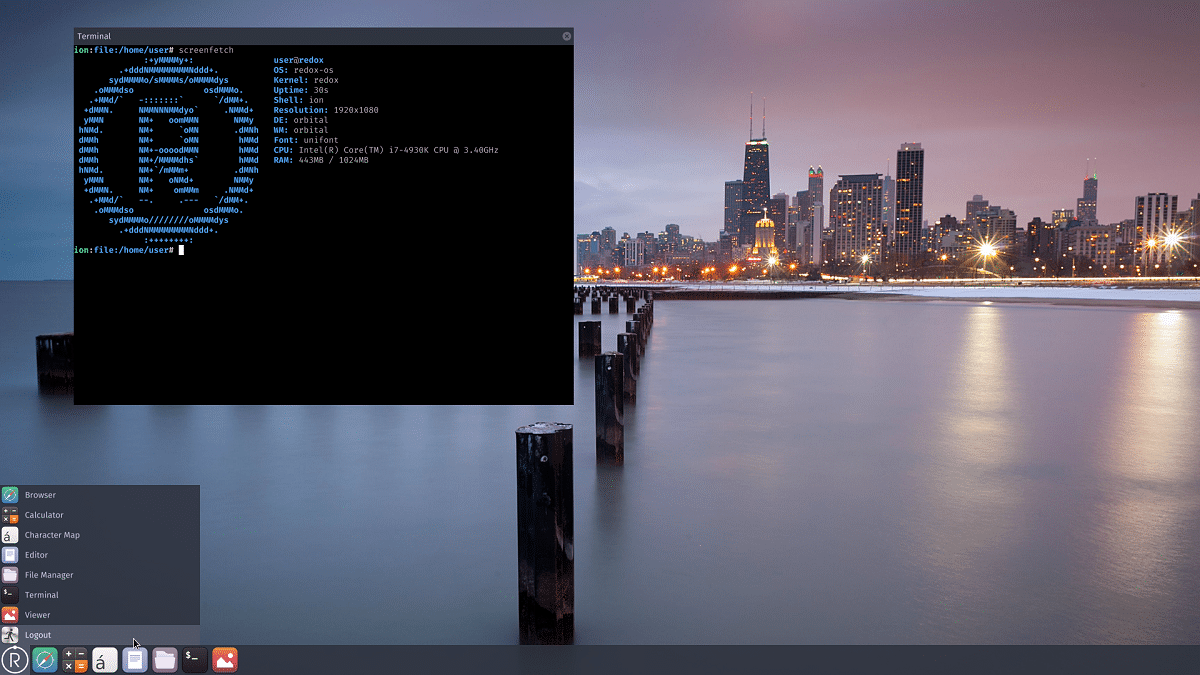

Pour ceux qui ne connaissent pas Redox lequel c'est un système d'exploitation Quoi Son objectif principal est que son développement utilise le langage Rust et le concept de micro-noyau où seule l'interaction entre les processus et la gestion des ressources est fournie au niveau du noyau et toutes les autres fonctionnalités sont transférées aux bibliothèques qui peuvent être utilisées à la fois par le noyau et les agents utilisateurs.

Dans le cadre du projet, un nouveau format de package est en cours de développement, une bibliothèque avec des fonctions de gestion de paquets et un outil de ligne de commande pour créer et extraire une collection de fichiers vérifiés par cryptographie.

Le format pkgar n'est pas destiné à être universel et il est optimisé en tenant compte des spécificités du système d'exploitation Redox OS.

Le gestionnaire de paquets prend en charge la vérification de la source par signature numérique et contrôle d'intégrité. Les sommes de contrôle sont calculées à l'aide de la fonction de hachage blake3. La fonctionnalité de vérification de pkgar est accessible sans enregistrer réellement le fichier de package, en ne manipulant que la partie d'en-tête.

En particulier, le package se compose d'un fichier d'en-tête (.pkgar_head) et un fichier de données (.pkgar_data). Un paquet de résumé complet correctement signé (.pkgar) peut être obtenu simplement en attachant le fichier d'en-tête au fichier de données.

Le fichier d'en-tête contient des sommes de contrôle séparées pour l'en-tête et les structures paramétrées du fichier de données, ainsi qu'une signature numérique pour vérifier le paquet.

Le fichier de données comprend une liste séquentielle de tous les fichiers et répertoires fournis dans le paquet. Avant chaque élément de données, il y a une structure avec des métadonnées, qui comprend une somme de contrôle pour les données elles-mêmes, la taille, les droits d'accès, le chemin relatif du fichier à installer et le décalage des paramètres de l'élément de données suivant.

Si pendant le processus de mise à jour les fichiers individuels n'ont pas changé et que la somme de contrôle correspond, ils sont ignorés et non téléchargés.

L'intégrité de la source peut être vérifiée en obtenant uniquement le fichier d'en-tête et l'exactitude du fichier de données sélectionné en ne chargeant que les structures avec les paramètres de ce fichier et en s'assurant qu'elles correspondent à la somme de contrôle vérifiée dans le fichier d'en-tête.

Directement, les données elles-mêmes peuvent être vérifiées après leur téléchargement, en utilisant la somme de contrôle de la structure avec les paramètres qui précèdent les données.

Initialement, les packages impliquent la possibilité d'un assemblage répétable, ce qui implique que la création d'un package pour un répertoire spécifique conduit toujours à la formation d'un package identique. Après l'installation, seules les métadonnées sont enregistrées sur le système, ce qui est suffisant pour reconstruire le package à partir des données installées (la composition du package, les sommes de contrôle, les chemins et les droits d'accès sont disponibles dans les métadonnées).

Les principaux objectifs de pkgar:

- Atomique: mises à jour appliquer autant que possible automatiquement.

- Économie de trafic: les données sont transmises sur le réseau uniquement lorsque le hachage change (seuls les fichiers mis à jour sont téléchargés lors de la mise à jour).

- Des algorithmes cryptographiques rapides de haute performance sont impliqués (blake3 prend en charge la parallélisation du traitement des données lors du calcul d'un hachage). Si les données du référentiel n'ont pas été précédemment mises en cache, un hachage peut être calculé pour les données téléchargées au moment du démarrage.

- Minimalisme: Contrairement aux autres formats, pkgar inclut uniquement les métadonnées nécessaires pour extraire le package.

- Indépendance du répertoire d'installation: Tout utilisateur peut installer le package dans n'importe quel répertoire (l'utilisateur doit avoir le droit d'écrire dans le répertoire sélectionné).

- Sécurité: les paquets sont toujours vérifiés cryptographiquement et la vérification est effectuée avant que les opérations réelles sur les paquets ne soient effectuées (l'en-tête est chargé en premier, et si la signature numérique est correcte, les données sont transférées vers le répertoire temporaire, qui est déplacé vers la destination du répertoire après vérification).