Le navigateur Tor promet la confidentialité et une navigation sécurisée, aujourd'hui nous allons parler un peu de ses fonctionnalités

Il y a quelques jours Nous avons parlé du lancement de la distribution Tails, une distribution GNU / Linux basée sur la sécurité du réseau. Dans cet article, nous avons souligné l'inclusion d'une mise à jour du célèbre navigateur Tor, un navigateur bien connu qui promet l'anonymat et la confidentialité.

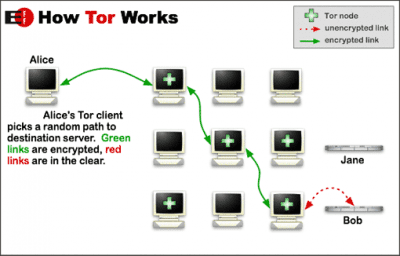

Aujourd'hui, nous allons parler davantage de ce navigateur, le réseau Tor (The Onion Router) est un réseau qui utilise le soi-disant chaînage d'oignon, c'est-à-dire que au lieu d'aller directement à la destination, les paquets de données passent par de nombreux nœuds intermédiaires en cours de route, chiffrant chaque message par couches (d'où le nom), il est ainsi possible de masquer l'identité de l'utilisateur.

Alice envoie un paquet à Bob, mais au lieu d'aller directement à Bob, le message de cryptage passe par plusieurs nœuds aléatoires de Tor et est finalement décrypté et transmis à Bob, il est donc très difficile pour quelqu'un à l'extérieur de savoir que c'était Alice. qui a envoyé le colis

Pour pouvoir accéder à ce réseau, vous avez besoin du navigateur Tor Browser, c'est un Navigateur basé sur Mozilla Firefox. La version 5.0 apporte les nouveautés suivantes:

- Mise à jour de Firefox vers la version 38.2 ERS.

- Mises à jour HTTPS-Everywhere, OpenSSL et NoScript (Tor n'exécute pas JavaScript car cela permettrait de découvrir l'utilisateur)

- Correction de bugs de sécurité et mise à jour du réseau Tor.

- Correction de bugs sur Windows et Mac.

- Intégré Mises à jour automatiques.

Le navigateur Tor est intégré comme navigateur par défaut dans Tails, mais aussi peut être téléchargé pour une utilisation sur n'importe quel système d'exploitation, même sur les téléphones Android utilisant l'application OrBot.

En plus de la navigation anonyme, le réseau Tor comprend des pages qui se trouvent dans le communément appelé DeepWeb (Internet profond), qui sont des pages que les moteurs de recherche ne peuvent pas trouver. Ces pages sont dans le soi-disant Domaines .onion, qui ont des URL avec des noms étranges et énormes en raison de leur cryptage et qui doivent être recherchées manuellement. Ces pages sont caractérisées par un contenu minimal en HTML(Réminiscence de l'Internet des années 90) et pour son contenu illégal pour la plupart.

Lorsque vous vous connectez, vous pouvez trouver toutes sortes de choses, de la vente illégale d'armes, de la vente de drogues (l'ancienne route de la soie) aux forums de pédophiles et de criminels, de documents gouvernementaux secrets aux voyous embauchés, ce qui a généré de nombreuses légendes urbaines sur Internet à propos de la DeepWeb, y compris les histoires d'horreur, la vérité n'est pas aussi exagérée qu'on le dit. La monnaie officielle de Tor est le bitcoin En utilisant votre propre portefeuille pour acheter, si vous êtes d'accord, faites-le à vos risques et périls.

Dites aussi que Tor en lui-même n'est pas infailliblePar exemple, les informations de la destination au dernier nœud ne sont pas cryptées et certaines agences telles que la NSA pourraient analyser qui est entré en analysant les heures d'origine et de destination des paquets, quelques recommandations pour utiliser Tor en toute sécurité sont les suivantes.

- Utilisez Tails 1.5, car il a de nombreuses mesures de sécurité.

- Si vous ne souhaitez pas utiliser Tails, je m'abstiendrai d'utiliser Windows, des attaquants pourraient traquer les cookies d'autres navigateurs et ainsi découvrir qui vous êtes. À sa place utilise une distribution Linux Live téléchargé sur Ram et retirez le disque dur de votre ordinateur pour plus de sécurité.

- N'accédez pas à partir de votre routeur domestique habituel, mieux vaut un réseau public.

- Outre Tor, ajouter une mesure de sécurité supplémentairel, comment utiliser des serveurs proxy, VPN ou modifier l'adresse MAC.

- Désactivez le microphone et la webcam.

- N'utilisez pas de comptes personnels sur Tor, comme Facebook, Twiitter, Gmail ... Tor a ses propres réseaux sociaux et son propre serveur de messagerie et si vous utilisez ceux que vous utilisez normalement, ils sauront qui vous êtes, oui ou oui.

- Faites attention à ce que vous téléchargez, certains téléchargements peuvent contenir des Xploits destiné au suivi.

- N'activez jamais les plugins comme Flashplayer ou JavaScript.

- Cela devrait être évident, mais mÉloignez-vous de la pornographie juvénile ou des sites d'achat d'armes à feuCes sites sont les plus surveillés par les agences gouvernementales.

Le navigateur Tor peut être génial lorsque vous souhaitez naviguer en toute confidentialité, le réseau Tor a mauvaise réputation à cause des pédophiles mais c'est aussi un endroit où de nombreux journalistes ou des personnes comme Edward Snowden échangent des informations en essayant de s'éloigner de l'attention des multinationales. comme Google, Facebook, Yahoo qui donnent nos données aux gouvernements.