Une fausse mise à jour de CCleaner a été utilisée pour infecter des milliers d'ordinateurs via une «attaque de la chaîne d'approvisionnement».

La semaine dernière, on a appris que des milliers de clients ASUS et trois autres sociétés non identifiées avaient reçu des logiciels malveillants. Au moins dans le cas d'ASUS, ils étaient déguisé en mises à jour de sécurité. Ce type d'attaque est connu sous le nom de "Attaques contre la chaîne de distribution. Sommes-nous en sécurité pour les utilisateurs de Linux?

Selon la société de sécurité Kasperly, un groupe de criminels a réussi à compromettre le serveur utilisé par le système de mise à jour ASUS. Cela leur a permis installation d'un fichier contenant des logiciels malveillants, mais signé avec des certificats numériques authentiques. L'information a également été confirmée par Symantec.

Qu'est-ce qu'une attaque de la chaîne d'approvisionnement?

En Lors d'une attaque contre la chaîne de distribution, le malware est inséré pendant le processus d'assemblage du matériel. Cela peut également se produire pendant l'installation du système d'exploitation ou des mises à jour ultérieures. N'oublions pas non plus pilotes ou programmes installés ultérieurement. Comme l'indique le cas d'ASUS, la vérification de l'authenticité à l'aide de certificats numériques ne semble pas réussir.

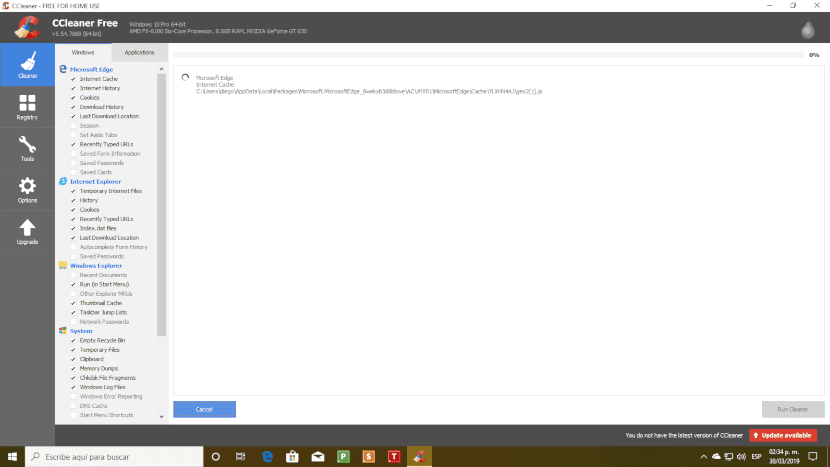

En 2017, CCleaner, un programme Windows populaire, a subi une attaque de la chaîne de distribution. Une fausse mise à jour a infecté plus de deux millions d'ordinateurs.

Types d'attaques sur la chaîne de distribution

Cette même année, quatre autres cas similaires étaient connus. Des criminels ont infiltré l'infrastructure du serveur pour distribuer de fausses mises à jour. Pour mener à bien ce type d'attaque, l'équipement d'un employé est compromis. De cette manière, ils peuvent accéder au réseau interne et obtenir les informations d'identification nécessaires. Si vous travaillez dans une entreprise de logiciels, n'ouvrez pas de présentations amusantes et ne visitez pas de sites pornographiques au travail.

Mais ce n'est pas la seule façon de le faire. Les attaquants peuvent intercepter un téléchargement de fichier, y insérer un code malveillant et l'envoyer à l'ordinateur cible. C'est ce qu'on appelle une interdiction de la chaîne d'approvisionnement. Les entreprises qui n'utilisent pas de protocoles cryptés tels que HTTPS facilitent ces types d'attaques via des réseaux et des routeurs Wi-Fi compromis.

Dans le cas des entreprises qui ne prennent pas les mesures de sécurité au sérieux, les criminels peut accéder aux serveurs de téléchargement. Cependant, il suffit que des certificats numériques et des procédures de validation soient utilisés pour les neutraliser.

Une autre source de danger est Programmes qui ne téléchargent pas les mises à jour sous forme de fichiers séparés. Il est chargé et exécuté directement par les applications en mémoire.

Aucun programme n'est écrit à partir de zéro. Beaucoup utilisent bibliothèques, frameworks et kits de développement fournis par des tiers. Au cas où l'un d'entre eux serait compromis, le problème s'étendra aux applications qui l'utilisent.

C'est ainsi que vous vous êtes engagé dans 50 applications de l'App Store de Google.

Défenses contre les «attaques contre la chaîne d'approvisionnement»

Avez-vous déjà acheté un tablette bon marché avec Android? Beaucoup d'entre eux ils viennent avec Applications malveillantes préchargées dans votre firmware. Les applications préinstallées ont souvent des privilèges système et ne peuvent pas être désinstallées. L'antivirus mobile a les mêmes privilèges que les applications normales, donc ils ne fonctionnent pas non plus.

Le conseil est de ne pas acheter ce type de matériel, même si parfois vous n'avez pas le choix. Une autre façon possible est d'installer LineageOS ou une autre variante d'Android, bien que cela nécessite un certain niveau de connaissances.

La seule et meilleure défense des utilisateurs de Windows contre ce type d'attaque est un périphérique matériel. Allumez des bougies au saint qui s'occupe de ce genre de choses et demandez sa protection.

Il arrive que aucun logiciel de protection de l'utilisateur final n'est en mesure d'empêcher de telles attaques. Soit le firmware modifié les sabote, soit l'attaque se fait en RAM.

C'est une question de les sociétés de confiance doivent assumer la responsabilité des mesures de sécurité.

Linux et «l'attaque de la chaîne d'approvisionnement»

Il y a des années, nous pensions que Linux était invulnérable aux problèmes de sécurité. Les dernières années ont montré que non. Bien que juste, ces problèmes de sécurité ont été détectés et corrigés avant de pouvoir être exploités.

Dépôts de logiciels

Sous Linux, nous pouvons installer deux types de logiciels: libre et open source ou propriétaire. Dans le cas du premier, le code est visible par quiconque souhaite le consulter. Bien qu'il s'agisse d'une protection plus théorique que réelle, car il n'y a pas assez de personnes disponibles avec le temps et les connaissances nécessaires pour réviser tout le code.

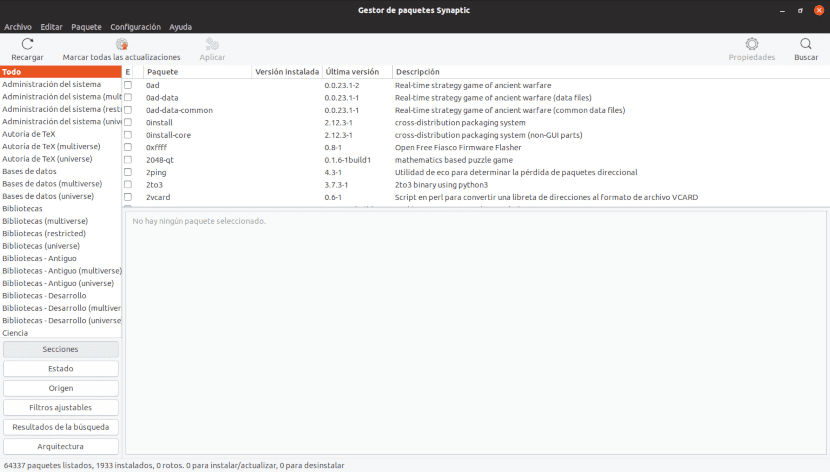

Et si cela constituait une meilleure protection est le système de référentiel. La plupart des programmes dont vous avez besoin peuvent être téléchargés à partir des serveurs de chaque distribution. Oui son contenu est soigneusement vérifié avant d'autoriser le téléchargement.

Politique de sécurité

L'utilisation d'un gestionnaire de packages aux côtés des référentiels officiels réduit le risque d'installation de logiciels malveillants.

Certaines distributions comme Debian prend beaucoup de temps pour inclure un programme dans sa branche stable. Dans le cas d' Ubuntu, en plus de la communauté open source, tA embauché des employés vérifiant l'intégrité de chaque colis agrégat. Très peu de personnes s'occupent de publier des mises à jour. La distribution crypte les packages, et les signatures sont vérifiées localement par le Centre logiciel de chaque équipement avant d'autoriser l'installation.

Une approche intéressante est celle de Pop! OS, le système d'exploitation basé sur Linux inclus dans les ordinateurs portables System76.

Les mises à jour du micrologiciel sont fournies à l'aide d'un serveur de construction, qui contient le nouveau micrologiciel, et d'un serveur de signature, qui vérifie que le nouveau micrologiciel provient de l'entreprise. Les deux serveurs se connecter uniquement via un câble série. L'absence de réseau entre les deux signifie qu'un serveur n'est pas accessible si l'entrée se fait via l'autre serveur

System76 configure plusieurs serveurs de build avec le serveur principal. Pour qu'une mise à jour du micrologiciel soit vérifiée, elle doit être identique sur tous les serveurs.

Aujourd'hui, cDe plus en plus de programmes sont distribués dans des formats autonomes appelés Flatpak et Snap. Depuis eCes programmes n'interagissent pas avec les composants du système, une mise à jour malveillante ne pourra pas causer de dommages.

De toute façon, même le système d'exploitation le plus sûr n'est pas protégé contre l'insouciance des utilisateurs. L'installation de programmes d'origine inconnue ou une mauvaise configuration des autorisations peuvent causer exactement les mêmes problèmes que dans Windows.