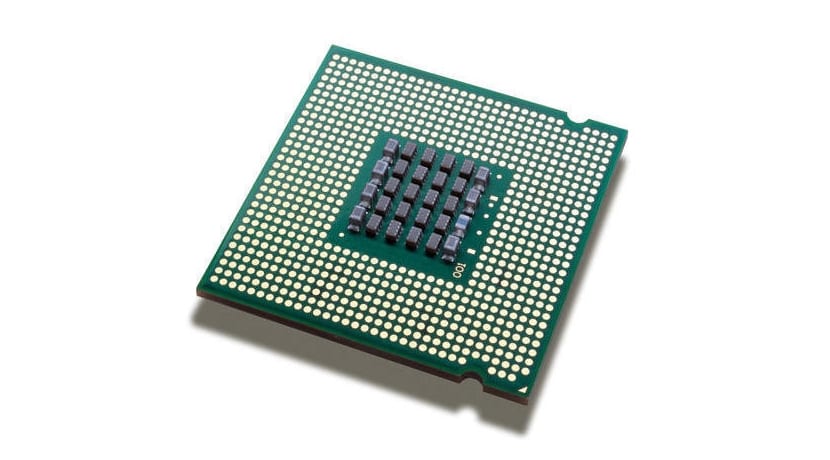

Un mystérieux erreur de sécurité il affecte toutes les architectures CPU Intel contemporaines qui ont la capacité d'implémenter la mémoire virtuelle. Une refonte totale de ces architectures matérielles sera probablement nécessaire pour résoudre complètement le problème, mais des correctifs ont déjà été travaillés pour le modifier à partir du logiciel et les correctifs débarquent déjà dans le noyau Linux. Dans le cas des systèmes Microsoft basés sur Windows NT, ils ont commencé à être résolus en novembre de l'année dernière. Un autre cas similaire à celui que nous avons eu avec la vulnérabilité connue qui affectait les mémoires RAM et qui était connue sous le nom de Rowhammer, compromettant la sécurité.

Eh bien, maintenant, ce nouveau problème pourrait affecter les environnements de virtualisation aussi courants et utilisés que les services de Amazon Web Services (AWS) EC2 et aussi ceux de Google Compute Engine entre autres. La vérité est que le problème n’est pas trop grave, mais son impact est large en raison du grand nombre d’architectures qu’il affecte, en plus du fait que résoudre le problème à l’aide de logiciels est compliqué. Concrètement, le problème dérivé de cette erreur Intel réside dans les LWN, les tables d'isolation de pages du noyau, qui interviennent dans la gestion de la mémoire par le noyau. On trouve alors un solution compliquée si cela est fait par logiciel et que cela n'impliquerait pas le meilleur des solutions et par contre il faut aller à la racine du problème et repenser le matériel, en particulier les architectures affectées qui permettent de gérer ce type de mémoire. Ce n'est ni bon marché ni rapide non plus, car nous devrons attendre de nouvelles générations de matériel qu'il nous faudrait évidemment acquérir.

Mais pour en revenir à la solution logicielle, c'est-à-dire qu'en appliquant des correctifs, ce n'est pas bon non plus car cela affecterait sérieusement les performances. Notre CPU pourrait avoir une perte de performances considérable, jusqu'à 50%. Parce que? Eh bien, pour le résoudre, il faudrait générer un code pour que vider la mémoire TLB (Translation Lookaside Buffer), un cache qui accélère considérablement les performances en localisant plus rapidement où se trouvent les données et les instructions dans la mémoire virtuelle du système. Mais devoir les supprimer à chaque démarrage du noyau et à chaque fois que le code utilisateur reprend son exécution, car le problème est notable ...

Le popover merdique de "suivez-nous sur Facebook" qui apparaît à chaque visite (du moins, si les cookies sont effacés), ça craint ...

Eh bien, allez dans l'autre sens et ne vous sentez pas pressé.

Je suis tout à fait d'accord, cela pourrait être sur un côté de la page et non sur toute la carte vous obligeant à fermer. C'est de très mauvais goût.

La bonne chose que je passe déjà à AMD Ryzen.

Les nouvelles sont fausses. Ce n'est pas un problème Linux, mais un problème de conception pour les processeurs Intel. C'est très sérieux. À tel point que la seule solution est de modifier les systèmes d'exploitation pour le relier (linux, windows, ios, etc.).