Sans aucun doute, 2021 a été une année assez active, malgré le fait que même au cours du premier semestre de cette année, il y avait encore de nombreuses restrictions en raison des mesures prises par différentes nations par rapport à la pandémie actuelle de Covid-19.

Dans les événements survenus nous partageons dans cet article quelques-uns des plus importants et qu'ils avaient quelque chose à dire ou qu'ils étaient des nouvelles très populaires.

Événements 2021

Quelque chose n'a pas cessé de parler en 2021 et qu'au cours du dernier semestre, il avait beaucoup de choses à dire était la question des vulnérabilités dont des plus notoires nous pouvons retenir celui de log4j qui permet l'exécution de code arbitraire lorsqu'une valeur spécialement formatée est écrite dans le registre au format "{jndi: URL}".

Il y a aussi celui de Mozilla NSS en l'ensemble des librairies cryptographiques NSS (Services de sécurité réseau) de Mozilla pouvant conduire à l'exécution de code malveillant lors du traitement des signatures numériques DSA ou RSA-PSS spécifiées à l'aide de DER (Distinguished Encoding Rules).

Un autre était celui qui a été détecté dans les imprimantes HP affectant plus de 150 modèles différents d'imprimantes et de multifonctions HP LaserJet, LaserJet Managed, PageWide et PageWide Managed. La vulnérabilité permet un débordement de la mémoire tampon dans le processeur de polices lors de l'envoi d'un document PDF spécialement conçu pour l'impression et l'exécution de son code au niveau du micrologiciel.

Du côté des vulnérabilités des processeurs et du matériel se trouvent celles du de nouveaux types d'attaques sur les processeurs Intel et AMD. Trois vulnérabilités de classe Spectre et Meltdown dans le processeur AMD et vulnérabilité dans AMD SEV. Des fuites de données via le bus en anneau du processeur Intel.

Il faut aussi se souvenir de l'attaque contre Intel SGX et des vulnérabilités des puces DSP et des jetons NXP de MediaTek.

D'autre part, nous devons également nous rappeler etLe mouvement pour enlever décrochage et dissoudre le Conseil d'administration de la Fondation STR après le retour de Stallman au conseil d'administration de la Fondation STR. La rupture des relations avec l'Open Source Foundation pour de nombreux projets open source, notamment Red Hat, Fedora, Creative Commons, GNU Radio, OBS Project, SUSE, The Document Foundation. Le projet Debian a adopté une position neutre. Restructuration du management de la Fondation Open Source.

Un autre cas très connu est celui de la suspension de l'Université de Minnesota dans le développement du noyau Linux, car en raison de certaines activités qu'ils ont mentionnées comme « expérimentales » avec l'envoi de correctifs potentiellement vulnérables et dès qu'ils ont été découverts, l'université a été exclue de la participation au noyau.

Du côté du software et ce qui est né en 2021 L'actualité d'Amazon sur OpenSearch, qui est un fork d'Elasticsearch, auquel Elasticsearch a par la suite bloqué la possibilité de se connecter aux forks dans les bibliothèques clientes.

Dans le cas des systèmes d'exploitation, cela muditaOS qui est pour les affichages papier électroniques. Muen est un micronoyau pour la construction de systèmes hautement fiables. Kerla est un noyau Rust compatible avec Linux. Chimera (noyau Linux + environnement FreeBSD). ToaruOS. Port OpenVMS pour x86-64. Pré-installation du système d'exploitation Fuchsia sur les appareils Nest Hub et prise en charge de l'exécution de programmes Linux sur Fuchsia.

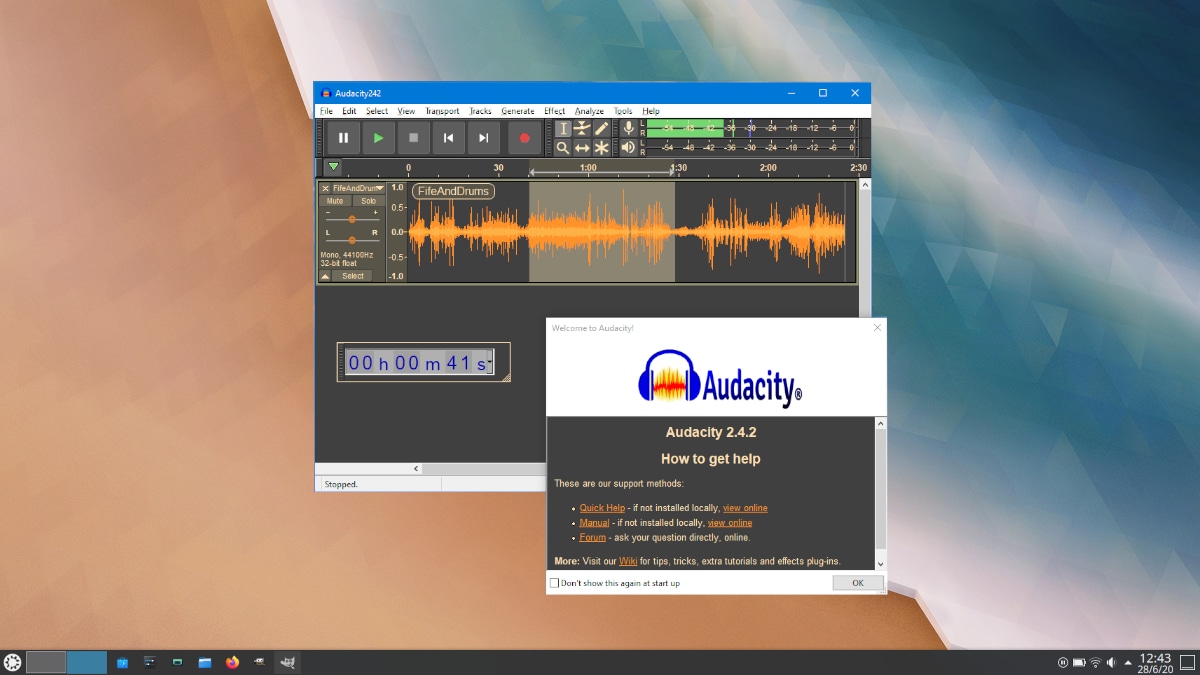

Dans la partie des acquisitions est celle de Muse Group qui a racheté Audacity et introduit de nouvelles règles de confidentialité (la communauté a réagi avec des fourches) et aussi cette catégorie est l'actualité de Brave qui a acheté le moteur de recherche Cliqz.

Enfin, du côté des revendications, il y a celui du action en justice contre Vizio, associée à la violation de la GPL, ainsi que la résolution de l'affaire qui a duré de nombreuses années entre Xinuos contre IBM et Red Hat.

Sony Music a réussi à bloquer les sites pirates au niveau du système de résolution DNS de Quad9 et où le tribunal compétent a rejeté l'appel de Quad9.

Un autre cas très connu est celui de Google dans lequel il bat Oracle dans le cas de Java et Android et nous ne pouvons pas oublier le cas de Take-Deux Interactif qui a obtenu un crash GitHub de son projet open source RE3. Après l'appel, GitHub a retrouvé l'accès, mais Take-Two a intenté une action en justice contre les développeurs et GitHub a de nouveau bloqué le référentiel.