La semaine dernière, développeurs google qui sont en charge du projet de navigateur Web Google Chrome a pris la décision de désactiver l'étiquetage séparé des certificats de niveau EV (Validation étendue) dans Google Chrome.

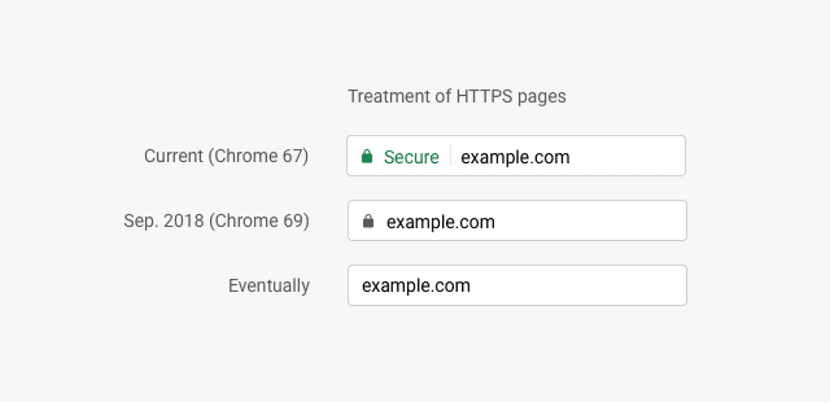

Si auparavant, pour les sites avec des certificats similaires, le nom de l'entreprise vérifié était affiché par le centre de certification dans la barre d'adresse, maintenant pour ces sites, le même indicateur de connexion sécurisée sera affiché que pour les certificats avec vérification d'accès au domaine. Et c'est qu'à partir de ce que sera la prochaine version de Google Chrome 77, les informations sur l'utilisation des certificats EV ne seront affichées que dans le menu déroulant qui s'affiche en cliquant sur l'icône de connexion sécurisée.

Prenant cette décision comme référence, l'année dernière (en 2018), les gens d'Apple ont pris une décision similaire pour le navigateur Safari et l'ont déployé dans iOS 12 et macOS 10.14.

Pourquoi les entités qui émettent les certificats ne seront-elles plus affichées dans la barre du navigateur?

Cette décision des développeurs Google est issu d'une étude menée par Google, où il a été montré que l'indicateur utilisé auparavant, pour les certificats EV, il n'offrait pas la protection attendue aux utilisateurs qui ne prêtaient pas attention à la différence et ne l'utilisaient pas pour prendre des décisions concernant la saisie de données sensibles sur les sites.

Permanence dans l'étude Google Il a été constaté que 85% des utilisateurs n'étaient pas empêchés d'entrer avec les informations d'identification de présence dans la barre d'adresse URL "account.google.com.amp.tinyurl.com" au lieu de "accounts.google.com«, S'il apparaît sur la page d'interface typique du site Google.

Grâce à nos propres recherches, ainsi qu'à une enquête sur les travaux universitaires précédents, l'équipe Chrome Security UX a déterminé que l'interface utilisateur EV ne protège pas les utilisateurs comme prévu.

Les utilisateurs ne semblent pas prendre de décisions sûres (telles que ne pas saisir de mot de passe ou d'informations de carte de crédit) lorsque l'interface utilisateur est modifiée ou supprimée, car l'interface utilisateur EV devrait fournir une protection significative.

De plus, le badge EV occupe une surface d'écran précieuse, peut comporter des noms de société activement trompeurs dans une interface utilisateur de premier plan et interfère avec le produit de Chrome orienté vers un écran neutre plutôt que positif pour des connexions sécurisées.

En raison de ces problèmes et de son utilité limitée, nous pensons qu'il appartient le mieux aux informations de la page.

La modification de l'interface utilisateur EV fait partie d'une tendance plus large parmi les navigateurs à améliorer leurs surfaces d'interface utilisateur de sécurité à la lumière des progrès récents dans la compréhension de cet espace problématique.

Pour susciter la confiance de la plupart des utilisateurs dans le site, il s'est avéré suffisant de rendre la page similaire à l'original.

En conséquence, il a été conclu que les indicateurs de sécurité positifs ne sont pas efficaces et qu'il vaut la peine de se concentrer sur l'organisation de la sortie des avertissements explicites sur les problèmes.

Par exemple, un schéma similaire a récemment été appliqué aux connexions HTTP explicitement marquées comme non sécurisées.

En même temps, les informations affichées pour les certificats EV prennent trop de place dans la barre d'adresse, cela peut conduire à une confusion supplémentaire lors de l'affichage du nom de l'entreprise dans l'interface du navigateur, et il viole également le principe de neutralité du produit et est utilisé pour l'usurpation d'identité.

Par exemple, l'autorité de certification Symantec a émis un certificat EV Identity Verified, dont le nom indiquait les utilisateurs trompés, en particulier lorsque le vrai nom du domaine ouvert ne tenait pas dans la barre d'adresse.

source: https://blog.chromium.org