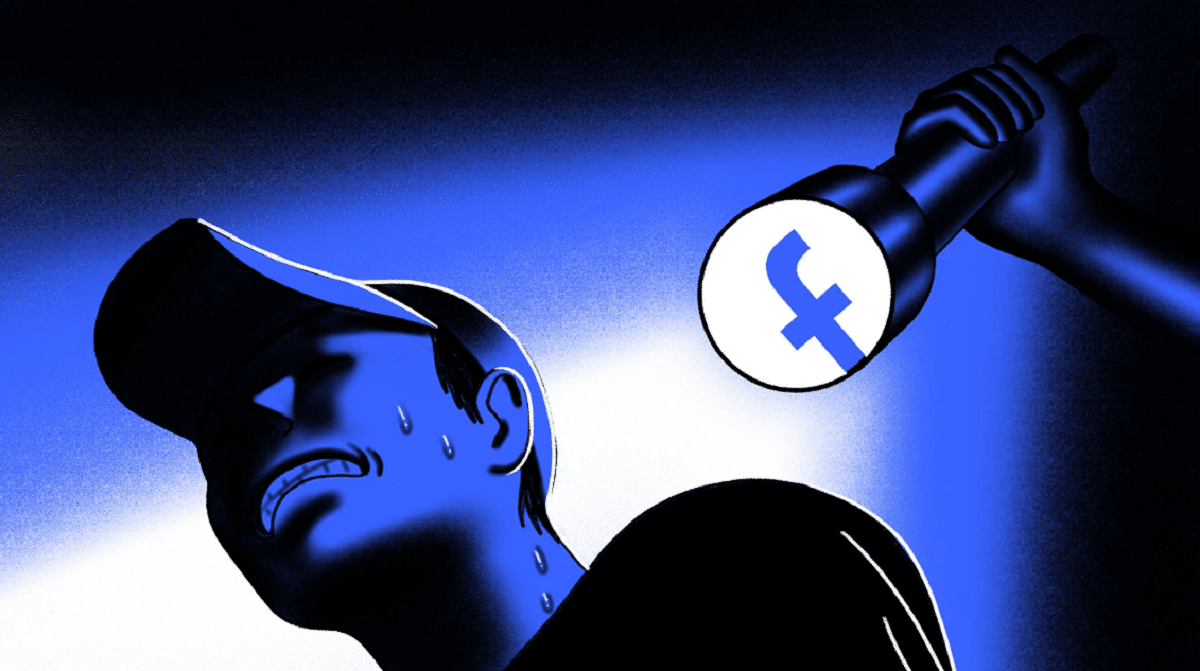

Es bien sabido que las agencias de investigación de Estados Unidos son bastante especiales, pues cuentan con una gran infinidad de herramientas y métodos para poder localizar y realizar el seguimiento de personas y en esta categoría también entra una de las redes sociales mas famosas, “Facebook”.

Y para quienes aun lo duden, los invito a platicar sobre un artículo en particular con su smartphone o Tablet a un lado o realizar alguna búsqueda de ese artículo en el navegador y casualmente aparecerá en la aplicación de Facebook publicidad relacionada con dicho artículo, (coincidencia… no lo creo)

Dejando de lado las maravillas que hace Facebook con nuestra privacidad (es posible limitar lo que puede recopilar, pero aun así reafirma su autoridad).

Un fallo zero day en Tails permite obtener la IP real

Recientemente se dio a conocer la noticia de un fallo zero day en el reproductor multimedia de la popular distribución orientada al “anonimato” Tails, que permitió a Facebook y al FBI poder atrapar a un pedófilo.

Y es que aun que algo no concuerda, “anonimato”, debemos entender y tener bien claro que ningún sistema es seguro y por mucho que se ofrezca la privacidad, no está exento pues son muchas partes lo que componen al sistema “archivos, bibliotecas, binarios, etc, etc… y si también incluido al usuario” y mientras sea identificado un fallo ese medio se convierte en un blanco a vulnerar.

Y en este caso, Facebook realizo el uso de una herramienta permitió al FBI atrapar al pedófilo “Buster Hernández” el cual utilizaba regularmente la red social para extorsionar con fotos y videos de jóvenes mujeres desnudas, así como enviarles amenazas de violación, bombardeos y tiroteos masivos en las escuelas.

Según documentos judiciales, Hernández se ha dirigido a cientos de niñas menores de edad durante varios años a través del chantaje y las amenazas terroristas.

Además de Facebook, se dice que llamó la atención de las oficinas de campo del FBI en muchos lugares. Pudo escapar de la captura durante tanto tiempo porque estaba usando Tails. El informe señala que el FBI había intentado hackear previamente la computadora de Hernández, pero había fallado porque el enfoque utilizado no era adecuado para Tails. Entonces Facebook se encargó de desenmascararlo.

Sobre el exploit

El exploit desarrollado por los ingenieros de Facebook está dirigido contra la distribución «Tails”. Según el informe, el exploit, es un sistema automatizado que informa cuentas creadas recientemente y envía mensajes a menores.

Pero no lo hicieron solos. De hecho, para perfeccionar su estrategia, Facebook pagó a una compañía de ciberseguridad de terceros para que la ayudara a encontrar y explotar una falla “zero day» en Tails.

El cual derivo en un error en el reproductor de video que puede encontrar la dirección IP real de una persona que mira un video. Todo lo que quedaba era cebar a Hernández y esperar a que mordiera el anzuelo.

El informe estima que un intermediario pasó la herramienta al FBI, que luego obtuvo una orden de allanamiento para que una de las víctimas enviara un archivo de video modificado a Buster Hernández.

Además, si la persona en cuestión ahora está tras las rejas, quedan muchas preguntas. El primero: ¿el fin justifica los medios?. Si Facebook responde que sí, el hecho es que acaba de abrir una caja de Pandora. Cabe señalar que el desarrollo de exploits en el producto de otra compañía también plantea problemas éticos obvios.

Esto es particularmente cierto para Tails, que fue diseñado para garantizar la seguridad de los usuarios, incluidos periodistas y denunciantes., víctimas de acoso y activistas políticos.

Además, Facebook actuó discretamente sin notificar a los desarrolladores de Tails sobre la violación de seguridad más importante.

Normalmente, Facebook debería hacer esto para permitir que los desarrolladores de Tails desarrollen una corrección de errores. Según el informe, las fuentes dijeron que Facebook no consideró necesario hacerlo debido a una próxima actualización de Tails.

Si quieres conocer mas al respecto, puedes consultar la nota original.

Fuente: https://www.vice.com

Si claro, el tema de siempre, que si abrimos una caja de Pandora, que si el fin justifica los medios, que si debían haber pedido permiso y así vamos. Pues claro que justifica TODO, para pillar a un pedofilo de mierda, seguro que si a ti hijo lo violara un pedofilo estarías de acuerdo con cualquier método para que lo pillaran, no te jode el tío. Así va el mundo, tratando a terroristas con manos de seda, en vez de pena de muerte, etc, pq claro todo el mundo tiene derechos, ui qué vulneran la privacidad, hay que ver, demasiado poco vulneran, tenía que estar todo totalmente abierto, por ley, para poder pillar todo lo que son terroristas y pedofilos de mierda, pero mientras no nos toque a nosotros, ¿verdad?, pues vamos diciendo tonterías de hay que ver lo que hace Facebook y tal y tal, que asco de mundo por dios, nos merecemos todo lo que nos pasa y poco es. Puro egoísmo y nada más.

Y entonces donde esta la seguridad que supuesta mente tiene tails ya no me confio